-

![Ultrawytrzymałe dyski Hitachi [© violetkaipa - Fotolia.com] Ultrawytrzymałe dyski Hitachi]()

Ultrawytrzymałe dyski Hitachi

... N4K50 oraz J4K50 mają być dostępne w różnych wersjach, różniących się pojemnością. Maksymalnie pomieszczą do 50 GB danych. Pierwszy z nowych dysków ma bez problemu funkcjonować w środowisku o temperaturze od minus 16 do plus 70 stopni Celsjusza oraz na maksymalnej wysokości 3 tys. metrów. Natomiast ...

-

![Telefon Netgear Skype WiFi Telefon Netgear Skype WiFi]()

Telefon Netgear Skype WiFi

... Skype i tanie połączenia z abonentami innych usług telefonicznych. Menu telefonu wyświetla listę zapisanych kontaktów Skype wraz z informacją o ich dostępności, podobnie jak ma to miejsce w programie Skype na komputerze PC. Telefon charakteryzuje się wysoką jakością dźwięku, długim czasem pracy i czuwania. Jeszcze w tym roku ...

-

![Adobe Acrobat 8 [© Nmedia - Fotolia.com] Adobe Acrobat 8]()

Adobe Acrobat 8

... Standard do systemu Windows pojawią się na rynku w listopadzie 2006 r., w wersji angielskiej, francuskiej, niemieckiej i japońskiej. Oprogramowanie Acrobat 8 Professional ma kosztować 449 USD, a w przypadku aktualizacji wcześniejszych wersji przez zarejestrowanych użytkowników — 159 USD. W przypadku oprogramowania Acrobat 8 Standard ceny te wyniosą ...

-

![Nadal rośnie optymizm polskich MSP [© Scanrail - Fotolia.com] Nadal rośnie optymizm polskich MSP]()

Nadal rośnie optymizm polskich MSP

... wyraźnie wzrosła, nadal jednak ponad dwa razy tyle ankietowanych nie widzi takiego wpływu, a ponad dziesięć procent twierdzi, że IT nie ma wpływu ani na przychody, ani na poziom kosztów firmy." Historyczne maksima osiągnęły również wskaźniki oceniające sytuację ekonomiczną firmy oraz wpływ ...

-

![Dell w armii [© violetkaipa - Fotolia.com] Dell w armii]()

Dell w armii

... . Nareszcie, po koszmarnym roku dla producenta komputerów, znalazł się klient, którego nie odstraszą żadne wybuchy i pożary. Forbes informuje, że kontrakt ma obejmować dostarczenie sprzętu komputerowego o przybliżonej wartości 5 mld USD. Mówi się o możliwości rozszerzenia kontraktu na 10 lat. Jak narazie, umowa będąca ...

-

![Satelitarna przyszłość komórek [© pizuttipics - Fotolia.com] Satelitarna przyszłość komórek]()

Satelitarna przyszłość komórek

... tak urządzenia, typu PDA oraz telefony komórkowe. Jak informuje firma ALK, producent CoPilota, urządzenie oprócz tradycyjnych zalet telefonii komórkowej ma dodatkowo informować o lokalizacji, warunkach drogowych, a nawet atmosferycznych. Pomysłodawca nowej technologii rozpoczął już współpracę z kilkoma producentami, dzięki czemu urządzenia CoPilot ...

-

![Reklama kontekstowa ARBOmedia i Interia [© stoupa - Fotolia.com] Reklama kontekstowa ARBOmedia i Interia]()

Reklama kontekstowa ARBOmedia i Interia

... reklamy (targetowanie czasowe). Dodatkowo zyskuje też dostęp do bardzo szczegółowych statystyk. Użytkownik systemu płaci wyłącznie za przekierowania na jego stronę. Ma możliwość emisji reklamy w formie boksów reklamowych lub jako link w tekście. Jeśli wybierze wariant linku, za każdym razem, gdy internauta najedzie ...

-

![Projektory SANYO PLC-XW50 i PLC-XW55 Projektory SANYO PLC-XW50 i PLC-XW55]()

Projektory SANYO PLC-XW50 i PLC-XW55

... dziennym, w salach, których nie da się zaciemnić. Rozdzielczość XGA (1024 x 768) gwarantuje ostrość detali. Pozioma i pionowa korekcja zniekształceń trapezowych zapewnić ma prawidłowe wyświetlanie obrazu nawet wtedy, gdy projektor nie jest ustawiony prostopadle do ekranu. W przypadku prezentacji dla niewielkich grup można także ...

-

![Home i Home Office 2007 firmy CA [© Nmedia - Fotolia.com] Home i Home Office 2007 firmy CA]()

Home i Home Office 2007 firmy CA

... DVD; cofanie (Undo File) poprzez użycie ikony na pulpicie komputera, która przywraca stan sprzed operacji; sieciowe aktualizacje, dzięki którym użytkownik ma możliwość ciągłego uaktualniania swojego oprogramowania; Pakiet Home i Home and Office 2007 CA będzie dostępny w największych sklepach elektronicznych od połowy października ...

-

![Odżywianie i zdrowie Polaków 2006 Odżywianie i zdrowie Polaków 2006]()

Odżywianie i zdrowie Polaków 2006

... dzieci: 64 proc. rodziców uważa, że dzieci mają tyle ruchu, ile potrzeba, jedynie co dziesiąty rodzic uważa, że jego dziecko ma za mało ruchu. Informacje o badaniu Badanie zostało przeprowadzone w okresie od maja do lipca 2006 roku w Polsce, Szwecji, Belgii, USA i Kanadzie ...

-

![Dysk 100GB w cenie 5GB Dysk 100GB w cenie 5GB]()

Dysk 100GB w cenie 5GB

... wprowadzenia na rynek dysku o pojemności 940GB, informacja o VMD nie byłaby ekscytująca, gdyby nie fakt, że zgodnie z zapewnieniami producenta koszt produkcji ma być zredukowany do poziomu DVD. Przewiduje się, że nowy produkt firmy New Medium Enterprises będzie hitem przyszłego roku.

-

![Gry dla komórek coraz popularniejsze [© Scanrail - Fotolia.com] Gry dla komórek coraz popularniejsze]()

Gry dla komórek coraz popularniejsze

... dochód pochodzący z produkcji gier do telefonów komórkowych wzrośnie z 3 mld USD w roku bieżącym do 10,5 mld USD w 2009 roku. W dłuższym okresie ma wynieść 17,6 mld USD rocznie. Regionem, który zyska najwięcej na produkcji gier jest Japonia i Korea Południowa, skąd pochodzi 38% gier ...

-

![Biznesowe notebooki Acer TravelMate 6460 Biznesowe notebooki Acer TravelMate 6460]()

Biznesowe notebooki Acer TravelMate 6460

... głośniki Acer 3DSonic (1,5 W). Firma Acer zastosowała we wszystkich seriach notebooków pakiet programów narzędziowych Acer Empowering Technology, dzięki którym użytkownik ma dostęp do zaawansowanych funkcji zarządzania i ustawień. Na przykład, program eDataSecurity Management zabezpiecza ważne informacje poprzez utworzenie foldera, w którym pliki ...

-

![Skuteczna kampania reklamowa [© Minerva Studio - Fotolia.com] Skuteczna kampania reklamowa]()

Skuteczna kampania reklamowa

... (sic!) robi. Nie stoję tu na stanowisku, że należy odejść od reklamy w TV – przecież wszyscy sobie zdajemy sprawę, jakie znaczenie ma ten kanał w budowaniu świadomości marki. Niezaprzeczalne zalety telewizji to jej zasięg, tempo budowy zasięgu i niski koszt dotarcia oraz wysoka perswazyjność ...

-

![Internet Explorer nadal traci [© Scanrail - Fotolia.com] Internet Explorer nadal traci]()

Internet Explorer nadal traci

... . globalnych udziałów rynkowych przez przeglądarki alternatywne. Regionem w którym przeglądarki MC Internet Explorer mają największy udział, jest Europa. Przeglądarka Mozilla Firefox ma, według BTR, w Europie 22,84 proc. rynku, inne rozwiązania alternatywne - 5 proc.

-

![Nowy notebook Acer TravelMate 8210 Nowy notebook Acer TravelMate 8210]()

Nowy notebook Acer TravelMate 8210

... twardy lub napęd Blu-ray. Firma Acer zastosowała we wszystkich seriach notebooków pakiet programów narzędziowych Acer Empowering Technology, dzięki którym użytkownik ma dostęp do funkcji zarządzania i ustawień. Na przykład, program eDataSecurity Management zapewnia bezpieczeństwo informacji poprzez utworzenie foldera, w którym pliki są ...

-

![Telefon stacjonarny w Era GSM [© pizuttipics - Fotolia.com] Telefon stacjonarny w Era GSM]()

Telefon stacjonarny w Era GSM

... , m.in., z poczty głosowej, przekierowania na dowolny numer telefonu, prezentacji numeru rozmówcy, nie identyfikowania własnego numeru oraz SMS-a głosowego z sieci Era. Ma on również możliwość wyboru numeru stacjonarnego swojego telefonu w ramach dostępnej puli numeracyjnej. W ofercie „Era Domowa” opłata abonamentowa zaczyna się od ...

-

![Komputer mobilny sterowany głosem Komputer mobilny sterowany głosem]()

Komputer mobilny sterowany głosem

... aplikacje głosowe. Nowe RS309 i RS409 firmy Symbol odczytują kody paskowe, nawet takie, które są niewyraźnie wydrukowane lub uszkodzone. Skaner RS309 ma duży zasięg, a ponadto jest zabezpieczony przed kondensacją pary wodnej, która występuje podczas przechodzenia z pomieszczeń chłodzonych do niechłodzonych. Skaner zakłada się ...

-

![Płyta z chipsetem nForce 680i Płyta z chipsetem nForce 680i]()

Płyta z chipsetem nForce 680i

... rozwiązaniom SLI i jest następcą nForce 590 SLI Intel Edition. Nowa płyta została wyprodukowana przez firmę Foxconn i wygląda na to, że ma dużo do zaoferowania wymagającym użytkownikom. Do dyspozycji oddano bowiem trzy sloty PCI-Express x16, dwa PCI-e x1 oraz dwa zwykłe PCI ...

-

![Płaski aparat BenQ X720 Płaski aparat BenQ X720]()

Płaski aparat BenQ X720

... funkcji. System antywstrząsowy SSF (Super Shake-Free) pozwala robić jaśniejsze i ostrzejsze zdjęcia bez użycia flesza nawet w trudnych warunkach oświetleniowych. BenQ X720 ma czułość: do 1200 ISO w trybie foto i do 4000 ISO w trybie wideo, co umożliwia filmowanie szybko poruszających się obiektów przy bardzo ...

-

![Mikrodruki Xerox Mikrodruki Xerox]()

Mikrodruki Xerox

... to przede wszystkim znajdzie zastosowanie w agencjach rządowych i instytucjach publicznych. Xerox pracuje również nad narzędziami pozwalającymi stwierdzić autentyczność dokumentów. Pomóc w tym ma nowe oprogramowanie Xerox FreeFlow® Variable Information Suite 5.0.

-

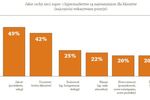

![Kim są polscy użytkownicy web 2.0? [© Scanrail - Fotolia.com] Kim są polscy użytkownicy web 2.0?]()

Kim są polscy użytkownicy web 2.0?

... w niemal równym stopniu kobiety i mężczyźni (odpowiednio 51 proc. i 49 proc.), 58 proc. badanych to osoby w wieku 15-19 lat, 42 proc. ma 20-25 lat. Ponad połowa badanych to uczniowie (51 proc.), studenci stanowią 27 proc. respondentów. 30 proc. mieszka w miastach powyżej 500 ...

-

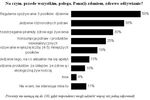

![Hipermarkety w oczach klientów Hipermarkety w oczach klientów]()

Hipermarkety w oczach klientów

... – aż 51%). Uczciwość jako oczekiwana cecha sklepów zajęła też pierwsze miejsce w grupie robotników niewykwalifikowanych (50%). Oczekiwanie uczciwości względem klientów nie ma jednak widocznego związku np. z poziomem osiąganych przychodów – różnice są stosunkowo niewielkie. Następne na liście najcenniejszych wartości są m.in. fachowość i kompetencje ...

-

![Nowa wersja Firefoksa [© Nmedia - Fotolia.com] Nowa wersja Firefoksa]()

Nowa wersja Firefoksa

... pomocą na bieżąco aktualizowanych odnośników do najświeższych artykułów popularnych serwisów internetowych. Istnieją już plany kolejnej aktualizacji przeglądarki. Następna wersja Firefoxa ma być dostępna w sierpniu przyszłego roku.

-

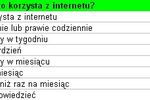

![Kim jest statystyczny polski internauta? [© Scanrail - Fotolia.com] Kim jest statystyczny polski internauta?]()

Kim jest statystyczny polski internauta?

... . kobiet). Polskie internautki jednak częściej piszą blogi. Czyni tak 13 proc. internautek i tylko 6 proc. internautów. W Polsce dostęp do internetu szerokopasmowego ma obecnie 22,5 proc. internautów. Analitycy firmy Ericsson przeprowadzili badanie w kwietniu 2006, na próbie 1 500 użytkowników w wieku od 15 do 69 ...

-

![Vista za droga dla firm? [© Nmedia - Fotolia.com] Vista za droga dla firm?]()

Vista za droga dla firm?

... między domową i biurową wersją systemu operacyjnego Windows XP waha się od 25 do 50 USD. W przypadku nowej Visty, różnica ta ma być dużo wyższa, bo sięgająca aż 100 USD. W ofercie firmy Microsoft znajdą się trzy wersje domowe oraz dwie biurowe nowego ...

-

![Internet w Polsce VII-IX 2006 Internet w Polsce VII-IX 2006]()

Internet w Polsce VII-IX 2006

... proc.), potem z wyższym (28 proc.), podstawowym (20 proc.) i zasadniczym (11 proc.). Optymizmem napawa także sposób łączenia z Internetem. Coraz więcej Polaków ma w domu stałe łącza lub łączy się z Internetem poza miejscem swojego zamieszkania. Posiadanie stałego łącza deklaruje 67,1 proc. ankietowanych. Ciekawostką jest ...

-

![Nowy telefon Samsung D830 Nowy telefon Samsung D830]()

Nowy telefon Samsung D830

... D830. Dzięki zastosowaniu tworzyw sztucznych wzmacnianych włóknem szklanym, stopami tytanu i magnezu telefon charakteryzuje się zarówno lekkością jak i wysoką wytrzymałością. D830 ma grubość 9.9 mm i posiada dwa wyświetlacze: kolorowy wyświetlacz TFT o przekątnej 2.2” cala oraz umieszczony z przodu (na klapce) mały wyświetlacz OLED umożliwiający ...

-

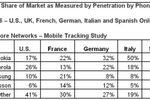

![Internet mobilny w Europie i na świecie Internet mobilny w Europie i na świecie]()

Internet mobilny w Europie i na świecie

... jest Nokia, z udziałem w rynku wielkości 50 proc. we Włoszech i 22 proc. we Francji. Tylko w Stanach Zjednoczonych liderem jest Motorola, która ma największy, 26-procentowy udział w rynku, zaś Nokia spada na pozycję drugą z udziałem rzędu 17 proc. Portale i providerzy Badanie przeprowadzone przez comScore ...

-

![Serwisy Web 2.0 rosną najszybciej [© Scanrail - Fotolia.com] Serwisy Web 2.0 rosną najszybciej]()

Serwisy Web 2.0 rosną najszybciej

... , że podstawowym źródłem zysku serwisów Web 2.0 będą reklamy, ich średni CPM (koszt dotarcia z reklamą internetową do tysiąca jej potencjalnych adresatów) ma kształtować się poniżej 1 dolara - uważa de Souza. Podkreśla się również, iż to reklamy wideo mają największy potencjał rozwojowy.

-

![Mobilny firewall od F-Secure [© Nmedia - Fotolia.com] Mobilny firewall od F-Secure]()

Mobilny firewall od F-Secure

... . To właśnie połączenia za pośrednictwem Wi-Fi są, obok wirusów mobilnych, kolejnym źródłem zagrożeń. Zapora, w nowym rozwiązaniu F-Secure Mobile Security, ma wstępnie zdefiniowane profile do regulowania ruchu przychodzącego i wychodzącego, które zapewniają zautomatyzowaną ochronę. Rozwiązanie F-Secure Mobile Security jest już dostępne w sprzedaży ...

-

![Przenośna niszczarka płyt CD Przenośna niszczarka płyt CD]()

Przenośna niszczarka płyt CD

... zaskakujących gadżetów elektronicznych, japońska firma Elecom przedstawiła swój najnowszy produkt, jakim jest nietypowa niszczarka nośników optycznych, oznaczona symbolem SCR-CD0001. Urządzenie ma na celu "ochronę" dostępu do danych zgromadzonych na nośniku CD lub DVD przed osobami niepowołanymi. Należy jednak dodać, że zabiegi ...

-

![LCD Sony Bravia w komórce LCD Sony Bravia w komórce]()

LCD Sony Bravia w komórce

... do przeglądania witryn internetowych, zarządzania skrzynką e-mail oraz odczytywania dokumentów zapisanych w formacie Adobe Acrobat. Według informacji podanej przez producenta, telefon ma być dostępny w grudniu na japońskim rynku w cenie 25 000 jenów, co w przeliczeniu wynosi ok. 650 PLN.

-

![LCD cienki jak karta kredytowa LCD cienki jak karta kredytowa]()

LCD cienki jak karta kredytowa

... najcieńszego wyświetlacza ciekłokrystalicznego do telefonów komórkowych o grubości 0,99 mm, korporacja Samsung pobiła rekord, anonsując 0,82-milimetrowy panel TFT-LCD. Nowy produkt ma być przy tym bardziej odporny na uszkodzenia mechaniczne dzięki zastosowaniu opracowanej niedawno technologii i-Lens. Zaletą zaprezentowanego przez firmę Samsung ...

-

![Przyszłość pracownika biurowego [© Scanrail - Fotolia.com] Przyszłość pracownika biurowego]()

Przyszłość pracownika biurowego

... biurowych (38%) uważa, że koncepcja tradycyjnego biura obecnie funkcjonująca w naszej świadomości odejdzie do lamusa w ciągu najbliższych 10 lat. Zastąpić ją ma biuro w pełni mobilne, które pozwala pracować w dowolnym miejscu i o dowolnej porze. W garniturze i pod krawatem Co ciekawe, ponad trzy czwarte (79%) pracowników ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ultrawytrzymałe dyski Hitachi [© violetkaipa - Fotolia.com] Ultrawytrzymałe dyski Hitachi](https://s3.egospodarka.pl/grafika/Hitachi/Ultrawytrzymale-dyski-Hitachi-SdaIr2.jpg)

![Adobe Acrobat 8 [© Nmedia - Fotolia.com] Adobe Acrobat 8](https://s3.egospodarka.pl/grafika/Adobe-Acrobat-8/Adobe-Acrobat-8-Qq30bx.jpg)

![Nadal rośnie optymizm polskich MSP [© Scanrail - Fotolia.com] Nadal rośnie optymizm polskich MSP](https://s3.egospodarka.pl/grafika/wskaznik-MSI/Nadal-rosnie-optymizm-polskich-MSP-apURW9.jpg)

![Dell w armii [© violetkaipa - Fotolia.com] Dell w armii](https://s3.egospodarka.pl/grafika/armia/Dell-w-armii-SdaIr2.jpg)

![Satelitarna przyszłość komórek [© pizuttipics - Fotolia.com] Satelitarna przyszłość komórek](https://s3.egospodarka.pl/grafika/telefony-komorkowe/Satelitarna-przyszlosc-komorek-QhDXHQ.jpg)

![Reklama kontekstowa ARBOmedia i Interia [© stoupa - Fotolia.com] Reklama kontekstowa ARBOmedia i Interia](https://s3.egospodarka.pl/grafika/ARBOmedia/Reklama-kontekstowa-ARBOmedia-i-Interia-MBuPgy.jpg)

![Home i Home Office 2007 firmy CA [© Nmedia - Fotolia.com] Home i Home Office 2007 firmy CA](https://s3.egospodarka.pl/grafika/CA/Home-i-Home-Office-2007-firmy-CA-Qq30bx.jpg)

![Gry dla komórek coraz popularniejsze [© Scanrail - Fotolia.com] Gry dla komórek coraz popularniejsze](https://s3.egospodarka.pl/grafika/gry-mobilne/Gry-dla-komorek-coraz-popularniejsze-apURW9.jpg)

![Skuteczna kampania reklamowa [© Minerva Studio - Fotolia.com] Skuteczna kampania reklamowa](https://s3.egospodarka.pl/grafika/kampanie-reklamowe/Skuteczna-kampania-reklamowa-iG7AEZ.jpg)

![Internet Explorer nadal traci [© Scanrail - Fotolia.com] Internet Explorer nadal traci](https://s3.egospodarka.pl/grafika/Internet-Explorer/Internet-Explorer-nadal-traci-apURW9.jpg)

![Telefon stacjonarny w Era GSM [© pizuttipics - Fotolia.com] Telefon stacjonarny w Era GSM](https://s3.egospodarka.pl/grafika/ptc/Telefon-stacjonarny-w-Era-GSM-QhDXHQ.jpg)

![Kim są polscy użytkownicy web 2.0? [© Scanrail - Fotolia.com] Kim są polscy użytkownicy web 2.0?](https://s3.egospodarka.pl/grafika/web-2-0/Kim-sa-polscy-uzytkownicy-web-2-0-apURW9.jpg)

![Nowa wersja Firefoksa [© Nmedia - Fotolia.com] Nowa wersja Firefoksa](https://s3.egospodarka.pl/grafika/Firefox/Nowa-wersja-Firefoksa-Qq30bx.jpg)

![Kim jest statystyczny polski internauta? [© Scanrail - Fotolia.com] Kim jest statystyczny polski internauta?](https://s3.egospodarka.pl/grafika/internauci/Kim-jest-statystyczny-polski-internauta-apURW9.jpg)

![Vista za droga dla firm? [© Nmedia - Fotolia.com] Vista za droga dla firm?](https://s3.egospodarka.pl/grafika/Windows-Vista/Vista-za-droga-dla-firm-Qq30bx.jpg)

![Serwisy Web 2.0 rosną najszybciej [© Scanrail - Fotolia.com] Serwisy Web 2.0 rosną najszybciej](https://s3.egospodarka.pl/grafika/web-2-0/Serwisy-Web-2-0-rosna-najszybciej-apURW9.jpg)

![Mobilny firewall od F-Secure [© Nmedia - Fotolia.com] Mobilny firewall od F-Secure](https://s3.egospodarka.pl/grafika/inteligentne-telefony/Mobilny-firewall-od-F-Secure-Qq30bx.jpg)

![Przyszłość pracownika biurowego [© Scanrail - Fotolia.com] Przyszłość pracownika biurowego](https://s3.egospodarka.pl/grafika/badania-pracownikow/Przyszlosc-pracownika-biurowego-apURW9.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-wlasciciele-mieszkan-i-domow-268193-150x100crop.png)

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels]](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-50x33crop.jpg) Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę

Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)

![Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną? [© pexels] Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną?](https://s3.egospodarka.pl/grafika2/paliwo/Ceny-paliw-rosna-Ile-kosztuje-przejechanie-100-km-i-jak-radzimy-sobie-z-drozyzna-271321-150x100crop.jpg)

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)