-

![Najczęściej cytowane media X 2008 Najczęściej cytowane media X 2008]()

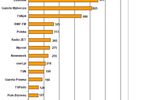

Najczęściej cytowane media X 2008

... coraz szybciej zbliża się do królującej od dawna niepodzielnie „prasowej trójki”. Tak dobry wynik TVN24 spowodowały przeprowadzane na antenie stacji wywiady z politykami i ekspertami, często ... 14. miejsce). W pierwszej piętnastce kolejny miesiąc z rzędu nie znalazł się żaden tabloid, za to na ostatnim miejscu pojawił się w niej Nasz Dziennik (109). ...

-

![ESET: zagrożenia internetowe 2009 [© Scanrail - Fotolia.com] ESET: zagrożenia internetowe 2009]()

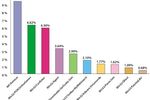

ESET: zagrożenia internetowe 2009

... , gdy media donosiły o kolejnych lukach i atakach na popularnego Windowsa. W bieżącym roku problem robaków, wirusów itp. może dotknąć właśnie fanów Linuxa, a to za sprawą stale rosnącej popularności tej platformy, co nie umknęło uwadze twórców złośliwych programów. Zdaniem ekspertów w 2009 roku można spodziewać ...

-

![ESET: lista wirusów I 2009 ESET: lista wirusów I 2009]()

ESET: lista wirusów I 2009

... WMA/TrojanDownloader.GetCodec.Gen. To złośliwy program, który zaraz po przedostaniu się na komputer użytkownika wraz z kolekcją np. romantycznych utworów, mających podsycić atmosferę walentynkowego wieczoru, konwertuje wszystkie pliki audio na komputerze swojej ofiary, do formatu WMA. Następnie modyfikuje je tak, aby każdorazowa próba ...

-

![Wskaźnik optymizmu II 2009 Wskaźnik optymizmu II 2009]()

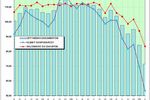

Wskaźnik optymizmu II 2009

... to wzrost PKB niewiele przekraczał 1 procent. Nastroje konsumenckie spadają przede wszystkim z powodu niskich ocen klimatu gospodarczego, które obniżyły się aż o 16 pkt. Relatywnie mniejszy, choć i tak ...

-

![Wirus Conficker - kolejna mutacja [© stoupa - Fotolia.com] Wirus Conficker - kolejna mutacja]()

Wirus Conficker - kolejna mutacja

... sieci P2P Conficker - nowej mutacji robaka Conficker, znanej jako WORM_DOWNAD.E. Wszystko wskazuje na to, że cyberprzestępcy odpowiedzialni za powstanie cieszącego się złą sławą robaka zbierają siły do kolejnego, ... instalowanie i aktualizację oprogramowania zabezpieczającego. Będą mieć wtedy pewność, że ich komputery są chronione przed tak szybkimi i ...

-

![Aparaty Panasonic Lumix z serii FS Aparaty Panasonic Lumix z serii FS]()

Aparaty Panasonic Lumix z serii FS

... o rozdzielczości 230.000 pkt, który wykrywa warunki oświetleniowe i kontroluje poziom jasności, tak by zapewnić dobrą widoczność kadru czy przeglądanych zdjęć. W modelu Lumix DMC-FS42 ... PHOTOfunSTUDIO 3.0, który umożliwia edytowanie i katalogowanie zbioru zdjęć. Oprogramowanie to wyposażone zostało w funkcję rozpoznawania twarzy, która rozpoznaje ...

-

![Rosyjska gospodarka wodna w tarapatach [© Scanrail - Fotolia.com] Rosyjska gospodarka wodna w tarapatach]()

Rosyjska gospodarka wodna w tarapatach

... Rosji, która i tak jest w słabej kondycji. Przestarzała infrastruktura wodociągowa często zawodzi, a przy tym jest niewydajna: zużywa dużo ... wodą. Obecnie jednak konieczne są działania na innym szczeblu – na szczeblu antykryzysowym. Oznacza to przede wszystkim działania na poziomie zarządzania i w tej sytuacji my [operatorzy prywatni] wykazujemy ...

-

![ESET: polska lista zagrożeń VI 2009 ESET: polska lista zagrożeń VI 2009]()

ESET: polska lista zagrożeń VI 2009

... . za pośrednictwem pamięci przenośnych USB) – 9,25% wszystkich wykrytych infekcji. Trzecie zagrożenie na liście to Conficker (3% wszystkich wykrytych infekcji), lider światowego zestawienia najczęściej atakujących wirusów. Skąd jednak tak znacząca różnica pomiędzy liczbą infekcji PSW.OnLineGames w Polsce i w innych krajach świata? - Znaczącą liczbę ...

-

![Wyszukiwarka Google w rękach hakerów [© stoupa - Fotolia.com] Wyszukiwarka Google w rękach hakerów]()

Wyszukiwarka Google w rękach hakerów

... społecznościowych i stronach z krakami. Dzięki temu strony są indeksowane przez wyszukiwarki i są pojawiają się często w wynikach wyszukiwać. Eksperci zauważają, że prowadzi to do absurdalnych sytuacji – przykładem może być mało popularna strona internetowa amerykańskiego uniwersytetu, która nagle zaczęła pojawiać się w wynikach wyszukiwania na ...

-

![Połowa Polaków chce otworzyć własny biznes [© Scanrail - Fotolia.com] Połowa Polaków chce otworzyć własny biznes]()

Połowa Polaków chce otworzyć własny biznes

... Polsce, aż cztery odnoszą się do warunków stwarzanych przez państwo. Są to: wysokie podatki (50%), uciążliwe relacje z organami administracji (33%), zmienność przepisów prawa ( ... poprawkom kapitał zakładowy spółek z ograniczoną odpowiedzialnością wynosi 5 tys. PLN, a nie tak jak wcześniej 50 tys. PLN. Obok ułatwień prawnych, istotną kwestią ...

-

![Trend Micro Enterprise Mac Security [© Nmedia - Fotolia.com] Trend Micro Enterprise Mac Security]()

Trend Micro Enterprise Mac Security

... oparte na platformie Mac przed wirusami, programami szpiegującymi, atakami hybrydowymi oraz niezależnymi od platformy atakami internetowymi na systemy Mac. Rozwiązanie to można zintegrować z klientem lub serwerem Trend Micro OfficeScan. OfficeScan ma architekturę umożliwiającą podłączanie nowych komponentów podczas pracy. Dzięki niej Trend ...

-

![Wzrost konsumpcji w Polsce rekordowy [© Scanrail - Fotolia.com] Wzrost konsumpcji w Polsce rekordowy]()

Wzrost konsumpcji w Polsce rekordowy

... spośród wszystkich krajów Unii. Ich publikacja wywołała euforię w polskiej prasie, w której zapomniano co tak naprawdę zostało porównane w badaniu Nielsena. Konsumpcja u nas rośnie, gdy w zamożnej części Europy spada, to fakt. Ale jej poziom jest zdecydowanie niższy. Siła nabywcza przeciętnego obywatela Niemiec czy innych ...

-

![Kryzys a zwyczaje zakupowe online Kryzys a zwyczaje zakupowe online]()

Kryzys a zwyczaje zakupowe online

... komórkowe i konsole do gier to od dwóch lat najczęściej wyszukiwane produkty w serwisie Nokaut.pl. Trudny dla światowej gospodarki rok nie ... z powodu kryzysu. Badanie Nokaut.pl wykazało, że dla polskich internautów kryzys jest niestraszny i tak jak w zeszłym roku nadal poszukują sprzętu elektronicznego domowego użytku – podkreśla Tomasz Maj, ...

-

![Prognoza gospodarcza PKPP Lewiatan na 2010r. [© Scanrail - Fotolia.com] Prognoza gospodarcza PKPP Lewiatan na 2010r.]()

Prognoza gospodarcza PKPP Lewiatan na 2010r.

... kredytowych), ceny surowców i kursy walut nie zmieniają się już w sposób tak gwałtowny i nieprzewidywalny, a cały świat rozwinięty powoli wychodzi z recesji gospodarczej. W ocenie ... podlegania ostrym rygorom ustawy o finansach publicznych. Aby nie stało się to przysłowiowym „rozbijaniem termometru”, ewentualną zmianę definicji długu w 2010 roku można ...

-

![Trojan zaatakował Google [© stoupa - Fotolia.com] Trojan zaatakował Google]()

Trojan zaatakował Google

... wymierzonym w nich trojanem. Celem cyberprzestępców było uzyskanie dostępu do kont pocztowych Gmail chińskich aktywistów walczących o prawa człowieka. Firma winą za to zdarzenie obarcza również Chiński Rząd, dlatego zapowiedziała, że zaprzestanie cenzurowania wyników wyszukiwania na stronie www.google.cn. Do ataku prawdopodobnie ...

-

![K9 Web Protection dla Windows 7 [© Nmedia - Fotolia.com] K9 Web Protection dla Windows 7]()

K9 Web Protection dla Windows 7

... , rodzice mogą chronić swoje dzieci przed niewłaściwymi lub złośliwymi treściami sieciowymi, dopuszczając jednocześnie treści pożądane. Na przykład, rozwiązanie to może zablokować złośliwy odnośnik (zamieszczony na ogólnodostępnej stronie internetowej z wykorzystaniem skradzionych danych uwierzytelniających), zapewniając jednocześnie dostęp do ...

-

![Plus wprowadza usługę iPlus mailbox [© stoupa - Fotolia.com] Plus wprowadza usługę iPlus mailbox]()

Plus wprowadza usługę iPlus mailbox

... do klientów biznesowych. iPlus mailbox to biznesowa skrzynka e-mail, dzięki której klienci mogą skorzystać ze wszystkich możliwości ... pomocą urządzeń mobilnych; funkcjonalność „push mail” (automatyczne dostarczanie e-maili na telefon komórkowy - tak jak SMS) dostępna będzie dla użytkowników telefonów wspierających protokół ActiveSync (m.in. terminale ...

-

![F-Secure Business Suite: nowe funkcje [© Nmedia - Fotolia.com] F-Secure Business Suite: nowe funkcje]()

F-Secure Business Suite: nowe funkcje

... luki w przeglądarce Internet Explorer zanim został on wykryty i nazwany. Kolejny przypadek potwierdzający podatność nawet dużych i znanych firm na ataki, to wykryty ostatnio botnet Mariposa. Dlatego każde przedsiębiorstwo potrzebuje dziś szczelnej ochrony, która jest jednocześnie łatwa w obsłudze, centralnie zarządzana i zapewnia szybkie ...

-

![Złośliwe programy I-III 2010 Złośliwe programy I-III 2010]()

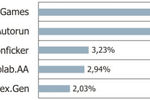

Złośliwe programy I-III 2010

... iPad firmy Apple czy aplikacje w serwisie Facebook. Do oszukiwania użytkowników w celu rozpowszechniania złośliwego oprogramowania nadal wykorzystywane są sieci społecznościowe i jest to trend, który będzie utrzymywał się w tym roku.

-

![Firmy w Europie Środkowej: nastroje I kw. 2010 Firmy w Europie Środkowej: nastroje I kw. 2010]()

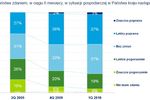

Firmy w Europie Środkowej: nastroje I kw. 2010

... półroczu. W III kwartale 2009 r. stwierdziło tak aż 41% badanych, można więc powiedzieć, że znacząco spadł odsetek pesymistów. Ponadto, kierownictwo wielu firm pozytywnie wypowiada się o prognozach finansowych spółek - połowa z nich (51,1%) uważa, że są one dobre; jest to wynik lepszy o 5,3 pkt. proc. w porównaniu ...

-

![Druk kolorowy jest ekonomiczny Druk kolorowy jest ekonomiczny]()

Druk kolorowy jest ekonomiczny

... druku w kolorze. Wśród osób pracujących w dziale badań i rozwoju, 51% twierdzi, że to przejrzystość jest największym atutem kolorowych wydruków. Nie dziwi więc fakt, że 18% ankietowanych ... ogranicza się do niektórych działów lub wybranych pracowników w ramach ich organizacji. Tak więc, podczas gdy pracownicy są chętni do przejścia na druk w kolorze, ...

-

![Audyt projektów unijnych [© Minerva Studio - Fotolia.com] Audyt projektów unijnych]()

Audyt projektów unijnych

... stosowania ustawy prawo zamówień publicznych lub zasady konkurencyjności wymaganej umową wsparcia. Jeśli tak, to musimy zastosować się do opisanych tam reguł wyboru wykonawcy. Jeśli nie ... Czas porozmawiać o samym badaniu. Jak będzie wyglądało, na ile będzie kompleksowe? Tak naprawdę sam zakres zależy oczywiście od audytorów i tego, jak przygotują ...

-

![Transport towarów II kw. 2010 Transport towarów II kw. 2010]()

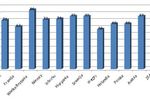

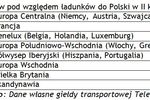

Transport towarów II kw. 2010

... . Liczba ładunków do przewiezienia z Polski do innych krajów europejskich nieznacznie spadła względem I kwartału br., ale i tak była o ponad połowę większa niż w analogicznym okresie 2009 roku. To główne wnioski wynikające z analizy ładunków zamieszczonych w międzynarodowej giełdzie transportowej Teleroute. Branża transportowa bardzo szybko reaguje ...

-

![Inwestycje w nieruchomości opłacalne w Polsce Inwestycje w nieruchomości opłacalne w Polsce]()

Inwestycje w nieruchomości opłacalne w Polsce

... atrakcyjnych rynkach Ukrainy i Australii. Zyski z czynszów nie były już tak wysokie, natomiast ryzyko kursowe przeważnie negatywnie wpływało na rentowność, podaje ... że sprzedaż nieruchomości po pięciu latach inwestycji przyniosłaby stratę na poziomie 7% i to pomimo wzrostu wartości nieruchomości i osiąganych zysków z czynszu. Najwyższą stratę ...

-

![Inżynierowie na rynku pracy [© Scanrail - Fotolia.com] Inżynierowie na rynku pracy]()

Inżynierowie na rynku pracy

... związanych jest z objęciem stanowisk kierowniczych. Pracodawcy stawiają inżynierom wysokie wymagania - wykształcenie techniczne oraz co najmniej kilkuletnie doświadczenie w branży to norma. Często podstawowym warunkiem przyjęcia kandydatów na stanowiska są też certyfikaty potwierdzające specjalistyczną wiedzę oraz umiejętności praktyczne. Niezbędna ...

-

![Jaki będzie Internet w 2025 roku? [© Scanrail - Fotolia.com] Jaki będzie Internet w 2025 roku?]()

Jaki będzie Internet w 2025 roku?

... i ekonomii rynków wschodzących w Cisco: „Kolejne dwa czy trzy miliardy użytkowników Internetu to ludzie głównie na rynkach wschodzących, bardzo różni od pierwszych dwóch miliardów ... głównych zmian, czynników ryzyka i możliwości, a także zarządzanie nimi, tak aby potencjał Internetu w zakresie tworzenia wartości ekonomicznych i społecznych został ...

-

![Sophos Anti-Virus Home Edition dla Mac'a Sophos Anti-Virus Home Edition dla Mac'a]()

Sophos Anti-Virus Home Edition dla Mac'a

... oprogramowania, a tak naprawdę udostępniają pliki nafaszerowane złośliwym kodem Malware ukryty w pirackim oprogramowaniu dostępnym za pośrednictwem sieci P2P Linki do seksownych klipów wideo, które można obejrzeć dopiero po zainstalowaniu specjalnej wtyczki zainfekowanej koniem trojańskim Popularne konta na Twitterze, takie jak to należące do ...

-

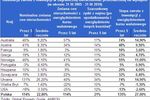

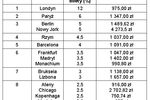

![Nielegalne oprogramowanie groźne wg konsumentów Nielegalne oprogramowanie groźne wg konsumentów]()

Nielegalne oprogramowanie groźne wg konsumentów

... to użytkownicy świadomi niebezpieczeństw związanych z używaniem nielegalnego oprogramowania, wynika z badań przeprowadzonych ... łatwiej jest przeprowadzić aktualizację. 19 procent polskich ankietowanych uważa, że pirackie wersje oprogramowania są tak samo bezpieczne, jak te posiadające oryginalne licencje. Przeciwnego zdania jest jednak 44 procent ...

-

![Gwiazdy Internetu XI 2010 [© Scanrail - Fotolia.com] Gwiazdy Internetu XI 2010]()

Gwiazdy Internetu XI 2010

... w listopadzie największe zainteresowanie polskich Internautów. I tak jak w USA, Hiszpanii i Francji liderem jest Justin Bieber, tak w Polsce najczęściej wyszukiwaną osobą publiczną ... których informacji szuka ledwie 1,3% użytkowników”, dodaje. W listopadowym rankingu Polska i Włochy, to jedyne kraje, w których w pierwszej trójce wyszukiwanych osób nie ...

-

![Kryzys a zarobki menedżerów Kryzys a zarobki menedżerów]()

Kryzys a zarobki menedżerów

... się do wyższej oceny własnych kompetencji. „Egzamin zdaliśmy w zeszłym roku i to w trybie eksternistycznym. Trzeba było zarządzać zmianą, zwalniać i zatrudniać często jednocześnie. W ... 50% byłby wystarczającym argumentem przemawiającym za zmianą pracy. Aż 14% respondentów tak mocno związana jest ze swoim obecnym miejscem pracy, że aby zmienić ...

-

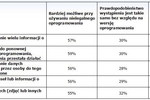

![Podróże lotnicze Polaków w 2010 r. Podróże lotnicze Polaków w 2010 r.]()

Podróże lotnicze Polaków w 2010 r.

... Zmiany okazały się jednak nie tak drastyczne, jak pierwotnie przewidywano. ... to: PLL LOT, Lufthansa i KLM. Jak czytamy w raporcie, na liście najczęściej rezerwowanych kierunków lotów przoduje niezmiennie Londyn. Podobnie jak w roku 2009 ponad 10% rezerwacji w serwisie dokonano na lot w tym kierunku. Drugie miejsce w zestawieniu zajmuje - tak ...

-

![Bezpieczeństwo w sieci w 2011 roku [© stoupa - Fotolia.com] Bezpieczeństwo w sieci w 2011 roku]()

Bezpieczeństwo w sieci w 2011 roku

... tak, jakby nic się nie działo - twierdzą specjaliści SonicWALL. Uśpiona czujność ma wynikać z faktu, że systemy Mac OS oraz iOS były do niedawna omijane przez większość złośliwego oprogramowania. Jednak w ostatnim czasie w światowym biznesie gwałtownie wzrosła rola urządzeń spod znaku nadgryzionego jabłka. To ...

-

![Płyta główna ASUS Maximus IV Extreme Płyta główna ASUS Maximus IV Extreme]()

Płyta główna ASUS Maximus IV Extreme

... do komputera za pomocą kabla USB. W razie gdyby coś poszło nie tak, ustawienia łatwo można przywrócić za pomocą funkcji USB BIOS Flashback. Można ... iPad, natomiast RC Bluetooth współpracuje z innymi smartfonami. Każda funkcja opracowana została po to, aby dać użytkownikowi - nawet początkującemu - pełną kontrolę nad wydajnością procesora i procesora ...

-

![BitDefender Total Security 2011 [© Nmedia - Fotolia.com] BitDefender Total Security 2011]()

BitDefender Total Security 2011

... Pro 2011 zapewnia komputerowi szybką, proaktywną ochronę przed najnowszymi wirusami, oprogramowaniem spyware, atakami phishingowymi, oraz kradzieżami tożsamości – wszystko to z poziomu przyjaznego, konfigurowalnego pulpitu. BitDefender Internet Security 2011 zapewnia rodzinom łączącym się przez Internet najnowszą ochronę przed atakami z sieci ...

-

![BitDefender Rescue CD BitDefender Rescue CD]()

BitDefender Rescue CD

... pobraniu pliku i wypaleniu obrazu na płycie CD możemy zbootować komputer przy pomocy tak przygotowanego nośnika. Najnowsze wydanie Rescue CD BitDefendera oparte zostało na linuxowej ... i usunięcie także najnowszych szkodników z wszystkich dysków i partycji, włączając w to również partycje NTFS. Obsługa programu jest w pełni intuicyjna, a w przypadku ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![ESET: zagrożenia internetowe 2009 [© Scanrail - Fotolia.com] ESET: zagrożenia internetowe 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/ESET-zagrozenia-internetowe-2009-apURW9.jpg)

![Wirus Conficker - kolejna mutacja [© stoupa - Fotolia.com] Wirus Conficker - kolejna mutacja](https://s3.egospodarka.pl/grafika/Conficker/Wirus-Conficker-kolejna-mutacja-MBuPgy.jpg)

![Rosyjska gospodarka wodna w tarapatach [© Scanrail - Fotolia.com] Rosyjska gospodarka wodna w tarapatach](https://s3.egospodarka.pl/grafika/Rosja/Rosyjska-gospodarka-wodna-w-tarapatach-apURW9.jpg)

![Wyszukiwarka Google w rękach hakerów [© stoupa - Fotolia.com] Wyszukiwarka Google w rękach hakerów](https://s3.egospodarka.pl/grafika/wyszukiwarka-Google/Wyszukiwarka-Google-w-rekach-hakerow-MBuPgy.jpg)

![Połowa Polaków chce otworzyć własny biznes [© Scanrail - Fotolia.com] Połowa Polaków chce otworzyć własny biznes](https://s3.egospodarka.pl/grafika/wlasny-biznes/Polowa-Polakow-chce-otworzyc-wlasny-biznes-apURW9.jpg)

![Trend Micro Enterprise Mac Security [© Nmedia - Fotolia.com] Trend Micro Enterprise Mac Security](https://s3.egospodarka.pl/grafika/Mac/Trend-Micro-Enterprise-Mac-Security-Qq30bx.jpg)

![Wzrost konsumpcji w Polsce rekordowy [© Scanrail - Fotolia.com] Wzrost konsumpcji w Polsce rekordowy](https://s3.egospodarka.pl/grafika/rynek-FMCG/Wzrost-konsumpcji-w-Polsce-rekordowy-apURW9.jpg)

![Prognoza gospodarcza PKPP Lewiatan na 2010r. [© Scanrail - Fotolia.com] Prognoza gospodarcza PKPP Lewiatan na 2010r.](https://s3.egospodarka.pl/grafika/prognoza-gospodarcza/Prognoza-gospodarcza-PKPP-Lewiatan-na-2010r-apURW9.jpg)

![Trojan zaatakował Google [© stoupa - Fotolia.com] Trojan zaatakował Google](https://s3.egospodarka.pl/grafika/F-Secure/Trojan-zaatakowal-Google-MBuPgy.jpg)

![K9 Web Protection dla Windows 7 [© Nmedia - Fotolia.com] K9 Web Protection dla Windows 7](https://s3.egospodarka.pl/grafika/K9-Web-Protection/K9-Web-Protection-dla-Windows-7-Qq30bx.jpg)

![Plus wprowadza usługę iPlus mailbox [© stoupa - Fotolia.com] Plus wprowadza usługę iPlus mailbox](https://s3.egospodarka.pl/grafika/Plus/Plus-wprowadza-usluge-iPlus-mailbox-MBuPgy.jpg)

![F-Secure Business Suite: nowe funkcje [© Nmedia - Fotolia.com] F-Secure Business Suite: nowe funkcje](https://s3.egospodarka.pl/grafika/F-Secure/F-Secure-Business-Suite-nowe-funkcje-Qq30bx.jpg)

![Audyt projektów unijnych [© Minerva Studio - Fotolia.com] Audyt projektów unijnych](https://s3.egospodarka.pl/grafika/audyt/Audyt-projektow-unijnych-iG7AEZ.jpg)

![Inżynierowie na rynku pracy [© Scanrail - Fotolia.com] Inżynierowie na rynku pracy](https://s3.egospodarka.pl/grafika/rynek-pracy/Inzynierowie-na-rynku-pracy-apURW9.jpg)

![Jaki będzie Internet w 2025 roku? [© Scanrail - Fotolia.com] Jaki będzie Internet w 2025 roku?](https://s3.egospodarka.pl/grafika/ewolucja-Internetu/Jaki-bedzie-Internet-w-2025-roku-apURW9.jpg)

![Gwiazdy Internetu XI 2010 [© Scanrail - Fotolia.com] Gwiazdy Internetu XI 2010](https://s3.egospodarka.pl/grafika/internet/Gwiazdy-Internetu-XI-2010-apURW9.jpg)

![Bezpieczeństwo w sieci w 2011 roku [© stoupa - Fotolia.com] Bezpieczeństwo w sieci w 2011 roku](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Bezpieczenstwo-w-sieci-w-2011-roku-MBuPgy.jpg)

![BitDefender Total Security 2011 [© Nmedia - Fotolia.com] BitDefender Total Security 2011](https://s3.egospodarka.pl/grafika/BitDefender/BitDefender-Total-Security-2011-Qq30bx.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI] Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/chinskie-auta/Chinskie-auta-Od-niskiej-jakosci-do-globalnego-lidera-Co-pokazuje-raport-EFL-270009-50x33crop.jpg) Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

![Raport płacowy 2025: Jak kształtują się wynagrodzenia w branży energetycznej i ciepłowniczej? [© wygenerowane przez AI] Raport płacowy 2025: Jak kształtują się wynagrodzenia w branży energetycznej i ciepłowniczej?](https://s3.egospodarka.pl/grafika2/branza-energetyczna/Raport-placowy-2025-Jak-ksztaltuja-sie-wynagrodzenia-w-branzy-energetycznej-i-cieplowniczej-269992-150x100crop.jpg)

![Reforma PIP najmocniej może uderzyć w cudzoziemców. Czy stracą prawo do legalnej pracy w Polsce? [© wygenerowane przez AI] Reforma PIP najmocniej może uderzyć w cudzoziemców. Czy stracą prawo do legalnej pracy w Polsce?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Reforma-PIP-najmocniej-moze-uderzyc-w-cudzoziemcow-Czy-straca-prawo-do-legalnej-pracy-w-Polsce-270115-150x100crop.jpg)

![Rozporządzenia wykonawcze do KSeF podpisane. Co znajduje się w nowych przepisach? [© wygenerowane przez AI] Rozporządzenia wykonawcze do KSeF podpisane. Co znajduje się w nowych przepisach?](https://s3.egospodarka.pl/grafika2/KSeF/Rozporzadzenia-wykonawcze-do-KSeF-podpisane-Co-znajduje-sie-w-nowych-przepisach-270113-150x100crop.jpg)

![Widełki zarobków w ogłoszeniu o pracę: jak daleko sięga jawność wynagrodzeń [© pexels] Widełki zarobków w ogłoszeniu o pracę: jak daleko sięga jawność wynagrodzeń](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/Widelki-zarobkow-w-ogloszeniu-o-prace-jak-daleko-siega-jawnosc-wynagrodzen-270104-150x100crop.jpg)

![Sztuczna inteligencja w HR. Gdzie kończy się automatyzacja, a zaczyna dyskryminacja? [© pexels] Sztuczna inteligencja w HR. Gdzie kończy się automatyzacja, a zaczyna dyskryminacja?](https://s3.egospodarka.pl/grafika2/rekrutacja/Sztuczna-inteligencja-w-HR-Gdzie-konczy-sie-automatyzacja-a-zaczyna-dyskryminacja-270092-150x100crop.jpg)

![Rosną koszty utrzymania mieszkania. W 2026 r. opłaty jeszcze wyższe? [© pixabay] Rosną koszty utrzymania mieszkania. W 2026 r. opłaty jeszcze wyższe?](https://s3.egospodarka.pl/grafika2/koszty-utrzymania-mieszkania/Rosna-koszty-utrzymania-mieszkania-W-2026-r-oplaty-jeszcze-wyzsze-270085-150x100crop.jpg)