-

![Dell rozpocznie produkcję PDA [© violetkaipa - Fotolia.com] Dell rozpocznie produkcję PDA]()

Dell rozpocznie produkcję PDA

Koncern Dell planuje wkroczyć na rynek przenośnych odtwarzaczy multimedialnych PDA, tworząc w ten sposób konkurencję dla takich producentów jak Hewlett-Packard, Palm i RIM. Według informacji podanej przez źródło zbliżone do koncernu Dell, w planach firmy na najbliższe miesiące jest wkroczenie z produkcją na rynek przenośnych urządzeń ...

-

![Najszybsze prywatne łącze internetowe [© stoupa - Fotolia.com] Najszybsze prywatne łącze internetowe]()

Najszybsze prywatne łącze internetowe

... sposób pokazać, że są inne metody dostępu do internetu niż staromodne, jego zdaniem kable czy łącza radiowe, które nie mają takich możliwości jak włókna optyczne. Sekretem takiej prędkości jest ...

-

![Włamania do sieci VoIP w USA [© stoupa - Fotolia.com] Włamania do sieci VoIP w USA]()

Włamania do sieci VoIP w USA

... ” z uwagi na podstawowe uchybienia w zabezpieczeniach stosowanych przez firmy. „Gdy ma się do czynienia z taką ilością komputerów, trudno uwierzyć, jak wiele spośród nich pozbawionych jest wszelkiej ochrony”, ... padły ofiarą oszusta było stosowanie domyślnych haseł w konfiguracji routerów. Uzyskując w tak prosty sposób dostęp do systemów, Robert Moore ...

-

![Symantec: spam I 2008 [© Scanrail - Fotolia.com] Symantec: spam I 2008]()

Symantec: spam I 2008

... jest największa ilość spamu, w ten sposób dotychczasowy lider, Ameryka Północna, został wyprzedzony - poinformowała firma Symantec w najnowszym ... . W dziesiątce krajów, w których najwięcej mieszkańców dysponuje stałym łączem do sieci na świecie, aż sześć znajduje się na Starym Kontynencie. Spam obrazkowy: maleje ilość, maleje rozmiar Wraz ze spadkiem ...

-

![Telefon Sony Ericsson C901 GreenHeart Telefon Sony Ericsson C901 GreenHeart]()

Telefon Sony Ericsson C901 GreenHeart

... robi użytkownik pokonując dystans, do podróży samochodem i pokazuje ile oszczędza się w ten sposób dwutlenku węgla. Nowy telefon posiada następującą charakterystykę: GSM/GPRS/EDGE 850/900/1800/1900. Model C901 GreenHeart jest dostępny na wybranych rynkach od drugiego kwartału 2009 w kolorze Ocean White. Specyfikacja techniczna: Aparat fotograficzny ...

-

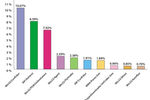

![ESET: lista wirusów VII 2009 ESET: lista wirusów VII 2009]()

ESET: lista wirusów VII 2009

... startu nośników i nie korzystać z niezabezpieczonych folderów publicznych. Dobrym nawykiem jest również regularne skanowanie komputera programem antywirusowym lub darmowym skanerem online. ... złośliwy program Win32/FlyStudio.NOH, który modyfikuje wyniki wyświetlane przez przeglądarki internetowe w odpowiedzi na zapytania użytkowników w taki sposób ...

-

![Telefon HTC HD2 z Windows Mobile Telefon HTC HD2 z Windows Mobile]()

Telefon HTC HD2 z Windows Mobile

... sposób intuicyjny. Telefon można spersonalizować wybierając takie funkcje jak: poczta elektroniczna, kalendarz, wiadomości tekstowe, przeglądarka, itp. Następnie, jednym kliknięciem, można umieścić na ... doskonale sprawdzi się w plenerze i podwójną diodową lampą błyskową. Model HTC HD2 dostępny jest m.in. w sieci, Alsen, Komputronik, Euro oraz Vobis. ...

-

![Płyta ratunkowa AVG Rescue CD [© Nmedia - Fotolia.com] Płyta ratunkowa AVG Rescue CD]()

Płyta ratunkowa AVG Rescue CD

... w sposób uniemożliwiający ich poprawną pracę. Oprogramowanie AVG Rescue CD dostępne jest bezpłatnie – także dla użytkowników AVG Free, może zostać pobrane i zapisane na ... typu spyware (oprogramowania szpiegującego) umożliwia przywracanie systemów operacyjnych bazujących na platformie Windows umożliwia rozruch z płyty CD Po odzyskaniu systemu, ...

-

![Samsung C3322 - telefon z Dual Sim Samsung C3322 - telefon z Dual Sim]()

Samsung C3322 - telefon z Dual Sim

... grupami osób, chcą odseparować służbowe rozmowy od prywatnych. Telefon wyposażono w Dual Sim, czyli idealny sposób na komfortowe zarządzanie połączeniami. Dzięki obsłudze dwóch kart SIM użytkownik w jednym urządzeniu może ... pamięci telefonu aż do 16GB i przechowywania większej ilości plików multimedialnych. Telefon Samsung C3322 jest dostępny w ...

-

![Płyta główna ASUS M5A78L-M LX Płyta główna ASUS M5A78L-M LX]()

Płyta główna ASUS M5A78L-M LX

... 5200MT/s poprzez magistralę opartą na technologii HyperTransport™ 3.0. Obsługuje również procesory AMD® 32nm. Na wyposażeniu płyty M5A78L-M LX ... automatycznie przywróci domyśle ustawienia procesora. Technologia Q-Fan firmy ASUS w sposób inteligentny dostosowuję prędkość wentylatora do obciążenia systemu, aby zapewnić cichą ... i efektywność grafiki jest ...

-

![Smartfon Motorola MOTOLUXE Smartfon Motorola MOTOLUXE]()

Smartfon Motorola MOTOLUXE

... . Ikona kontaktu, z którym komunikujesz się najczęściej, jest na ekranie największa. Widget Aktywności zapewnia szybki i łatwy dostęp do twoich ulubionych aplikacji, automatycznie zapamiętuje aplikacje, których najczęściej używasz. Z funkcją Aktualna Muzyka możesz w bardzo prosty sposób odtwarzać swoją muzykę, natomiast w Galerii masz możliwość ...

-

![Europejczycy a stan środowiska naturalnego [© arquiplay77 - Fotolia.com] Europejczycy a stan środowiska naturalnego]()

Europejczycy a stan środowiska naturalnego

... wydawnictwo Reader's Digest. Na pytanie „Czy jesteś zaniepokojony stanem środowiska naturalnego” twierdząco odpowiedziało aż 90 procent mieszkańców Polski. W ten sposób Polacy, obok ... Brands po raz pierwszy przeprowadzono w 2001 roku. Co roku kontynuowane jest ono w kilkunastu krajach europejskich. Tegoroczna - dwunasta już edycja badania - została ...

-

![UE nie pokazała jak rozwiązać kryzys w strefie euro [© Giordano Aita - Fotolia.com] UE nie pokazała jak rozwiązać kryzys w strefie euro]()

UE nie pokazała jak rozwiązać kryzys w strefie euro

... sposób wiarygodny, jak chcą rozwiązać kryzys w strefie euro, ani jaka jest ich wizja Europy po tym kryzysie - to zdanie ok. 80 proc. specjalistów ds. Public Relations na ... 81 proc. respondentów twierdzi, że nie dokonano w ich firmach żadnych przygotowań na tę okoliczność" - mówi Andrzej Sowula, Dyrektor Generalny PR Solutions, polskiej agencji PR ...

-

![iPhone 5c i iPhone 5s - najnowsze smartfony z sadu Apple iPhone 5c i iPhone 5s - najnowsze smartfony z sadu Apple]()

iPhone 5c i iPhone 5s - najnowsze smartfony z sadu Apple

... Model 5c natomiast okazał się być pierwszym telefonem z jabłkiem na plastikowej obudowie. Model iPhone 5s wpasowuje się w ... jest zatem tańszy o 100 dolarów) na rynku smartfonów, to odejście od dotychczasowych założeń wizerunkowych iPhone. Czy ta polityka się sprawdzi? Premiera najnowszych iPhone'ów to dobra okazja, by zobaczyć, w jaki sposób ...

-

![Komputronik sprzedaje iPhone'y [© Apple] Komputronik sprzedaje iPhone'y]()

Komputronik sprzedaje iPhone'y

... telekomunikacyjnych, która będzie sprzedawała telefony Apple na terenie naszego kraju. Porozumienie z Apple jest efektem zmiany globalnej polityki sprzedaży, wdrożonej przez amerykańskiego giganta ... - Apple chce w ten sposób zwiększyć w Polsce sieć dystrybucji swoich telefonów. - Decyzja o rozszerzeniu autoryzacji na sprzedaż urządzeń iPhone w Polsce ...

-

![BenQ XL2411Z - najnowszy monitor dla graczy BenQ XL2411Z - najnowszy monitor dla graczy]()

BenQ XL2411Z - najnowszy monitor dla graczy

... wzrok jest niebieska składowa widma światła białego. Dzięki zmniejszeniu jej udziału następuje tzw. ocieplenie barw co w zauważalny sposób odczuwalne jest ... skonfigurowanie monitora. Pozwalają one także na dłuższą grę bez zauważalnej utraty sprawności z powodu zmęczenia. Nowy BenQ XL2411Z dostępny jest już w Polsce w sugerowanej cenie detalicznej ...

-

![Smartfon Colorovo CityTone Vision 4,7 Smartfon Colorovo CityTone Vision 4,7]()

Smartfon Colorovo CityTone Vision 4,7

... użytkowania – w takiej konfiguracji praca nawet z wieloma aplikacjami jednocześnie nie spowalnia działania urządzenia. CityTone Vision 4,7 wyposażony jest w system Dual-SIM, który pozwala na korzystanie z dwóch kart jednocześnie. W ten sposób możemy dostosować oferty operatorów tak, aby ponoszone koszty były jak najmniejsze. Nie lada atrakcją dla ...

-

![KGHM zwiększa produkcję własnej energii elektrycznej [© Akont - Fotolia.com] KGHM zwiększa produkcję własnej energii elektrycznej]()

KGHM zwiększa produkcję własnej energii elektrycznej

... jednej czwartej zapotrzebowania miedziowego koncernu na energię elektryczną. KGHM w ten sposób stopniowo uniezależnia się od rosnących na rynku cen energii elektrycznej ... 2,5 TWh energii elektrycznej, co stanowi 2 proc. zapotrzebowania Polski na energię. Naszym celem jest zabezpieczenie dostaw energii elektrycznej z własnej produkcji dla głównego ...

-

![Koniunktura konsumencka VIII 2017 [© satura_ - Fotolia.com] Koniunktura konsumencka VIII 2017]()

Koniunktura konsumencka VIII 2017

... sposób opisuje obecne tendencje konsumpcji indywidualnej, okazał się y o 1,7 p. proc. w stosunku do poprzedniego miesiąca i ukształtował się na ...

-

![Google+ zostanie zamknięty wcześniej niż planowano Google+ zostanie zamknięty wcześniej niż planowano]()

Google+ zostanie zamknięty wcześniej niż planowano

... niż planowano pierwotnie. Jest to następstwem wykrycia w listopadzie nowej usterki ochrony prywatności, która ujawniła dane ponad 52 ... nazwisko oraz adres e-mail dostępne były online. Brak jednak dowodów na to, że informacje te zostały wykorzystane przez programistów firmy w sposób nieuprawniony. Firma zapewnia użytkowników, że ich hasła, informacje ...

-

![Facebook uderza ponownie [© cirquedesprit - Fotolia.com] Facebook uderza ponownie]()

Facebook uderza ponownie

... subskrybentów. Jako pierwszy o sprawie poinformował programista identyfikujący się na Twitterze jako e-sushi – jego wiadomość została następnie pozytywnie zweryfikowana ... ich weryfikacji lub jakimkolwiek innym, jest strasznym pomysłem z punktu widzenia #infosec” – napisał e-sushi. „Postępując w ten sposób praktycznie łowisz hasła, których nie ...

-

![Sophos XG Firewall w nowej wersji Sophos XG Firewall w nowej wersji]()

Sophos XG Firewall w nowej wersji

... ulepszony silnik Deep Packet Inspection (DPI) dynamicznie ocenia strumienie ruchu i w odpowiedni sposób dopasowuje poziomy zaawansowania skanowania zagrożeń, zwiększając wydajność tego procesu nawet o 33% w ... , będą dysponowali większymi możliwościami zapobiegania, wykrywania i reagowania na zagrożenia. Sophos XG Firewall jest dostępny w chmurze na ...

-

![Tani komputer Lindowsa Tani komputer Lindowsa]()

Tani komputer Lindowsa

... (co ostatecznie okazało się obietnicą bez pokrycia), próbuje podbić rynek w inny sposób. Tym razem ma chyba większe szanse. Lindows we współpracy z firmą ... po kliknięciu myszy lub wciśnięciu przycisku na klawiaturze wystartuje system. LMC standardowo jest dostarczany oczywiście z Lindows OS. Urządzenie pozwala na odtwarzanie płyt DVD, VCD, ...

-

![Interaktywna prezentacja Volvo [© stoupa - Fotolia.com] Interaktywna prezentacja Volvo]()

Interaktywna prezentacja Volvo

... zamierzenie dostarczenia informacji o modelu, w możliwie wciągający i budując wizerunek sposób. Serwis jest stosunkowo ciężki, ale grupa docelowa to posiadacze najlepszego sprzętu, ... zostało przedstawionych z wykorzystaniem krótkich multimedialnych prezentacji. Użytkownik może na własne uszy sprawdzić działanie przestrzennego systemu Dolby ProLogic ...

-

![Za mało przeszczepów [© Scanrail - Fotolia.com] Za mało przeszczepów]()

Za mało przeszczepów

... na wykorzystanie swoich narządów do przeszczepu. Według badań przeprowadzonych przez TNS OBOP aż 84 proc. Polaków pomogłoby w ten sposób bliskiej osobie. Większość badanych uważa, że w naszym kraju przeprowadza się zbyt mało transplantacji. Tego zdania jest ...

-

![Wywiadówka online [© stoupa - Fotolia.com] Wywiadówka online]()

Wywiadówka online

... na razie można korzystać z nich za darmo. Internetowy dziennik jest świetnym rozwiązaniem dla rodziców, którzy na bieżąco mogą kontrolować, jak radzi sobie w szkole dziecko, czy nie ma z nim problemów wychowawczych lub czy nie ucieka z lekcji.Rodzice mogą również w ten sposób ...

-

![Koniunktura konsumencka II 2006 [© Scanrail - Fotolia.com] Koniunktura konsumencka II 2006]()

Koniunktura konsumencka II 2006

... poważniejszych zakupów. Wartość tego wskaźnika wynosi aktualnie -12,7, jest więc o 0,6 pkt. procentowego wyższa od notowanej w styczniu. Porównanie z wynikami ... o 1,9 pkt. procentowego i wynosi obecnie 12,7. Nie wpłynęło to jednak w sposób istotny na przebieg zmian w dłuższej perspektywie czasowej. W stosunku do lutego 2005 r. zaobserwowano poprawę ...

-

![Nawigacja MapaMap dla iPhone oraz iPad Nawigacja MapaMap dla iPhone oraz iPad]()

Nawigacja MapaMap dla iPhone oraz iPad

... jest bezpłatna. W ramach bezpłatnej aktualizacji użytkownicy otrzymują nie tylko nowe funkcje, ale także pakiet najnowszych map Polski. Nawigacja oferowana jest w tak zwanej licencji LIFE TIME, co oznacza, że po zakupie MapyMap Travel PL właściciel telefonu iPhone będzie mógł z niej korzystać w sposób ...

-

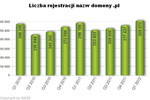

![Rejestracja domen .pl w I kw. 2012 r. Rejestracja domen .pl w I kw. 2012 r.]()

Rejestracja domen .pl w I kw. 2012 r.

... instytut badawczy NASK. W ogromnej większości rejestracja odbywa się za pośrednictwem Partnerów NASK, których jest obecnie 184. Na koniec I kwartału 2012 r. listę największych rejestratorów domeny .pl otwiera: Home.pl Sp. z o.o., NetArt ... NASK rozpocznie przyjmowanie od abonentów nazw domeny .pl skrótów z kluczy kryptograficznych, co w istotny sposób ...

-

![Mobilny internet: Polacy są "mobilni" Mobilny internet: Polacy są "mobilni"]()

Mobilny internet: Polacy są "mobilni"

Szybki rozwój nowych technologii w sposób widoczny przekłada się na codzienne życie. Jednym z najlepszych przykładów jest telefonia komórkowa. Z raportu "Mobilny konsument w świecie mobilnego internetu" - przygotowanego przez Interaktywny Instytut Badań Rynkowych (IIBR) - wynika, że już co piąty ...

-

![Barracuda Web Filter 7.0 [© alphaspirit - Fotolia.com] Barracuda Web Filter 7.0]()

Barracuda Web Filter 7.0

... się na deszyfrowaniu, regulowaniu, alarmowaniu i raportowaniu ruchu w mediach społecznościowych - dodaje Stephen Pao. Po aktualizacji firmware’u do wersji 7.0 administratorzy mogą konfigurować Barracuda Web Filter w taki sposób, by rozwiązanie skanowało szyfrowany ruch SSL, precyzyjnie sprawdzając wybrane kategorie i domeny. Inspekcja SSL jest ...

-

![Smartfon Acer Liquid E700 Smartfon Acer Liquid E700]()

Smartfon Acer Liquid E700

... łatwy sposób przełączać się między kilkoma aplikacjami. Liquid E700 oferuje także inne narzędzia firmy Acer: AcerRAPID™ w połączeniu z LED-owym fleszem umożliwia robienie wysokiej jakości zdjęć, natomiast Acer LiveScreen jest rozwiązaniem komunikacyjnym wspomagającym pracę i udostępnianie danych. Data wprowadzenia produktu na polski rynek nie jest ...

-

![Monitory Philips z wysuwaną kamerą internetową Monitory Philips z wysuwaną kamerą internetową]()

Monitory Philips z wysuwaną kamerą internetową

... stworzenie połączenia łańcuchowego, które pozwala na podłączenie wielu urządzeń za pośrednictwem jednego typu złącza. Struktura okablowania wykorzystująca jedno połączenie DisplayPort zapewnia konfigurację systemu w bardziej uporządkowany sposób. Kluczową zaletą konfiguracji kilku monitorów jest zwiększona produktywność i znacznie łatwiejsza praca ...

-

![ESET Enterprise Inspector ESET Enterprise Inspector]()

ESET Enterprise Inspector

... monitorują wszystkie czynności i procesy realizowane w sieci firmowej, pozwalając na zautomatyzowanie reakcji ochronnej w sytuacji wykrycia nieprawidłowości. Możliwości narzędzia EDR od ... strukturze filtrów i reguł, możliwe jest zautomatyzowanie procesu wykrywania niepożądanych działań. W ten sposób zespoły odpowiedzialne za bezpieczeństwo ...

-

![Telefony myPhone Rumba 2 i Twist 2 Telefony myPhone Rumba 2 i Twist 2]()

Telefony myPhone Rumba 2 i Twist 2

... Ładowanie akumulatora w telefonie ułatwia stacja dokująca, lecz można ładować go również w sposób tradycyjny - za pomocą kabla i dwustronnego złącza USB. Ponadto, Rumba 2 został ... rozmów. Ponadto, także wyposażony jest stację ładującą, programowalny przycisk SOS, Bluetooth i latarkę. Oferuje też DualSIM, co umożliwia korzystanie z dwóch numerów na ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Dell rozpocznie produkcję PDA [© violetkaipa - Fotolia.com] Dell rozpocznie produkcję PDA](https://s3.egospodarka.pl/grafika/Dell/Dell-rozpocznie-produkcje-PDA-SdaIr2.jpg)

![Najszybsze prywatne łącze internetowe [© stoupa - Fotolia.com] Najszybsze prywatne łącze internetowe](https://s3.egospodarka.pl/grafika/szybkosc-transferu/Najszybsze-prywatne-lacze-internetowe-MBuPgy.jpg)

![Włamania do sieci VoIP w USA [© stoupa - Fotolia.com] Włamania do sieci VoIP w USA](https://s3.egospodarka.pl/grafika/haker/Wlamania-do-sieci-VoIP-w-USA-MBuPgy.jpg)

![Symantec: spam I 2008 [© Scanrail - Fotolia.com] Symantec: spam I 2008](https://s3.egospodarka.pl/grafika/spam/Symantec-spam-I-2008-apURW9.jpg)

![Płyta ratunkowa AVG Rescue CD [© Nmedia - Fotolia.com] Płyta ratunkowa AVG Rescue CD](https://s3.egospodarka.pl/grafika/AVG/Plyta-ratunkowa-AVG-Rescue-CD-Qq30bx.jpg)

![Europejczycy a stan środowiska naturalnego [© arquiplay77 - Fotolia.com] Europejczycy a stan środowiska naturalnego](https://s3.egospodarka.pl/grafika2/ochrona-srodowiska/Europejczycy-a-stan-srodowiska-naturalnego-92176-150x100crop.jpg)

![UE nie pokazała jak rozwiązać kryzys w strefie euro [© Giordano Aita - Fotolia.com] UE nie pokazała jak rozwiązać kryzys w strefie euro](https://s3.egospodarka.pl/grafika2/kryzys-w-strefie-euro/UE-nie-pokazala-jak-rozwiazac-kryzys-w-strefie-euro-107909-150x100crop.jpg)

![Komputronik sprzedaje iPhone'y [© Apple] Komputronik sprzedaje iPhone'y](https://s3.egospodarka.pl/grafika2/Apple/Komputronik-sprzedaje-iPhone-y-131271-150x100crop.jpg)

![KGHM zwiększa produkcję własnej energii elektrycznej [© Akont - Fotolia.com] KGHM zwiększa produkcję własnej energii elektrycznej](https://s3.egospodarka.pl/grafika2/KGHM/KGHM-zwieksza-produkcje-wlasnej-energii-elektrycznej-145906-150x100crop.jpg)

![Koniunktura konsumencka VIII 2017 [© satura_ - Fotolia.com] Koniunktura konsumencka VIII 2017](https://s3.egospodarka.pl/grafika2/koniunktura-konsumencka/Koniunktura-konsumencka-VIII-2017-196172-150x100crop.jpg)

![Facebook uderza ponownie [© cirquedesprit - Fotolia.com] Facebook uderza ponownie](https://s3.egospodarka.pl/grafika2/Facebook/Facebook-uderza-ponownie-217188-150x100crop.jpg)

![Interaktywna prezentacja Volvo [© stoupa - Fotolia.com] Interaktywna prezentacja Volvo](https://s3.egospodarka.pl/grafika/k2-internet/Interaktywna-prezentacja-Volvo-MBuPgy.jpg)

![Za mało przeszczepów [© Scanrail - Fotolia.com] Za mało przeszczepów](https://s3.egospodarka.pl/grafika/przeszczepy/Za-malo-przeszczepow-apURW9.jpg)

![Wywiadówka online [© stoupa - Fotolia.com] Wywiadówka online](https://s3.egospodarka.pl/grafika/wywiadowka/Wywiadowka-online-MBuPgy.jpg)

![Koniunktura konsumencka II 2006 [© Scanrail - Fotolia.com] Koniunktura konsumencka II 2006](https://s3.egospodarka.pl/grafika/koniunktura-konsumencka/Koniunktura-konsumencka-II-2006-apURW9.jpg)

![Barracuda Web Filter 7.0 [© alphaspirit - Fotolia.com] Barracuda Web Filter 7.0](https://s3.egospodarka.pl/grafika2/Barracuda-Web-Filter/Barracuda-Web-Filter-7-0-127537-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)

![Czy nowe przepisy wymuszą dobudowę wind w starych blokach? [© pexels] Czy nowe przepisy wymuszą dobudowę wind w starych blokach?](https://s3.egospodarka.pl/grafika2/seniorzy/Czy-nowe-przepisy-wymusza-dobudowe-wind-w-starych-blokach-271196-150x100crop.jpg)

![Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców [© pexels] Żywotność baterii w elektrykach: nowe dane zaskoczą kierowców](https://s3.egospodarka.pl/grafika2/zakup-samochodu-elektrycznego/Zywotnosc-baterii-w-elektrykach-nowe-dane-zaskocza-kierowcow-271193-150x100crop.jpg)

![Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo? [© wygenerowane przez AI] Świadczenie wspierające: ZUS ostrzega przed płatnymi pośrednikami. Jak skorzystać z pomocy za darmo?](https://s3.egospodarka.pl/grafika2/swiadczenie-wspierajace/Swiadczenie-wspierajace-ZUS-ostrzega-przed-platnymi-posrednikami-Jak-skorzystac-z-pomocy-za-darmo-271190-150x100crop.jpg)