-

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.]()

Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.

... przez kolejnych 10 miesięcy po otwarciu konta). przejdź do strony z ofertą Banku Pekao S.A. Bank / Nazwa konta Maks. bonus Prowadzenie konta Karta Wypłaty z bankomatów Przelewy ... każdy o wartości 300 zł. W celu wypłaty nagrody musisz wpisać kod oraz nr konta na formularzu w swoim Profilu Uczestnika w zakładce "Wypłata". Formularz wypełnij najpóźniej ...

-

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r. Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r.]()

Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r.

... przez kolejnych 10 miesięcy po otwarciu konta). przejdź do strony z ofertą Banku Pekao S.A. Bank / Nazwa konta Maks. bonus Prowadzenie konta Karta Wypłaty z bankomatów Przelewy ... każdy o wartości 300 zł. W celu wypłaty nagrody musisz wpisać kod oraz nr konta na formularzu w swoim Profilu Uczestnika w zakładce "Wypłata". Formularz wypełnij najpóźniej ...

-

![Phishing: metody ataków Phishing: metody ataków]()

Phishing: metody ataków

... , a także przejmowania i wykorzystywania maszyn niczego nieświadomych użytkowników do atakowania innych komputerów. Phishing to forma wyłudzenia danych użytkownika, takich jak nr konta, identyfikatory używane podczas logowania i hasła. Oczywiście wykraść można wiele więcej informacji, ale najczęściej chodzi o banki, gdyż te przynoszą największe ...

-

![Wyciekły dane osobowe niemieckich polityków [© concept w - Fotolia.com] Wyciekły dane osobowe niemieckich polityków]()

Wyciekły dane osobowe niemieckich polityków

... od 5 grudnia były dostępne w sieci dane osobowe (imię, nazwisko, nr telefonu, adres, zdjęcia paszportów, numery kart kredytowych) niemieckich polityków oraz ich ... że informacje zbierano przez dłuższy okres poprzez włamywanie się na konta mediów społecznościowych (Twitter, Facebook) czy konta email. Niewykluczone, że ktoś zdobył dostęp do archiwum ...

Tematy: wyciek danych osobowych, atak hakerów -

![Crowley dostępny w Łodzi [© pizuttipics - Fotolia.com] Crowley dostępny w Łodzi]()

Crowley dostępny w Łodzi

... poprzedniego i wyniosły 54 mln. Są to optymistyczne przesłanki, dlatego zdecydowaliśmy się poszerzyć teren naszego działania. Łódź jest dla nas miastem nr 1 wśród tych, które wpisaliśmy w plany rozwoju ten rok. Adresujemy nasze rozwiązania do sektora MSP, ale także do większych firm i korporacji ...

-

![GData: fałszywy antywirus GData: fałszywy antywirus]()

GData: fałszywy antywirus

... często wpada w panikę i akceptuje warunki postawione przez internetowych złodziei. Odruchowo wykonuje polecenia zawarte w wyskakujących okienkach, co ostatecznie prowadzi do podania nr konta bankowego, hasła lub po prostu przelewu pieniędzy na wskazane konto. Powodzenie ataku naturalnie zależy od świadomości Internatów na obecne w sieci ...

-

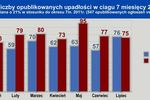

![Upadłości firm I-VII 2012 Upadłości firm I-VII 2012]()

Upadłości firm I-VII 2012

... a ich zsumowany roczny obrót wynosił ok. 1,4 mld złotych (monitory sądowe nr. 126-147) - czyli dwu-trzykrotnie mniej niż u firm bankrutujących w czerwcu - podaje Euler Hermes ... reagują bardziej nerwowo, starając się jak najszybciej zajmować ich konta czy majątek, co jest decydujące w krytycznych chwilach walki o utrzymanie działalności i płynności ...

-

![Europa: wydarzenia tygodnia 40/2016 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 40/2016]()

Europa: wydarzenia tygodnia 40/2016

... wiedzę, a także wzmacnia swoje relacje z rodzicami. Ważna jest w tym zakresie również rola nauczyciela, co podkreśla Wioletta Krzyżanowska, Dyrektor Szkoły Podstawowej nr 323 w Warszawie i pedagog współpracujący z programem Akademia Bezpiecznego Puchatka – Internet bez wątpienia spełnia także rolę edukacyjną. Jest w nim wiele informacji, które ...

-

![Jak hakerzy wyłudzają pieniądze z private equity i venture capital? [© Andrey Burmakin - Fotolia.com] Jak hakerzy wyłudzają pieniądze z private equity i venture capital?]()

Jak hakerzy wyłudzają pieniądze z private equity i venture capital?

... , będąc przekonanym o autentyczności wiadomości od przełożonego (adres email zgodny z oryginalnym), automatycznie dokonuje płatności pod wskazany przez hakerów nr konta. Cała procedura oparta jest na inżynierii społecznej i wymaga od przestępców internetowych wielomiesięcznych przygotowań, polegających na monitorowaniu i badaniu korespondencji ...

-

![Ochrona danych a serwisy społecznościowe Ochrona danych a serwisy społecznościowe]()

Ochrona danych a serwisy społecznościowe

... nr komunikatora. Głównie dzięki portalom społecznościowym. Jak zaznacza autor artykułu, należy także pamiętać, że w Sieci nic nigdy nie ginie. Jeżeli ktoś doda do swojego konta ... powodował żadnego zagrożenia - np. uzyskania dostępu do poczty czy przejęcia konta użytkownika. Przyczyna usterki została przez grono.net usunięta. Zwróciliśmy się także do ...

-

![Bankowość online a zabezpieczenia Bankowość online a zabezpieczenia]()

Bankowość online a zabezpieczenia

... nie chroni bezpośrednio dostępu do konta - banki nie wymagają podawania ... nr telefonu komórkowego. Przy pomocy tokenu, który sam generuje kody jednorazowe, ważne jedynie przez minutę. Po upływie tego czasu, wyświetlany jest nowy kod a stary jest unieważniany. Dzięki kodom jednorazowym, nawet w przypadku przejęcia loginu i hasła do konta ...

-

![Jak działają metody socjotechniczne hakerów? Jak działają metody socjotechniczne hakerów?]()

Jak działają metody socjotechniczne hakerów?

... narażeni też byli na utratę danych osobowych podczas wpisywania np. nr karty kredytowej. Warto także zaznaczyć, że program SpywareProtect2009 instalował ... podanych w mailach. Nie ujawniaj nikomu informacji mogących przyczynić się do przejęcia konta komunikatora, konta pocztowego czy bankowego. Zachowaj ostrożność podczas zawierania nowych znajomości ...

-

![System viaTOLL ma już rok System viaTOLL ma już rok]()

System viaTOLL ma już rok

... viaTOLL rozlicza się za pomocą kont przedpłaconych (pre-pay), a pozostali wybrali konta z odroczoną płatnością. Polski system jest w tym względzie ewenementem. W pozostałych ... z wymienionymi wyżej odcinkami, system obejmuje ok. 1890 km dróg. Dołączenie fragmentów dróg krajowych nr 91 i 92 ma spowodować równomierny rozkład ruchu ciężkiego pomiędzy ...

-

![Hakerzy a portale społecznościowe Hakerzy a portale społecznościowe]()

Hakerzy a portale społecznościowe

... łudząco podobną do strony startowej, na której użytkownik, w celu aktualizacji konta, proszony jest do podania swojego loginu i hasła. Spełnienie tych warunków jest ... użytkowników. Nie jest natomiast możliwe prowadzenie jakiejkolwiek bazy danych, zawierającej nr IP czy inne informacje, które umożliwiłyby zidentyfikowanie cyberprzestępców. Stąd łatwo ...

-

![Google Plus goni Facebooka [© Minerva Studio - Fotolia.com] Google Plus goni Facebooka]()

Google Plus goni Facebooka

... kontrolować prawie wszystko (A. Małkowska – Szozda, Prawo monopolisty, Media & Marketing Polska, Nr 07-08/2011, s. 61-63.). Niedawno FB dopasował swoje własne zasady do ... się w nich zorientować. Google Plus daje też możliwość szybkiego i łatwego usunięcia konta wraz z wszystkimi powiązanymi z nim informacjami. To istotna przewaga nad Facebookiem, ...

-

![Serwisy bukmacherskie nie dbają o bezpieczeństwo nieletnich [© Maksym Yemelyanov - Fotolia.com] Serwisy bukmacherskie nie dbają o bezpieczeństwo nieletnich]()

Serwisy bukmacherskie nie dbają o bezpieczeństwo nieletnich

... konta. ... konta nie muszą być zgodne z informacjami podanymi podczas rejestracji. Inaczej sytuacja wygląda w przypadku operatorów, którzy prowadzą swoją działalność w oparciu o zezwolenie wydane przez Ministra Finansów. Przykładowo, legalne firmy oferujące zakłady online mają prawny obowiązek skutecznej weryfikacji wieku użytkownika. Obejmuje ono nr ...

-

![6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze? [© Patrick Daxenbichler - Fotolia.com] 6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze?]()

6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze?

... - Druk 3D, Internet Rzeczy, Big Data. Gdzie zmierzają nowe technologie? Trend nr 2: Sztuczna i zbiorowa inteligencja Według Vogelberga, sztuczna i zbiorowa inteligencja jest ... żadną inną stronę trzecią. Trend nr 4: Rewolucja w przepływie pieniędzy Sposób, w jaki ludzie używają pieniędzy i przekazują płatności z jednego konta na inne zmieniła się ...

-

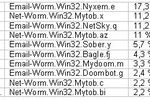

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012]()

Spam 2012

... wykryto modyfikacje różnych szkodliwych programów. Tłumaczenie na polski: Witam! Rachunek nr 754 został zapłacony. Kwota: 130 470 rubli. W załączeniu skan potwierdzenia ... .cfwf. Te trzy szkodniki zostały stworzone w celu kradzieży informacji dotyczących konta użytkownika (nazw użytkowników i haseł) – celem Fraud.gen oraz Zbot (ZeuS) są wyłącznie ...

-

![Scam na Facebooku w Polsce Scam na Facebooku w Polsce]()

Scam na Facebooku w Polsce

... pieniędzy lub nieświadomym zarabianiem pieniędzy dla twórców oferujących fałszywe usługi w sieci. Przykład nr 1: „Gdzie jest moja żona?” Za przykład weźmy „usługę” oferowaną i promowaną ... . Jednak to nie koniec. Twórcy aplikacji otrzymali już dostęp do naszego konta, od teraz rozsyłają wirusową informacje za pomocą prywatnych postów i nabierają ...

-

![Urządzenia mobilne zagrożone w 2011 [© stoupa - Fotolia.com] Urządzenia mobilne zagrożone w 2011]()

Urządzenia mobilne zagrożone w 2011

... , Chiny. Słowo – klucz nr 1: Smartphone Smartphony ... konta bankowego albo do kupienia nowej piosenki, może wyświetlać zainfekowane strony. Użytkownicy będą instalowali nowe aplikacje bez dokładnego sprawdzenia, skąd pochodzą i co robią. Powszechność smartphonów bezpośrednio łączy się z drugim powodem potwierdzającym prognozy. Słowo – klucz nr ...

-

![Spam: co należy wiedzieć? Spam: co należy wiedzieć?]()

Spam: co należy wiedzieć?

... na używanie protokołu Gadu-Gadu, aby móc komunikować się ze znajomymi. Prostota obsługi i szybkie zakładanie konta bez potrzeby weryfikacji użytkownika pozwala na tworzenie setek kont tygodniowo, przy pomocy ... Doładowanie 3X więcej na konto! Wyślij kod 14cyfrowy (20zł lub 50zł) na nr: 0048791xxxyyy i odczekaj do 12 godz. Oferta ważna do godz: 22.00 ...

-

![Rozliczanie dotacji unijnych [© Minerva Studio - Fotolia.com] Rozliczanie dotacji unijnych]()

Rozliczanie dotacji unijnych

... realizowanym projekcie: okres, którego dotyczy wniosek, priorytet, działanie, tytuł, nr umowy, okres realizacji, płatność, kwota wydatków kwalifikowalnych objętych wnioskiem ... , bezwzględne dołączamy jako dowód poniesienia wydatków wyciąg bankowy z konta projektowego, starannie i czytelnie opisujemy faktury i inne dokumenty księgowe, których ...

-

![Uważaj na SIM-swapping Uważaj na SIM-swapping]()

Uważaj na SIM-swapping

... : nr dowodu osobistego czy numer telefonu. By je uzyskać wykorzystują różnego rodzaju sztuczki socjotechniczne, w które są częścią skrupulatnie zaplanowanych ataków phishingowych. Istotnym jest, abyśmy byli w stanie dostrzec pierwsze oznaki ataku, ponieważ jego konsekwencje mogą być wyjątkowo poważne, włączając w to opróżnienie konta bankowego ...

-

![GG telefon GG telefon]()

GG telefon

... . Wystarczy, aby nasz znajomy zadzwonił do nas na nr 221 221 221 i potem wybrał nasz nr GG. Wówczas komunikator GG w komputerze pełni rolę pełnoprawnego telefonu ... internetowej pojawia się w pasku aplikacji. Wystarczy w nią kliknąć i po uzupełnieniu konta korzystać z klawiatury znanej z telefonów komórkowych. Niezależnie od płatnych połączeń, ...

-

![Gabinet Cieni BCC: najnowsze rekomendacje dla rządu [© Grzegorz Polak - Fotolia.com] Gabinet Cieni BCC: najnowsze rekomendacje dla rządu]()

Gabinet Cieni BCC: najnowsze rekomendacje dla rządu

... związku z silnie rosnącą presją na wzrost wydatków publicznych na ochronę zdrowia, priorytetem nr 2 powinno być utrzymanie obecnego teraz rozdziału między Narodowym Funduszem Zdrowia ( ... się. W PPE od 2000 r. zgromadzono niespełna 400 tys. uczestników, indywidulane konta emerytalne gromadzą ok. 5% zatrudnionych. PPK jest nowym mechanizmem oszczędzania ...

-

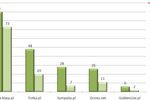

![Zagrożenia z sieci: I-VI 2006 Zagrożenia z sieci: I-VI 2006]()

Zagrożenia z sieci: I-VI 2006

... coś innego. Dlaczego zatem banki nie umożliwiają personalizowania interfejsu internetowego konta bankowego przy pomocy wybranego przez siebie zdjęcia? Np. własnej ... formacie *.doc stanowią cel ataku z wielu przyczyn. Kilka lat temu, kiedy problemem nr 1 były makrowirusy w wielu firmach bramki poczty elektronicznej odrzucały załączniki w formacie *. ...

-

![Sposoby płatności: Poczta Polska liderem [© Scanrail - Fotolia.com] Sposoby płatności: Poczta Polska liderem]()

Sposoby płatności: Poczta Polska liderem

... przypadku mniej popularnych form płatności takich jak kasy w sklepach, pośrednicy w punktach finansowych oraz konta internetowe w bankach pojawia się wysoki odsetek odpowiedzi „trudno powiedzieć”. Jak wynika z badań, ... poprzez wywiady bezpośrednie z osobami odpowiedzialnymi za opłacanie rachunków w ramach projektu Transition Facility nr 2004/016-829 ...

-

![Metody szyfrowania danych - podstawy Metody szyfrowania danych - podstawy]()

Metody szyfrowania danych - podstawy

... informacje jak numery rachunków bankowych, daty urodzenia, adresy i nazwiska czy nr ubezpieczeniowe. Miesiąc po powyższym zdarzeniu doszło do kolejnego incydentu, również z Wielką Brytanią w tle. ... rozliczeniowy swojego banku oraz dane potrzebne do przelewu. Bardzo szybko z jego konta zniknęło 500 funtów. Oto co powiedział po zajściu: "Bank nie był w ...

-

![Uwaga na freewareowe programy antywirusowe Uwaga na freewareowe programy antywirusowe]()

Uwaga na freewareowe programy antywirusowe

... , przede wszystkim należy zachować spokój i nie wykonywać przelewu pieniędzy na konta oszustów. Ofiary sprzedaży fałszywych licencji nie są zagrożeni działaniami windykacyjnymi. Ponadto, jeżeli podczas rejestracji na tej lub innej stronie użytkownik podał nr karty kredytowej, należy skontaktować się z bankiem w celu jej blokady ...

-

![Rynek nieruchomości w Polsce III 2011 Rynek nieruchomości w Polsce III 2011]()

Rynek nieruchomości w Polsce III 2011

... 1,4 pkt proc. w złotych oferuje Citi Handlowy, ale w zamian wymaga założenia bezpłatnego konta, zadeklarowania wpływów na nie oraz korzystania ze zwolnionej z opłat ... Informacje o badaniu Raport został przygotowany na podstawie danych statystycznych serwisu Oferty.net – nr 1 w nieruchomościach oraz danych Open Finance. Badanie odbyło się na ...

-

![E-learning: edukacja na odległość E-learning: edukacja na odległość]()

E-learning: edukacja na odległość

... autorytetu lidera (forma: krótkie filmiki prezentujące złe i dobre praktyki) Ekran końcowy – Podsumowanie lekcji nr 2 (forma: tekst czytany przez lektora) Korzyści z e-learningu Przecież to ... skorzystanie z systemu utrzymywanego przez firmę zewnętrzną: wykupiono na rok konta dla 200 użytkowników, z możliwością comiesięcznej zmiany użytkownika i ...

-

![Gabinet Cieni BCC publikuje kolejne rekomendacje dla rządu [© andriano_cz - Fotolia.com] Gabinet Cieni BCC publikuje kolejne rekomendacje dla rządu]()

Gabinet Cieni BCC publikuje kolejne rekomendacje dla rządu

... , czyli o co najmniej około 40 mld zł, wyższy niż być powinien. Priorytetem nr 2 pozostaje zmniejszanie ryzyka inwestycyjnego w taki sposób by w przygotowywanych, nowych regulacjach prawnych, ... Otwarte Fundusze Emerytalne, Pracownicze Plany Kapitałowe, Indywidualne Konta Zabezpieczenia Emerytalnego) i nową rolę Funduszu Rezerwy Demograficznej zawarte ...

-

![Wydatki reklamowe w listopadzie. Którzy reklamodawcy zaszaleli? [© Adam Wasilewski - Fotolia.com] Wydatki reklamowe w listopadzie. Którzy reklamodawcy zaszaleli?]()

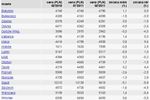

Wydatki reklamowe w listopadzie. Którzy reklamodawcy zaszaleli?

Instytut Monitorowania Mediów przeanalizował listopadowe wydatki na reklamę w pięciu branżach. Przeprowadzona analiza dowodzi, że na promocję ostatnio nie szczędzono. Najhojniejszym reklamodawcą okazała się farmacja, która odpowiadała za aż 38% ogółu analizowanych wydatków. Okazuje się również, że wszystkie sektory postawiły przede wszystkim na ...

-

![Polska: wydarzenia tygodnia 35/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 35/2018]()

Polska: wydarzenia tygodnia 35/2018

... podatnika w zeznaniu podatkowym za rok ubiegły (np. ulga na dzieci, nr KRS Organizacji Pożytku Publicznego, której w ubiegłym roku przekazał 1 proc. podatku) oraz ... związanych z bankowością internetową. Poświęcony czas na naukę poprawnego korzystania z internetowego konta w banku, zdecydowanie się opłaci np. przy szybkim, bezkolejkowym opłaceniu ...

-

![Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji [© alphaspirit - Fotolia.com] Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji]()

Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji

... wyboru pomiędzy otrzymaniem środków z OFE na cele emerytalne – na prywatne konta emerytalne, a ich przekazaniem na wypłatę emerytury z ZUS. Uczestnicy ... sektorowe i wsparcie inwestycji, dla uznanych OP w rozumieniu Rozporządzenia PEiR (UE) nr 1308/2013 z 17 grudnia 2013 r. ustanawiające wspólną organizację rynków produktów rolnych m.in. zboża, ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Wyciekły dane osobowe niemieckich polityków [© concept w - Fotolia.com] Wyciekły dane osobowe niemieckich polityków](https://s3.egospodarka.pl/grafika2/wyciek-danych-osobowych/Wyciekly-dane-osobowe-niemieckich-politykow-213742-150x100crop.jpg)

![Crowley dostępny w Łodzi [© pizuttipics - Fotolia.com] Crowley dostępny w Łodzi](https://s3.egospodarka.pl/grafika/Crowley/Crowley-dostepny-w-Lodzi-QhDXHQ.jpg)

![Europa: wydarzenia tygodnia 40/2016 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 40/2016](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-40-2016-sNRO59.jpg)

![Jak hakerzy wyłudzają pieniądze z private equity i venture capital? [© Andrey Burmakin - Fotolia.com] Jak hakerzy wyłudzają pieniądze z private equity i venture capital?](https://s3.egospodarka.pl/grafika2/oszustwa/Jak-hakerzy-wyludzaja-pieniadze-z-private-equity-i-venture-capital-229955-150x100crop.jpg)

![Google Plus goni Facebooka [© Minerva Studio - Fotolia.com] Google Plus goni Facebooka](https://s3.egospodarka.pl/grafika/Google-Plus/Google-Plus-goni-Facebooka-iG7AEZ.jpg)

![Serwisy bukmacherskie nie dbają o bezpieczeństwo nieletnich [© Maksym Yemelyanov - Fotolia.com] Serwisy bukmacherskie nie dbają o bezpieczeństwo nieletnich](https://s3.egospodarka.pl/grafika2/bukmacherzy/Serwisy-bukmacherskie-nie-dbaja-o-bezpieczenstwo-nieletnich-137933-150x100crop.jpg)

![6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze? [© Patrick Daxenbichler - Fotolia.com] 6 najważniejszych trendów technologicznych 2017. Chatbot i co jeszcze?](https://s3.egospodarka.pl/grafika2/nowe-technologie/6-najwazniejszych-trendow-technologicznych-2017-Chatbot-i-co-jeszcze-187485-150x100crop.jpg)

![Spam 2012 [© fuzzbones - Fotolia.com] Spam 2012](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-2012-112177-150x100crop.jpg)

![Urządzenia mobilne zagrożone w 2011 [© stoupa - Fotolia.com] Urządzenia mobilne zagrożone w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Urzadzenia-mobilne-zagrozone-w-2011-MBuPgy.jpg)

![Rozliczanie dotacji unijnych [© Minerva Studio - Fotolia.com] Rozliczanie dotacji unijnych](https://s3.egospodarka.pl/grafika/rozliczenie-dotacji/Rozliczanie-dotacji-unijnych-iG7AEZ.jpg)

![Gabinet Cieni BCC: najnowsze rekomendacje dla rządu [© Grzegorz Polak - Fotolia.com] Gabinet Cieni BCC: najnowsze rekomendacje dla rządu](https://s3.egospodarka.pl/grafika2/BCC/Gabinet-Cieni-BCC-najnowsze-rekomendacje-dla-rzadu-204821-150x100crop.jpg)

![Sposoby płatności: Poczta Polska liderem [© Scanrail - Fotolia.com] Sposoby płatności: Poczta Polska liderem](https://s3.egospodarka.pl/grafika/oplaty-za-rachunki/Sposoby-platnosci-Poczta-Polska-liderem-apURW9.jpg)

![Gabinet Cieni BCC publikuje kolejne rekomendacje dla rządu [© andriano_cz - Fotolia.com] Gabinet Cieni BCC publikuje kolejne rekomendacje dla rządu](https://s3.egospodarka.pl/grafika2/BCC/Gabinet-Cieni-BCC-publikuje-kolejne-rekomendacje-dla-rzadu-194083-150x100crop.jpg)

![Wydatki reklamowe w listopadzie. Którzy reklamodawcy zaszaleli? [© Adam Wasilewski - Fotolia.com] Wydatki reklamowe w listopadzie. Którzy reklamodawcy zaszaleli?](https://s3.egospodarka.pl/grafika2/reklama/Wydatki-reklamowe-w-listopadzie-Ktorzy-reklamodawcy-zaszaleli-200223-150x100crop.jpg)

![Polska: wydarzenia tygodnia 35/2018 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 35/2018](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-35-2018-vgmzEK.jpg)

![Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji [© alphaspirit - Fotolia.com] Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji](https://s3.egospodarka.pl/grafika2/BCC/Gabinet-Cieni-BCC-publikuje-rekomendacje-dla-rzadu-nowej-kadencji-223555-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-150x100crop.jpg)

![Wynagrodzenia w obsłudze klienta, czyli nawet 12% podwyżki dla doradców [© pexels] Wynagrodzenia w obsłudze klienta, czyli nawet 12% podwyżki dla doradców](https://s3.egospodarka.pl/grafika2/rynek-pracy/Wynagrodzenia-w-obsludze-klienta-czyli-nawet-12-podwyzki-dla-doradcow-270797-150x100crop.jpg)

![Ceny mieszkań 2026: ile metrów więcej w obwarzanku niż w centrum? [© pexels] Ceny mieszkań 2026: ile metrów więcej w obwarzanku niż w centrum?](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Ceny-mieszkan-2026-ile-metrow-wiecej-w-obwarzanku-niz-w-centrum-270791-150x100crop.jpg)

![Sukcesja w firmie rodzinnej: 3 pułapki, które mogą zabić Twój biznes [© wygenerowane przez AI] Sukcesja w firmie rodzinnej: 3 pułapki, które mogą zabić Twój biznes](https://s3.egospodarka.pl/grafika2/sukcesja/Sukcesja-w-firmie-rodzinnej-3-pulapki-ktore-moga-zabic-Twoj-biznes-270766-150x100crop.jpg)

![Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki [© wygenerowane przez AI] Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-w-parze-pod-lupa-Czy-warto-zatrudniac-malzenstwa-i-partnerow-Zalety-i-pulapki-270789-150x100crop.jpg)

![700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami [© wygenerowane przez AI] 700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami](https://s3.egospodarka.pl/grafika2/badania-i-rozwoj/700-mln-zl-na-innowacje-PARP-uruchamia-nowa-edycje-Sciezki-SMART-z-uproszczonymi-zasadami-270788-150x100crop.jpg)

![Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać? [© wygenerowane przez AI] Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/Faktury-poza-KSeF-a-koszty-i-VAT-Co-sie-zmienilo-po-1-lutego-2026-i-czy-mozna-je-rozliczac-270769-150x100crop.jpg)