-

![Atmosfera w pracy zależy od szefa Atmosfera w pracy zależy od szefa]()

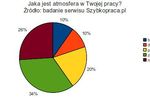

Atmosfera w pracy zależy od szefa

... na temat atmosfery w pracy. Największy wpływ na samopoczucie pracowników ma system wynagradzania i awansu, szef oraz współpracownicy. Wyniki pokazały, że 34 proc. ankietowanych ... zespołach oraz pomiędzy osobami wspólnie dzielącymi pokój. 59 proc. respondentów uznała system wynagradzania i awansu za ważny czynnik wpływający na atmosferę w pracy. ...

-

![Projektor Sanyo PLC-XU4001 Projektor Sanyo PLC-XU4001]()

Projektor Sanyo PLC-XU4001

... w trudnych warunkach, nawet dużego natężenia oświetlenia zewnętrznego. Jasny i dobrze nasycony obraz z wiernym odwzorowaniem kolorów można uzyskać bez całkowitego zaciemniania sali. System inteligentnego sterowania pracą lampy optymalizuje zużycie energii elektrycznej oraz zwiększa żywotność lampy nawet do 5.000 godzin, co obniża całkowite koszty ...

-

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8]()

Trend Micro Deep Security 8

... nową wersję rozwiązania Deep Security. Trend Micro zaoferował bezagentowy moduł chroniący przed złośliwym oprogramowaniem dla środowisk wirtualnych obejmujący system zapobiegania włamaniom i ochrony aplikacji internetowych. Dzięki bezagentowemu modułowi monitorowania integralności danych zaprojektowanemu pod kątem wirtualizacji i przeznaczonemu do ...

-

![Zarządzanie pracownikami w organizacjach projakościowych Zarządzanie pracownikami w organizacjach projakościowych]()

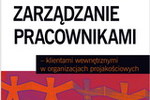

Zarządzanie pracownikami w organizacjach projakościowych

... wyrażać przełożeni, a inne pracownicy, dlatego uznano, że wewnętrzny system jakości powinien uwzględniać zachowanie balansu między różnymi oczekiwaniami (Svensson ... 2000). Z taką samą sytuacją można się spotkać w wielu organizacjach, które wdrożyły system zarządzania jakością tylko po to, aby uzyskać certyfikat. Pracownicy postrzegają różnice między ...

-

![Kaspersky Endpoint Security 8 i Security Center Kaspersky Endpoint Security 8 i Security Center]()

Kaspersky Endpoint Security 8 i Security Center

... ważne w przypadku pracowników zdalnych. Inteligentna Osobista zapora sieciowa oraz System wykrywania włamań zapewniają ulepszoną ochronę przed atakami sieciowymi niezależnie od ... skalowalność oraz obsługa wirtualizacji: Kaspersky Security Center to scentralizowany system zarządzania bezpieczeństwem, który pozwala na tworzenie gotowych do ...

-

![Microsoft Windows Intune 2.0 [© Nmedia - Fotolia.com] Microsoft Windows Intune 2.0]()

Microsoft Windows Intune 2.0

... o nowe filtry sprzętowe. Dodatkowo, można teraz tworzyć i zapisywać parametry raportu, aby ułatwić i usprawnić generowanie raportów w przyszłości. Alerty i Monitoring: System umożliwia skonfigurowanie typów alertów, które mają być zgłoszone, według określonego progu, częstotliwości lub liczby (procentu) komputerów. W Windows Intune 2.0 można też ...

-

![Tablety Motorola XOOM 2 i XOOM 2 Media Edition Tablety Motorola XOOM 2 i XOOM 2 Media Edition]()

Tablety Motorola XOOM 2 i XOOM 2 Media Edition

... oraz wiele opcji personalizacji urządzenia. Tablety będą dostępne na rynku w marcu 2012. Motorola XOOM 2 i Motorola XOOM 2 Media Edition działają w oparciu o system operacyjny Android™ 3.2, wyposażone są między innymi w dwurdzeniowy procesor 1,2 GHz, doskonały, ekran wykonany z Corning Gorilla Glass i pokryty nano powłoką chroniącą przed ...

-

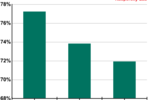

![Kadra kierownicza zdominowana przez mężczyzn Kadra kierownicza zdominowana przez mężczyzn]()

Kadra kierownicza zdominowana przez mężczyzn

... Norwegia (25%) i Włochy (22%), Austria (21%), Niemcy (20%) i Holandia (19%). W krajach takich jak: Hiszpania, Norwegia, Francja, Belgia czy Włochy funkcjonował system kwotowy, który polega na administracyjnym rezerwowaniu miejsc dla reprezentantów określonych grup społecznych. Te zarezerwowane miejsca (kwoty) mają przeciwdziałać wykluczeniu kobiet ...

-

![Kaspersky Lab: szkodliwe programy II 2012 Kaspersky Lab: szkodliwe programy II 2012]()

Kaspersky Lab: szkodliwe programy II 2012

... czynienia z efektami ich pracy. Ataki na użytkowników indywidualnych Luki w systemie płatności Google Wallet Jesienią 2011 roku Google uruchomił Google Wallet, system płatności elektronicznych, który pozwala użytkownikom płacić za towary i usługi przy użyciu telefonów działających pod kontrolą Androida z komunikacją bliskiego zasięgu (ang ...

-

![Telefon konferencyjny Planet ICF-1700 Telefon konferencyjny Planet ICF-1700]()

Telefon konferencyjny Planet ICF-1700

... Książka telefoniczna z eksportem i importem Książka telefoniczna XML Odtwarzacz multimediów (mp3,wav,wma) Obsługa dysków USB Szyfrowanie VoIP (SIP / RTP) Zarządzanie System bazujący na Android 2.1 Wielojęzyczny interfejs Obsługa aplikacji Android, np. email, IM, przeglądarka Sklep z aplikacjami Zarządzanie przez sieć, telnet oraz klawiaturę ...

-

![Karta graficzna GIGABYTE GV-N680OC-2GD Karta graficzna GIGABYTE GV-N680OC-2GD]()

Karta graficzna GIGABYTE GV-N680OC-2GD

... graficznej z serii Ultra Durable VGA - GV-N680OC-2GD. Debiutujący akcelerator, oprócz najwydajniejszego procesora graficznego GeForce GTX 680, wyposażony jest także w rewelacyjny system chłodzenia GIGABYTE WINDFORCE 3X. Połączenie obu tych elementów z wysokiej klasy podzespołami, zgodnymi ze standardem Ultra Durable VGA, gwarantuje stabilną pracę ...

-

![Płyta główna ASUS SABERTOOTH Z77 Płyta główna ASUS SABERTOOTH Z77]()

Płyta główna ASUS SABERTOOTH Z77

... ochrona działająca podobnie do Thermal Armor, jednak zamiast obniżania temperatury chroni system przed uszkodzeniem, do jakiego mógłby doprowadzić kurz znajdujący się w złączach i portach ... ASUS, dzięki czemu znacznie wyróżnia się na tle konkurencji. Nowy system zasilania DIGI+ umożliwia niezwykle precyzyjną modulację napięcia procesora, iGPU oraz ...

-

![Apple kontra Flashback [© Thomas Jansa - Fotolia.com] Apple kontra Flashback]()

Apple kontra Flashback

... w regionie EMEA w firmie Trend Micro. „Użytkownicy komputerów firmy Apple będą musieli przyswoić tę trudną lekcję i pogodzić się z tym, że żaden system operacyjny nie gwarantuje całkowitego bezpieczeństwa. Będą musieli też nauczyć się zasad bezpieczeństwa, które użytkownicy Windows uważają za normę, aby uniknąć ...

-

![Kaspersky Lab: szkodliwe programy III 2012 Kaspersky Lab: szkodliwe programy III 2012]()

Kaspersky Lab: szkodliwe programy III 2012

... otrzymał e-maila zawierającego szkodliwy plik. Zainstalowany na jego komputerze program antywirusowy nie został uaktualniony, co pozwoliło szkodliwemu programowi zainfekować system. Osoby atakujące uzyskały dostęp do wszystkich informacji przechowywanych na komputerze, dzięki czemu potencjalnie mogły monitorować wyświetlane na ekranie informacje ...

-

![Kaspersky Lab: szkodliwe programy IV 2012 Kaspersky Lab: szkodliwe programy IV 2012]()

Kaspersky Lab: szkodliwe programy IV 2012

... urządzenia. Jeżeli ofiara sprawdzi listę uruchomionych procesów na swoim urządzeniu mobilnym, może nie zidentyfikować nazwy procesu TigerBota, takiej jak „System”. Szkodliwe oprogramowanie rejestruje odbiornik o nazwie „android.provider.Telephony.SMS_RECEIVED” w celu podsłuchiwania wszystkich przychodzących SMS-ów i sprawdzania, czy posiadają ...

-

![Dysk SSD TRANSCEND PSD520 Dysk SSD TRANSCEND PSD520]()

Dysk SSD TRANSCEND PSD520

... multi-word DMA sprawia, że są one kompatybilne z niemal każdym urządzeniem wyposażonym w interfejs IDE 2,5”. Nad bezpieczeństwem danych zapisanych na dyskach czuwa system korekcji błędów ECC oraz technologia Advanced Power Shield pozwalająca uniknąć utraty plików w razie nagłego braku zasilania. Dostępność i cena Orientacyjne ceny ...

-

![Bitdefender Total Security 2013 Bitdefender Total Security 2013]()

Bitdefender Total Security 2013

Bitdefender, producent w branży antywirusowej, ogłosił premierę wersji 2013 poprawiając system zabezpieczenia internetowego i dodając kilka nowych funkcji chroniących użytkowników. Na razie oprogramowanie nie jest dostępne w polskiej wersji. Poza jeszcze bardziej niewidzialnym i ...

-

![Kultura w Polsce w 2011 r. Kultura w Polsce w 2011 r.]()

Kultura w Polsce w 2011 r.

... dwoma rodzajami aparatury projekcyjnej, podczas gdy w 2010 r. jedynie 17,1%. Wzrasta także liczba kin umożliwiających widzom rezerwowanie miejsc poprzez system internetowy – w ubiegłym roku taki system posiadało 33,9% kin stałych (rok wcześniej – 26,5%). W 2011 r. w Polsce, 20,8% kin stałych było kinami wielosalowymi, tj. dysponowało co ...

Tematy: kultura w Polsce, wydatki na kulturę, wydawnictwa, biblioteki, muzea i galerie, teatry, kino, radio, telewizja -

![Ewolucja spamu IV-VI 2012 Ewolucja spamu IV-VI 2012]()

Ewolucja spamu IV-VI 2012

... . Serwisy kuponowe odegrały podwójną rolę w zachodnim spamie – po pierwsze, spamerzy wykorzystali wysyłki „oferujące kupony” w celu przyciągnięcia uwagi potencjalnych ofiar. Jednocześnie, system kuponowy zawłaszczył część legalnej reklamy zawartej wcześniej w spamie. Nie powinno to nikogo dziwić – serwisy kuponowe są legalne, a ten rodzaj reklamy ...

-

![Płyta główna ASUS F2A85 Płyta główna ASUS F2A85]()

Płyta główna ASUS F2A85

... uzupełniają możliwości multimedialne płyty. Oprócz tego, nowa seria płyt głównych posiada ekskluzywny design, na który składają się m.in. wydajniejszy i cichy system chłodzący wykorzystujący przewody cieplne i zapewniający zwiększone możliwości przetaktowywania oraz dławiki Super Alloy, które zmniejszają ciepło generowane przez płytę i pozwalają na ...

-

![Trend Micro: zagrożenia internetowe III kw. 2012 [© drx - Fotolia.com] Trend Micro: zagrożenia internetowe III kw. 2012]()

Trend Micro: zagrożenia internetowe III kw. 2012

... Google’a stała się tyglem dla niebezpiecznej działalności. Podrabiane wersje legalnych aplikacji dla Androida to najczęstszy rodzaj złośliwego oprogramowania atakującego ten system. Wiele z nich służy do kradzieży danych, przejęcia całkowitej kontroli nad smartfonem użytkownika lub generowania ogromnych rachunków poprzez łączenie się z drogimi ...

-

![Bezpieczeństwo IT: trendy 2013 Bezpieczeństwo IT: trendy 2013]()

Bezpieczeństwo IT: trendy 2013

... , A ZA NIMI CYBERPRZESTĘPCY W 2013 r. platformy mobilne i usługi świadczone w chmurze będą częstym celem ataków. Świadczy o tym szybki rozwój szkodliwego oprogramowania na system Android. Urządzenia przenośne łączą się z sieciami korporacyjnymi i pobierają z nich dane, które następnie są przechowywane w innych chmurach. Powoduje to wzrost ryzyka ...

-

![Elektrownie wiatrowe tańsze niż atom? [© DeVIce - Fotolia.com] Elektrownie wiatrowe tańsze niż atom?]()

Elektrownie wiatrowe tańsze niż atom?

... 30 procent wartości inwestycji (około 4,8 mld) zostaje w naszym kraju, gdy tymczasem system wsparcia wyniósł tylko około 1,5 mld zł. Przy założeniu, że moc wzrasta zgodnie z ... energetyka wiatrowa daje szanse praktycznie każdej gminie w Polsce. - Energetyka jądrowa, to system w którym „niewielu zarabia na wielu” – podkreśla Krzysztof Prasałek – Wiatr ...

-

![Ontrack Eraser 4.0 Ontrack Eraser 4.0]()

Ontrack Eraser 4.0

... samym możliwość bezpiecznego i całkowitego usunięcia informacji ze środowisk wirtualnych. Zwiększona wydajność: możliwość jednoczesnego niszczenia danych nawet z 200 nośników. Rozbudowany system raportowania: tworzenie raportów zawierających dane na temat dysku twardego, numeru seryjnego, modelu oraz zastosowanego algorytmu kasowania, umożliwiające ...

-

![ESET: zagrożenia internetowe I 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe I 2013]()

ESET: zagrożenia internetowe I 2013

... stron internetowych. Nie słabnie „popularność” zagrożeń korzystających z funkcji automatycznego uruchamiania wymiennych nośników danych. Przy podłączeniu dowolnego urządzenia do komputera system Windows automatycznie wywołuje jego okno. Jeżeli urządzenie jest zainfekowane to taki autostart otwiera przenoszonemu robakowi furtkę do systemu. Powinno ...

-

![F-Secure: zagrożenia internetowe II poł. 2012 [© HaywireMedia - Fotolia.com] F-Secure: zagrożenia internetowe II poł. 2012]()

F-Secure: zagrożenia internetowe II poł. 2012

... tak ważne jest używanie wyłącznie sprawdzonego, legalnego oprogramowania i jego regularna aktualizacja. Android: 79 procent nowych wariantów zagrożeń Złośliwe oprogramowanie atakujące system Android stanowiło w 2012 r. aż 79% wszystkich nowych, unikalnych wariantów malware. Liczba ta potwierdza dominację platformy na rynku urządzeń mobilnych ...

Tematy: exploity, F-Secure, zagrożenia internetowe, ataki internetowe, cyberprzestępcy, spam, robaki, wirusy -

![Kaspersky Anti-Virus for UEFI [© Amy Walters - Fotolia.com] Kaspersky Anti-Virus for UEFI]()

Kaspersky Anti-Virus for UEFI

... – kompatybilnego z UEFI produktu do ochrony przed szkodliwym oprogramowaniem, który pozwala na skanowanie wybranych plików systemowych oraz adresów pamięci, zanim jeszcze system operacyjny zacznie się ładować. Zalet takiego podejścia nie można przecenić. Wcześniej rootkity i bootkity mogły osadzić się głęboko w systemie operacyjnym i załadować ...

-

![Świat: wydarzenia tygodnia 18/2013 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 18/2013]()

Świat: wydarzenia tygodnia 18/2013

... , które będą wyposażone w stalowe osłony ognioodporne, nowe też będą urządzenia ładujące oraz system wentylacyjny, automatycznie usuwający na zewnątrz samolotu dym i toksyczne opary. Na życzenie Japonii Dreamlinery będą posiadały system ciągłego pomiaru napięcia w akumulatorach podczas postoju na ziemi oraz maja być wszechstronnie przetestowane ...

-

![Polska: wydarzenia tygodnia 19/2013 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 19/2013]()

Polska: wydarzenia tygodnia 19/2013

... że 90 proc. tego, co wydaje KRUS, pokrywane jest przez pozostałych podatników. System rolniczy jest trwale niewypłacalny i nieefektywny. To skutek tego, że 98 proc. ... OFE było błędem i jego zdaniem generalnie trzeba zmierzać to tego, żeby ten system wygaszać. Moim zdaniem wystarczy wprowadzić dobrowolność w wyborze OFE. Polska nie jest gotowa ...

-

![Beta Bot za 500 euro [© Amir Kaljikovic - Fotolia.com] Beta Bot za 500 euro]()

Beta Bot za 500 euro

... wiarygodnie musimy zachować spokój i zweryfikować podane informacje. Pomyśl o tym – czy system Windows naprawdę musi zwiększyć uprawnienia swojego własnego procesu aby naprawić ... że komputer działa jeszcze szybciej i stabilniej. Zamknij luki bezpieczeństwa. System operacyjny i programy z których korzystasz powinny być zaktualizowane do najnowszych ...

-

![F-Secure DeepGuard 5 [© Ben Chams - Fotolia.com] F-Secure DeepGuard 5]()

F-Secure DeepGuard 5

... przed tego typu złośliwym oprogramowaniem oparta jest na obserwacji i analizie ich zachowania. Zastosowany w przypadku DeepGuard 5 system określany również jako Host Intrusion Prevention System (systemy wykrywania i zapobiegania włamaniom) działa w oparciu o stałe monitorowanie zachowania programów najbardziej podatnych na działanie exploitów ...

-

![All-in-One Aspire Z3-605, Aspire TC-603 i Predator G3-605 All-in-One Aspire Z3-605, Aspire TC-603 i Predator G3-605]()

All-in-One Aspire Z3-605, Aspire TC-603 i Predator G3-605

... wyświetla obraz o naturalnych barwach, natomiast wysokiej klasy głośniki Harman Kardon® i system Dolby® Home Theater® v4 odtwarzają kinowy dźwięk, który jest czysty ... znajdują się rowki pozwalające na uporządkowane układanie kabli. Innowacyjny system chłodzenia IceTunel zapewnia lepszy przepływ powietrza i umożliwia skuteczniejsze odprowadzanie ...

-

![INNOLOT: program wsparcia prac badawczo-rozwojowych w lotnictwie [© Guido Vrola - Fotolia.com] INNOLOT: program wsparcia prac badawczo-rozwojowych w lotnictwie]()

INNOLOT: program wsparcia prac badawczo-rozwojowych w lotnictwie

... konkurencyjnej. 3 obszary tematyczne Projekty w ramach programu Innolot będą realizowane w trzech obszarach tematycznych: Innowacyjny System Napędowy (ISN), Innowacyjny Wiropłat (IW) oraz Innowacyjny Samolot (IS). Innowacyjny System Napędowy przyszłości odnosi się do wysokich wymagań związanych ze zmniejszonym oddziaływaniem na środowisko oraz ...

-

![Trend Micro: zagrożenia internetowe II kw. 2013 [© yuriy - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2013]()

Trend Micro: zagrożenia internetowe II kw. 2013

... patch’e muszą pokonać kanały pomiędzy producentami a twórcami oprogramowania, zanim ostatecznie dotrą do użytkowników. Ponadto, tempo tworzenia złośliwych i niebezpiecznych aplikacji na system Android wciąż bije rekordy, a ich łączna liczba w tym kwartale wyniosła 718 tys. Użytkownicy tego systemu mogą spodziewać się, że cyberprzestępcy ...

-

![Nowy Norton 360, Norton Internet Security i Norton AntiVirus Nowy Norton 360, Norton Internet Security i Norton AntiVirus]()

Nowy Norton 360, Norton Internet Security i Norton AntiVirus

... do późniejszego wykorzystania przez technologie naprawcze Norton. Takie rozwiązanie pomaga zapewnić, że ślady po ataku szkodliwego oprogramowania zostaną usunięte, a system zostanie przywrócony do swojego pierwotnego stanu. Łatwiejsza konfiguracja i zarządzanie — użytkownikom, którzy wolą instalację za pośrednictwem pliku pobranego z internetu lub ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Trend Micro Deep Security 8 [© Nmedia - Fotolia.com] Trend Micro Deep Security 8](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Deep-Security-8-Qq30bx.jpg)

![Microsoft Windows Intune 2.0 [© Nmedia - Fotolia.com] Microsoft Windows Intune 2.0](https://s3.egospodarka.pl/grafika/Microsoft/Microsoft-Windows-Intune-2-0-Qq30bx.jpg)

![Apple kontra Flashback [© Thomas Jansa - Fotolia.com] Apple kontra Flashback](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Apple-kontra-Flashback-92504-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe III kw. 2012 [© drx - Fotolia.com] Trend Micro: zagrożenia internetowe III kw. 2012](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-III-kw-2012-108564-150x100crop.jpg)

![Elektrownie wiatrowe tańsze niż atom? [© DeVIce - Fotolia.com] Elektrownie wiatrowe tańsze niż atom?](https://s3.egospodarka.pl/grafika2/energetyka-wiatrowa/Elektrownie-wiatrowe-tansze-niz-atom-110176-150x100crop.jpg)

![ESET: zagrożenia internetowe I 2013 [© alphaspirit - Fotolia.com] ESET: zagrożenia internetowe I 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-I-2013-112910-150x100crop.jpg)

![F-Secure: zagrożenia internetowe II poł. 2012 [© HaywireMedia - Fotolia.com] F-Secure: zagrożenia internetowe II poł. 2012](https://s3.egospodarka.pl/grafika2/exploity/F-Secure-zagrozenia-internetowe-II-pol-2012-113262-150x100crop.jpg)

![Kaspersky Anti-Virus for UEFI [© Amy Walters - Fotolia.com] Kaspersky Anti-Virus for UEFI](https://s3.egospodarka.pl/grafika2/Kaspersky-Anti-Virus/Kaspersky-Anti-Virus-for-UEFI-116446-150x100crop.jpg)

![Świat: wydarzenia tygodnia 18/2013 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 18/2013](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-18-2013-12AyHS.jpg)

![Polska: wydarzenia tygodnia 19/2013 [© RVNW - Fotolia.com] Polska: wydarzenia tygodnia 19/2013](https://s3.egospodarka.pl/grafika/gospodarka/Polska-wydarzenia-tygodnia-19-2013-vgmzEK.jpg)

![Beta Bot za 500 euro [© Amir Kaljikovic - Fotolia.com] Beta Bot za 500 euro](https://s3.egospodarka.pl/grafika2/GData/Beta-Bot-za-500-euro-117886-150x100crop.jpg)

![F-Secure DeepGuard 5 [© Ben Chams - Fotolia.com] F-Secure DeepGuard 5](https://s3.egospodarka.pl/grafika2/programy-antywirusowe/F-Secure-DeepGuard-5-119659-150x100crop.jpg)

![INNOLOT: program wsparcia prac badawczo-rozwojowych w lotnictwie [© Guido Vrola - Fotolia.com] INNOLOT: program wsparcia prac badawczo-rozwojowych w lotnictwie](https://s3.egospodarka.pl/grafika2/Innolot/INNOLOT-program-wsparcia-prac-badawczo-rozwojowych-w-lotnictwie-121688-150x100crop.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2013 [© yuriy - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2013](https://s3.egospodarka.pl/grafika2/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2013-122856-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Książka przychodów i rozchodów 2026: kompletne kompendium zmian w KPiR i księgowości 2026 [© wygenerowane przez AI] Książka przychodów i rozchodów 2026: kompletne kompendium zmian w KPiR i księgowości 2026](https://s3.egospodarka.pl/grafika2/prowadzenie-podatkowej-ksiegi-przychodow-i-rozchodow/Ksiazka-przychodow-i-rozchodow-2026-kompletne-kompendium-zmian-w-KPiR-i-ksiegowosci-2026-270665-150x100crop.jpg)

![IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji [© pexels] IPO 2025 na świecie: 171 mld USD i rosnąca rola sztucznej inteligencji](https://s3.egospodarka.pl/grafika2/debiuty-gieldowe/IPO-2025-na-swiecie-171-mld-USD-i-rosnaca-rola-sztucznej-inteligencji-270664-150x100crop.jpg)

![Compliance 2026: siedem trendów, które zmienią sposób zarządzania ryzykiem [© pexels] Compliance 2026: siedem trendów, które zmienią sposób zarządzania ryzykiem](https://s3.egospodarka.pl/grafika2/compliance/Compliance-2026-siedem-trendow-ktore-zmienia-sposob-zarzadzania-ryzykiem-270659-150x100crop.jpg)

![KSeF wystartował, ale papier nie zniknął: dezorientacja na stacjach paliw i nie tylko [© wygenerowane przez AI] KSeF wystartował, ale papier nie zniknął: dezorientacja na stacjach paliw i nie tylko](https://s3.egospodarka.pl/grafika2/system-podatkowy/KSeF-wystartowal-ale-papier-nie-zniknal-dezorientacja-na-stacjach-paliw-i-nie-tylko-270658-150x100crop.jpg)

![Koniec uproszczeń dla Ukraińców. Pracodawcy pod presją nowych przepisów [© wygenerowane przez AI] Koniec uproszczeń dla Ukraińców. Pracodawcy pod presją nowych przepisów](https://s3.egospodarka.pl/grafika2/zezwolenie-na-prace/Koniec-uproszczen-dla-Ukraincow-Pracodawcy-pod-presja-nowych-przepisow-270657-150x100crop.jpg)

![Kreatywność - kluczowa kompetencja współczesnego lidera [© wygenerowane przez AI] Kreatywność - kluczowa kompetencja współczesnego lidera](https://s3.egospodarka.pl/grafika2/cechy-dobrego-lidera/Kreatywnosc-kluczowa-kompetencja-wspolczesnego-lidera-270603-150x100crop.jpg)