-

![Phishing: metody ataków Phishing: metody ataków]()

Phishing: metody ataków

Kaspersky Lab, producent rozwiązań do ochrony danych, opublikował w Encyklopedii Wirusów VirusList.pl nowy artykuł pt.: "Phishing, pharming i sieci zombie - to czego nie wiesz o swoim komputerze". Tekst autorstwa Macieja Ziarka, niezależnego analityka współpracującego z Kaspersky Lab Polska, tłumaczy metody ...

-

![G DATA: pharming zastępuje phishing G DATA: pharming zastępuje phishing]()

G DATA: pharming zastępuje phishing

... cyberzłodziei. Według Ralfa Bezmüllera, Dyrektora G DATA Security Labs, przestępcy atakują dziś głównie poprzez pharming i złośliwe oprogramowanie, wykazujące znacznie większą skuteczność niż klasyczny już phishing. Rynek danych Dla zorganizowanych grup cyberprzestępców kradzież i odsprzedaż informacji jest najbardziej opłacalnym modelem biznesowym ...

-

![Phishing uderza w smartfony. Reaguje polski rząd Phishing uderza w smartfony. Reaguje polski rząd]()

Phishing uderza w smartfony. Reaguje polski rząd

... aplikacjach mobilnych? W jaki sposób polski rząd zamierza uderzyć w SMS phishing? Dlaczego telefony komórkowe są obecnie jednym z kluczowych wektorów aktywności ... pharming (kiedy haker przekierowuje użytkownika na fałszywą stronę w celu kradzieży jego poufnych danych), co doprowadziło do ponad 54 miliony USD strat. Sposób, w jaki rozwija się phishing ...

-

![Wirusy, trojany, phishing 2007 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing 2007]()

Wirusy, trojany, phishing 2007

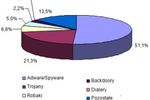

... Rejestrowanie wybieranych znaków na klawiaturze Wstawianie fałszywych stron lub pól formularzy Pharming Ataki typu „Man in the Middle” Bankowe trojany nie są ... tożsamości. Nowymi zagrożeniami są natomiast ataki ukierunkowane oraz masowy „spear phishing”. W tych metodach inżynierii społecznej wykorzystuje się bardzo szczegółowe informacje osobiste. ...

-

![Oszustwa internetowe XI 2006 Oszustwa internetowe XI 2006]()

Oszustwa internetowe XI 2006

Oszustwa internetowe ciągle się rozwijają. Phishing i pharming stanowią jedne z najbardziej wyrafinowanych, zorganizowanych i technologicznie nowatorskich przestępstw wymierzonych przeciwko firmom działającycm w Internecie. Przestępcy mają do dyspozycji nowe narzędzia, dzięki ...

-

![Oszustwa internetowe IV 2006 [© Scanrail - Fotolia.com] Oszustwa internetowe IV 2006]()

Oszustwa internetowe IV 2006

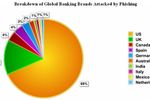

... 42%), Hiszpanii (26%), Włoch oraz Kanady (po 10%). Najpopularniejsze typy oszustw internetowych: Phishing to forma kradzieży tożsamości (poufnych danych osobowych). Dokonując oszustwa ... do kont internetowych, by później je użyć do kradzieży realnych pieniędzy. Pharming to również forma kradzieży tożsamości, polegająca na przekierowaniu (bez wiedzy i ...

-

![Oszustwa internetowe V 2006 [© Scanrail - Fotolia.com] Oszustwa internetowe V 2006]()

Oszustwa internetowe V 2006

... %), Hiszpanii (15%), Niemiec oraz Kanady (po 11%). Najpopularniejsze typy oszustw internetowych: Phishing to forma kradzieży tożsamości (poufnych danych osobowych). Dokonując oszustwa ... do kont internetowych, by później je użyć do kradzieży realnych pieniędzy. Pharming to również forma kradzieży tożsamości, polegająca na przekierowaniu (bez wiedzy i ...

-

![Trend Micro Smart Surfing dla Mac OS 10.7 Lion [© Nmedia - Fotolia.com] Trend Micro Smart Surfing dla Mac OS 10.7 Lion]()

Trend Micro Smart Surfing dla Mac OS 10.7 Lion

... Defender i MacGuard. „Jeszcze zanim doszło do tego zmasowanego ataku, użytkownicy maszyn Mac byli podatni na mnóstwo zagrożeń sieciowych takich jak phishing, pharming i metody socjotechniczne” – mówi Rik Ferguson, starszy doradca ds. bezpieczeństwa w firmie Trend Micro. „W przeciwieństwie do wirusów i trojanów, zagrożenia tego typu nie ...

-

![Chroń dane z komputera [© Scanrail - Fotolia.com] Chroń dane z komputera]()

Chroń dane z komputera

Firmy wydają dziś miliony na walkę z wyrafinowanymi zagrożeniami informatycznymi takimi, jak phishing, pharming czy keyloggers. Lista zagrożeń opublikowana przez firmę Secure Computing pokazuje, że firmy powinny równie baczną uwagę zwracać na elementarne zasady ...

-

![Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów [© Pixelbliss - Fotolia.com] Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów]()

Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów

... e-sklepie. Na co zatem zwrócić uwagę, aby zwiększyć swoje bezpieczeństwo w sieci? Phishing Dzisiejsi przestępcy gustują szczególnie w phishingu. Jego najbardziej znana odmiana to ... , nie klikać w podejrzanie wyglądające maile. Następnym rodzajem phishingu jest pharming. W przypadku tej metody użytkownicy nie otrzymują żadnych wiadomości, ale w ...

-

![Sieciowe zagrożenia IV-VI 2005 Sieciowe zagrożenia IV-VI 2005]()

Sieciowe zagrożenia IV-VI 2005

... (wirusy, phishing, itp.). Kanał ten także zaczyna być coraz powszechniej wykorzystywany przez robaki. Rośnie liczba przypadków podszywania się (phishing) Laboratorium Panda ... pojawienie się nowych form kradzieży przez Internet. Jedna z nich, znana jako pharming, może stać się wkrótce dużym zagrożeniem. Polega ona na powiadamianiu serwerów DNS o ...

-

![Mobilny pracownik a bezpieczeństwo danych [© Scanrail - Fotolia.com] Mobilny pracownik a bezpieczeństwo danych]()

Mobilny pracownik a bezpieczeństwo danych

... komputerów stacjonarnych. Wydaje się również, że użytkownicy mobilni mają często większą wiedzą techniczną na temat mało znanych zagrożeń typu pharming czy phishing. Na przykład w Stanach Zjednoczonych 61 procent mobilnych użytkowników komputerów w przedsiębiorstwach zdaje sobie sprawę z zagrożeń sieciowych, w porównaniu z 49 procentami ...

-

![Przestępstwa gospodarcze - raport 2011 Przestępstwa gospodarcze - raport 2011]()

Przestępstwa gospodarcze - raport 2011

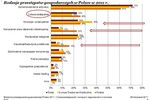

... (18%) oraz na świecie (23%). W 2011 r. zarówno w Polsce jak i globalnie cyberprzestępstwa (typowymi przykładami są rozpowszechnianie wirusów, nielegalne pobieranie plików, phishing i pharming oraz kradzież danych osobowych np. danych dotyczących kont bankowych i kart kredytowych) znalazły się w grupie czterech najczęściej raportowanych przez firmy ...

-

![7 grzechów głównych internauty 7 grzechów głównych internauty]()

7 grzechów głównych internauty

... nadawcy - podaje swój login, hasło czy numer karty kredytowej, a te lądują w rękach cyberprzestępców. – Phishing to podszycie się przestępcy pod firmę czy instytucję, w celu wyłudzenia ... Polaków nie wie czym są pojęcia takie jak „APT”, „DDoS”, „botnet” czy „pharming”. - Świadomość, jakie ataki są obecnie najbardziej niebezpieczne na rynku, daje nam ...

-

![Jak ochronić firmowy smartfon przed cyberatakami? Jak ochronić firmowy smartfon przed cyberatakami?]()

Jak ochronić firmowy smartfon przed cyberatakami?

... (osobę lub instytucję) i ma na celu wyłudzenie poufnych informacji o użytkowniku urządzenia. Phishing wykorzystuje np. pocztę elektroniczną, sms-y czy czaty do pozyskania m.in. danych logowania czy szczegółów karty kredytowej. Z kolei pharming przekierowuje na fałszywe strony i serwery internetowe. Malware Choć malware to zagrożenie w przypadku ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Wirusy, trojany, phishing 2007 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing 2007](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-2007-apURW9.jpg)

![Oszustwa internetowe IV 2006 [© Scanrail - Fotolia.com] Oszustwa internetowe IV 2006](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Oszustwa-internetowe-IV-2006-apURW9.jpg)

![Oszustwa internetowe V 2006 [© Scanrail - Fotolia.com] Oszustwa internetowe V 2006](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Oszustwa-internetowe-V-2006-apURW9.jpg)

![Trend Micro Smart Surfing dla Mac OS 10.7 Lion [© Nmedia - Fotolia.com] Trend Micro Smart Surfing dla Mac OS 10.7 Lion](https://s3.egospodarka.pl/grafika/ochrona-antywirusowa/Trend-Micro-Smart-Surfing-dla-Mac-OS-10-7-Lion-Qq30bx.jpg)

![Chroń dane z komputera [© Scanrail - Fotolia.com] Chroń dane z komputera](https://s3.egospodarka.pl/grafika/kradziez-danych/Chron-dane-z-komputera-apURW9.jpg)

![Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów [© Pixelbliss - Fotolia.com] Boże Narodzenie: żniwa w e-commerce, łupy dla oszustów](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Boze-Narodzenie-zniwa-w-e-commerce-lupy-dla-oszustow-148077-150x100crop.jpg)

![Mobilny pracownik a bezpieczeństwo danych [© Scanrail - Fotolia.com] Mobilny pracownik a bezpieczeństwo danych](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Mobilny-pracownik-a-bezpieczenstwo-danych-apURW9.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![SENT obejmie odzież i obuwie. Nowe obowiązki dla branży retail i e-commerce [© pexels] SENT obejmie odzież i obuwie. Nowe obowiązki dla branży retail i e-commerce](https://s3.egospodarka.pl/grafika2/SENT/SENT-obejmie-odziez-i-obuwie-Nowe-obowiazki-dla-branzy-retail-i-e-commerce-271059-150x100crop.jpg)

![Czy samozatrudniony może wziąć urlop? Praktyczny poradnik dla prowadzących JDG [© wygenerowane przez AI] Czy samozatrudniony może wziąć urlop? Praktyczny poradnik dla prowadzących JDG](https://s3.egospodarka.pl/grafika2/umowa-B2B/Czy-samozatrudniony-moze-wziac-urlop-Praktyczny-poradnik-dla-prowadzacych-JDG-271054-150x100crop.jpg)

![Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć [© wygenerowane przez AI] Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć](https://s3.egospodarka.pl/grafika2/podroz-samolotem/Czy-mozna-zamienic-sie-miejscami-w-samolocie-Sprawdz-co-warto-wiedziec-271043-150x100crop.jpg)

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)