-

![8 zastosowań Big Data, które cię zaskoczą [© cacaroot - Fotolia.com] 8 zastosowań Big Data, które cię zaskoczą]()

8 zastosowań Big Data, które cię zaskoczą

... System, wykorzystując sensory 3D, podgląda zachowania konsumentów, a nawet wyświetla im promocyjne ceny, jeżeli dłużej zastanawiają się nad kupnem piwa. 3) Im dalej w las – tym więcej Big Data ...

-

![G DATA w wersji v13.2 dla klientów biznesowych G DATA w wersji v13.2 dla klientów biznesowych]()

G DATA w wersji v13.2 dla klientów biznesowych

... DATA do najnowszej wersji. Wymagania: G DATA Security Client, ManagementServer, G DATA MailSecurity, (32 Bit/64 Bit): system Windows 8.1/8/7/Vista/XP (32 Bit), Windows Server 2003/2008/2012, 1 GB RAM G DATA Administrator/G DATA WebAdministrator/G DATA MailSecurity Administrator: system ...

-

![G Data: malware VII-XII 2012 [© smex - Fotolia.com] G Data: malware VII-XII 2012]()

G Data: malware VII-XII 2012

... system były odkrywane przez naszych ekspertów średnio co dwie minuty. W tym czasie pracownicy G Data ...

-

![G Data AntiVirus for MAC G Data AntiVirus for MAC]()

G Data AntiVirus for MAC

... Data Antivirus for MAC wykrywa także zagrożenia skierowane na system Windows i zapobiega ich rozprzestrzenianiu się w sieci domowej czy firmowej. Menu nowego antywirusa G Data ...

-

![G Data Internet Security for Android G Data Internet Security for Android]()

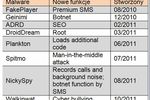

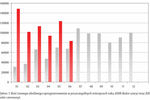

G Data Internet Security for Android

... złośliwego oprogramowania na użytkowników urządzeń mobilnych z systemem Android. W pierwszej połowie tego roku w laboratoriach G Data SecurityLabs specjaliści ds. bezpieczeństwa odnotowali ponad 520 tys. nowych zagrożeń na system z zielonym ludzikiem. Statystyki jasno wskazują, że mobilne programy antywirusowe nie są kolejną zbędną aplikacją na ...

-

![System Android atakowany najczęściej [© jamdesign - Fotolia.com] System Android atakowany najczęściej]()

System Android atakowany najczęściej

... system Google jest dominujący także nad Wisłą. Nie dziwi więc, że cyberprzestępcy co 22 sekundy wypuszczają nowe złośliwe oprogramowanie na system z zielonym ludzikiem. W samym tylko maju specjaliści G Data ... podążając za stale rosnącą popularnością urządzeń przenośnych wyposażonych w system Android. Mobilna cyberprzestępczość jest na najlepszej ...

-

![Antywirusy G Data Software 2011 Antywirusy G Data Software 2011]()

Antywirusy G Data Software 2011

... nową stronę gdata.pl, poprzez którą dotychczasowi użytkownicy programów G Data z ważną licencją mogą dokonać bezpłatnej aktualizacji do najnowszej wersji. G Data AntiVirus 2011 G Data AntiVirus+Firewall 2011 jest pakietem narzędzi do ochrony komputera. AntiVirus zabezpiecza system przed fałszywymi stronami WWW oraz groźnymi programami. Firewall ...

-

![5 obszarów, w których Big Data rewolucjonizuje marketing [© Coloures-pic - Fotolia.com] 5 obszarów, w których Big Data rewolucjonizuje marketing]()

5 obszarów, w których Big Data rewolucjonizuje marketing

... strumieni informacji pomogło firmie praktycznie wyeliminować przestoje i sprawić, że transport stał się szybszy, bezpieczniejszy i bardziej energooszczędny. Nowoczesny system korzystający z Big Data skutecznie przewiduje awarie zapewniając nieprzerwany łańcuch dostaw. Zła pogoda utrudnia nie tylko transport, ale również wpływa niekorzystnie na ...

-

![G Data: zadbaj o porządek w komputerze [© violetkaipa - Fotolia.com] G Data: zadbaj o porządek w komputerze]()

G Data: zadbaj o porządek w komputerze

... użytkownik komputera wie, że nieużywane, stare programy mogą pozostawiać w systemie otwartą furtkę dla przestępców działających online. G Data doradza jak zabezpieczyć system operacyjny przeprowadzając gruntowne porządki w komputerze. „Na twardych dyskach komputerów użytkownicy instalują całą masę nieużywanych i nieaktualizowanych programów. Może ...

-

![G Data MobileSecurity 2 - aktualizacja G Data MobileSecurity 2 - aktualizacja]()

G Data MobileSecurity 2 - aktualizacja

... aktualizacje MobileSecurity 2, a wszystkim pozostałym użytkownikom urządzeń przenośnych 30 dniową darmową wersję kompletnego zabezpieczenia dla sprzętów opartych o system Android – G Data MobileSecurity 2. Blokada ekranu jest najczęściej wykorzystywaną funkcją ochrony przed dostępem osób nieupoważnionych do naszego telefonu. Ostatnio wykryta przez ...

-

![System Android rajem dla cyberprzestępców [© Maksim Kabakou - Fotolia.com] System Android rajem dla cyberprzestępców]()

System Android rajem dla cyberprzestępców

... DATA SecurityLabs wykryli w ubiegłym roku 2,3 mln nowych form ataków na ten system mobilny. Liczba złośliwego oprogramowania wzrosła niemal o 50% w porównaniu z rokiem 2014 (1,584,129). Eksperci z G DATA ... G DATA na 2016 rok: Rozwój złośliwego oprogramowania na Androida: Cyberprzestępcy postrzegają system operacyjny Android jako system, który pozwoli ...

-

![G DATA InternetSecurity 2008 [© Nmedia - Fotolia.com] G DATA InternetSecurity 2008]()

G DATA InternetSecurity 2008

... 1 GB, gdzie mogą przechowywać skopiowane dane. G DATA Tuning jest to narzędzie, które skanuje komputer w poszukiwaniu potencjalnych problemów i optymalizuje system zgodnie z preferencjami. Niszczy również niepotrzebne pliki tymczasowe i naprawia błędy w rejestrze systemu. G DATA InternetSecurity 2008 - pakiet do ochrony pracy w Internecie ...

-

![G Data: wirusowe prognozy 2014 G Data: wirusowe prognozy 2014]()

G Data: wirusowe prognozy 2014

... domowe, jak telewizory, a na panelach zarządzających ogrzewaniem kończąc. Według ekspertów z G Data SecurityLabs ten trend zostanie zauważony przez hakerów i sieciowych kryminalistów. ... Nowatkowski. Automatyzacja infekcji, jak ma to miejsce w przypadku ataków na system Windows z wykorzystaniem stron internetowych zawierających złośliwy kod, w ...

-

![5 najważniejszych systemów Big Data na świecie. Kto wie o nas najwięcej? [© weedezign - Fotolia.com] 5 najważniejszych systemów Big Data na świecie. Kto wie o nas najwięcej?]()

5 najważniejszych systemów Big Data na świecie. Kto wie o nas najwięcej?

... mogą stanowić zagrożenie dla konkurencyjności innych podmiotów działających na rynku Big Data. Unijna komisarz walcząca z monopolem stwierdziła: – Jeśli raptem kilka firm ma ... , na które powoływał się Sirosh, do 2025 wielkie zbiory danych (Big Data) będą przechowywane niemal wyłącznie w chmurze obliczeniowej i tym samym całkowicie zdominują rynek ...

-

![Big Data: inwigilacja i coś jeszcze [© tashatuvango - Fotolia.com] Big Data: inwigilacja i coś jeszcze]()

Big Data: inwigilacja i coś jeszcze

... produkcji materiału – tłumaczy Dawid Paruzel z firmy BPSC, która wdrożyła system wspierający zarządzanie w ponad 650 firmach produkcyjnych, handlowych i usługowych. Taką ... , kreatywnych osób zainteresowanych służbą dla kraju w dziedzinie data science”. CIA zamierza wykorzystywać Big Data przede wszystkim do przewidywania ewentualnych zagrożeń ...

-

![G DATA Total Care 2008 G DATA Total Care 2008]()

G DATA Total Care 2008

... FTP. W cenie programu G DATA Software zapewnia bezpłatne konto na serwerze FTP o rozmiarze 1 GB. G DATA Tuner – Optymalizacja Windows G DATA Tuner służy do optymalizacji ustawień systemów Windows Vista, XP oraz 2000. Narzędzie skanuje komputer w poszukiwaniu potencjalnych problemów i optymalizuje system zgodnie z preferencjami. Zintegrowane ...

-

![G DATA: uwaga na fałszywy antyspyware [© stoupa - Fotolia.com] G DATA: uwaga na fałszywy antyspyware]()

G DATA: uwaga na fałszywy antyspyware

... G DATA: Aktualizuj programy ochronne do komputera. Przedawnione wersje próbne programów antywirusowych nie chronią komputera przed tego typu atakami Korzystaj z filtrów http, które są zintegrowane w pakietach ochronnych. Zabezpieczają one przed infekcjami bezpośrednio ze strony internetowej. Nigdy nie wyłączaj tych modułów Aktualizuj system ...

-

![Sophos Endpoint Security and Data Protection 9.5 Sophos Endpoint Security and Data Protection 9.5]()

Sophos Endpoint Security and Data Protection 9.5

... informując użytkownika, jeśli go znajdzie. Oprócz szerokiej gamy już wspieranych platform, Sophos Endpoint Security and Data Protection 9.5 rozszerza obsługę o środowiska wirtualne - Microsoft Hyper-V i system operacyjny VMWare vSphere. Wersję 9.5 wyposażono również we wzmocnioną ochronę przed modyfikacją ustawień bezpieczeństwa, uniemożliwiając ...

-

![Big Data - wielkie nadzieje [© kikkerdirk - Fotolia.com] Big Data - wielkie nadzieje]()

Big Data - wielkie nadzieje

... bazie danych - inżynierowie Google stworzyli swój własny unikalny system do obsługi Wielkich Danych. Obsługa Big Data stworzyła możliwość, dzięki której firmy każdej ... Dane agregowane przez aplikacje są przetwarzane dzięki CC jako Big Data, a następnie wykorzystywane do obsługi użytkowników aplikacji i dalszego rozwoju aplikacji. To jest niesamowite ...

-

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze]()

Antywirusy G Data Business 14 już po premierze

... IT wykorzystanie G DATA Administrator do centralnego zarządzania komputerami Mac w sieci korporacyjnej. Co więcej, nowy system bezpieczeństwa wspiera więcej dystrybucji Linuxa niż wcześniejsze wersje. Efektywna ochrona przeciwko spamowi G DATA Mail Security stanowi moduł opcjonalnie dołączany do poszczególnych rozwiązań G DATA Business 14. Oferuje ...

-

![Programy G Data Business 10 [© Nmedia - Fotolia.com] Programy G Data Business 10]()

Programy G Data Business 10

... komunikacji między serwerem a klientem (SSL) Tworzenie list zaufanych procesów Dostępne są również dwa pakiety: G Data AntiVirus Enterprise 10 składający się z G Data AntiVirus Business 10 oraz G Data MailSecurity 10; a także G Data ClientSecurity Enterprise 10, w którego skład wchodzi G Data ClientSecurity Business 10 oraz G Data MailSecurity 10.

-

![5 powodów, dla których retail potrzebuje Big Data [© photon_photo - Fotolia.com ] 5 powodów, dla których retail potrzebuje Big Data]()

5 powodów, dla których retail potrzebuje Big Data

... działania konsumentów – zauważa Krzysztof Grabowski, ekspert ds. technologii. Big data in store Analiza Big Data wspiera e-commerce i działania marketingowe prowadzone przez firmy w ... sklep do jego zakupu. Ograniczenie strat finansowych z powodu kradzieży. System czujników i kamer, w który wyposażony jest sklep, pomagający analizować reakcje ...

-

![G DATA USB KEYBOARD GUARD ochroni przed fałszywą klawiaturą G DATA USB KEYBOARD GUARD ochroni przed fałszywą klawiaturą]()

G DATA USB KEYBOARD GUARD ochroni przed fałszywą klawiaturą

... wirtualnej od prawdziwej, a oprogramowanie antywirusowe także nie pomoże w tym przypadku. G DATA USB KEYBOARD GUARD G DATA opracowała już odpowiednie narzędzie do obrony przed zmanipulowanymi urządzeniami USB – jest to G DATA USB KEYBOARD GUARD. Jeżeli system wykrywa nowo podłączoną klawiaturę, informuje o tym w wyskakującym okienku. Tym samym ...

-

![Iomega iConnect Wireless Data Station Iomega iConnect Wireless Data Station]()

Iomega iConnect Wireless Data Station

... z domu, biura lub dowolnego miejsca na świecie. Funkcje iConnect Wireless Data Station: Łatwe dzielenie plików z innymi, archiwizacja, serwer druku, współpraca z dowolnym komputerem z Windows ... użytkownikom komputerów Apple archiwizować w prosty sposób dane z komputerów Mac z system OS X (10.5 lub późniejszym) za pomocą Time Machine. Funkcja UPnP ...

-

![G DATA Mobile Internet Security dla urządzeń z systemem iOS [© psdesign1 - Fotolia.com] G DATA Mobile Internet Security dla urządzeń z systemem iOS]()

G DATA Mobile Internet Security dla urządzeń z systemem iOS

... użytkowników mobilnych urządzeń z systemem iOS – Mobile Internet Security. Zapewni on ochronę nie tylko dorosłym, lecz również dzieciom. Zintegrowana przeglądarka w G DATA Mobile Internet Security umożliwia bezpieczne korzystanie z internetu użytkownikom iOS. Technologia oparta o chmurę odpowiada za zawsze aktualną ochronę, nawet przed najnowszymi ...

-

![Analityka Big Data czyli dyskretna, ale udana kariera [© Jakub Jirsák - Fotolia.com ] Analityka Big Data czyli dyskretna, ale udana kariera]()

Analityka Big Data czyli dyskretna, ale udana kariera

... składają zamówienia. Gdy taka osoba odwiedza dowolny lokal uzbrojony w nowoczesny point-of-sale system, już na wstępie jest ona identyfikowana poprzez smartfona tylko po ... proc. Dotarcie do nich było możliwie dzięki zaawansowanym narzędziom do Big Data marketingu i jakościowym danym, które w kampaniach programmatic buying są nie do zastąpienia. ...

-

![G DATA SECURE CHAT – darmowy komunikator na smartfony [© dolphfyn - Fotolia.com] G DATA SECURE CHAT – darmowy komunikator na smartfony]()

G DATA SECURE CHAT – darmowy komunikator na smartfony

... DATA SECURE CHAT to rozwiązanie dla osób, które chętnie komunikują się za pomocą mobilnych aplikacji. Jest to prosty w obsłudze bezpłatny komunikator na smartfony (obecnie na system ... . Dzięki temu dane pozostają bezpieczne – wyjaśnia Robert Dziemnako z G DATA G DATA SECURE CHAT umożliwia także prowadzenie szyfrowanych rozmów grupowych pomiędzy ...

-

![Dysk zewnętrzny Prestigio Data Racer III Dysk zewnętrzny Prestigio Data Racer III]()

Dysk zewnętrzny Prestigio Data Racer III

... oraz port eSATA, który umożliwia transfer danych do 3 GB na sekundę. System przepływu powietrza z dwóch wbudowanych wentylatorów sprawia, że dysk pozostaje chłodny ... OS i Linux. Główne funkcje DR3: Szybki transfer danych eSATA 3Gb/s System przepływu powietrza z dwoma wentylatorami Diody LED świadczące o aktywności Odporna konstrukcja slim Wymiary ...

-

![Zagrożenia w sieci 2012 wg G Data Polska Zagrożenia w sieci 2012 wg G Data Polska]()

Zagrożenia w sieci 2012 wg G Data Polska

... uwagę oraz przed czym ustrzegać się korzystając z naszych maszyn. Specjaliści G Data pogrupowali wszystkie te niebezpieczeństwa w pięciu kategoriach: Urządzenia przenośne (smartfony i ... podsłuchy. Liczba zagrożeń rośnie dużo szybciej, niż liczba aktualizacji system Android, wiodącego prym na urządzeniach przenośnych (55% tabletów i smartfonów). ...

-

![G DATA: szkodliwe oprogramowanie I-VI 2009 G DATA: szkodliwe oprogramowanie I-VI 2009]()

G DATA: szkodliwe oprogramowanie I-VI 2009

... . To w niej znajduje się większość wykorzystywanych nielegalnie luk w zabezpieczeniach. Ci, którzy nie dbają o to, by system ochrony ich komputera był stale aktualny, umożliwiają ataki złośliwego oprogramowania. G Data podaje, że eksperymenty prowadzone są także na innych platformach. Wzrośnie liczba szkodliwych programów przeznaczonych dla ...

-

![Trojan IcoScript atakuje system Windows Trojan IcoScript atakuje system Windows]()

Trojan IcoScript atakuje system Windows

... Stąd trojan jest w stanie otrzymywać komendy i wykonywać polecenia hakerów bez nadmiernego zwracania na siebie uwagi i ryzyka wykrycia. Specjaliści bezpieczeństwa z G DATA SecurityLabs określili zagrożenie jako Win32.Trojan.IcoScript.A. Trojan infekuje komputery działające pod systemem Windows Ten podstępny malware sprawiał kłopoty użytkownikom ...

-

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010]()

G Data: zagrożenia internetowe 2010

... dane, służące do logowania się na konto” komentuje Tomasz Zamarlik z G Data Software. Nie chodzi tu tylko o coraz częściej spotykane w Polsce ataki phishingowe, ... również zatwierdzić transakcję żądając, w celu weryfikacji klienta, podpisu elektronicznego. Cały system opiera się jednak na wiedzy oraz przezorności Internautów. Zagrożenie ze strony ...

-

![DATA Lab: odzyskanie danych prawie zawsze możliwe DATA Lab: odzyskanie danych prawie zawsze możliwe]()

DATA Lab: odzyskanie danych prawie zawsze możliwe

... DATA Lab. Z większością eksperci sobie poradzili, ale zdarzyło się, że pomysłowość i skuteczność niektórych klientów w niszczeniu dysku twardego przerosła wszelkie dostępne środki pomocy. Kiedy komputer odmawia współpracy Kiedy ważny mail wciąż nie nadchodzi, pilnie potrzebna strona WWW się nie ładuje, system ... kąpieli morskiej. Na szczęście data ...

-

![Komunalny System Bezpieczeństwa [© pizuttipics - Fotolia.com] Komunalny System Bezpieczeństwa]()

Komunalny System Bezpieczeństwa

... , w tym między innymi pakietowej transmisji danych GPRS, szybkiej transmisji danych EDGE (Enhanced Data Rates for GSM Evolution) czy usług bazujących na platformie lokalizacyjnej, oferowanych przez sieć Plus GSM. Komunalny System Bezpieczeństwa stanowi naturalną kontynuację i rozszerzenie działań firmy w zakresie realizacji systemów wspierających ...

-

![ComArch: system lojalnościowy on-line w BP Polska [© Nmedia - Fotolia.com] ComArch: system lojalnościowy on-line w BP Polska]()

ComArch: system lojalnościowy on-line w BP Polska

... w swoim Data Center, a także zbudował kompleksową strukturę bezpieczeństwa. Odpowiada obecnie za utrzymanie całości infrastruktury systemu. Dzięki systemowi klienci korzystający z sieci stacji BP i ARAL mają bieżące informacje o ilości nagromadzonych punktów. Udało się wprowadzić lepsze mechanizmy zarządzania taryfami. System umożliwia także ...

Tematy: bp partnerclub, comarch

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![8 zastosowań Big Data, które cię zaskoczą [© cacaroot - Fotolia.com] 8 zastosowań Big Data, które cię zaskoczą](https://s3.egospodarka.pl/grafika2/big-data/8-zastosowan-Big-Data-ktore-cie-zaskocza-173713-150x100crop.jpg)

![G Data: malware VII-XII 2012 [© smex - Fotolia.com] G Data: malware VII-XII 2012](https://s3.egospodarka.pl/grafika2/malware/G-Data-malware-VII-XII-2012-114093-150x100crop.jpg)

![System Android atakowany najczęściej [© jamdesign - Fotolia.com] System Android atakowany najczęściej](https://s3.egospodarka.pl/grafika2/system-Android/System-Android-atakowany-najczesciej-120116-150x100crop.jpg)

![5 obszarów, w których Big Data rewolucjonizuje marketing [© Coloures-pic - Fotolia.com] 5 obszarów, w których Big Data rewolucjonizuje marketing](https://s3.egospodarka.pl/grafika2/Big-Data/5-obszarow-w-ktorych-Big-Data-rewolucjonizuje-marketing-189622-150x100crop.jpg)

![G Data: zadbaj o porządek w komputerze [© violetkaipa - Fotolia.com] G Data: zadbaj o porządek w komputerze](https://s3.egospodarka.pl/grafika/ochrona-sprzetu/G-Data-zadbaj-o-porzadek-w-komputerze-SdaIr2.jpg)

![System Android rajem dla cyberprzestępców [© Maksim Kabakou - Fotolia.com] System Android rajem dla cyberprzestępców](https://s3.egospodarka.pl/grafika2/Android/System-Android-rajem-dla-cyberprzestepcow-171665-150x100crop.jpg)

![G DATA InternetSecurity 2008 [© Nmedia - Fotolia.com] G DATA InternetSecurity 2008](https://s3.egospodarka.pl/grafika/G-DATA/G-DATA-InternetSecurity-2008-Qq30bx.jpg)

![5 najważniejszych systemów Big Data na świecie. Kto wie o nas najwięcej? [© weedezign - Fotolia.com] 5 najważniejszych systemów Big Data na świecie. Kto wie o nas najwięcej?](https://s3.egospodarka.pl/grafika2/Big-Data/5-najwazniejszych-systemow-Big-Data-na-swiecie-Kto-wie-o-nas-najwiecej-170625-150x100crop.jpg)

![Big Data: inwigilacja i coś jeszcze [© tashatuvango - Fotolia.com] Big Data: inwigilacja i coś jeszcze](https://s3.egospodarka.pl/grafika2/big-data/Big-Data-inwigilacja-i-cos-jeszcze-177000-150x100crop.jpg)

![G DATA: uwaga na fałszywy antyspyware [© stoupa - Fotolia.com] G DATA: uwaga na fałszywy antyspyware](https://s3.egospodarka.pl/grafika/programy-antywirusowe/G-DATA-uwaga-na-falszywy-antyspyware-MBuPgy.jpg)

![Big Data - wielkie nadzieje [© kikkerdirk - Fotolia.com] Big Data - wielkie nadzieje](https://s3.egospodarka.pl/grafika2/Big-Data/Big-Data-wielkie-nadzieje-121496-150x100crop.jpg)

![Antywirusy G Data Business 14 już po premierze [© vege - Fotolia.com] Antywirusy G Data Business 14 już po premierze](https://s3.egospodarka.pl/grafika2/programy-antywirusowe/Antywirusy-G-Data-Business-14-juz-po-premierze-173164-150x100crop.jpg)

![Programy G Data Business 10 [© Nmedia - Fotolia.com] Programy G Data Business 10](https://s3.egospodarka.pl/grafika/G-DATA/Programy-G-Data-Business-10-Qq30bx.jpg)

![5 powodów, dla których retail potrzebuje Big Data [© photon_photo - Fotolia.com ] 5 powodów, dla których retail potrzebuje Big Data](https://s3.egospodarka.pl/grafika2/analityka-danych/5-powodow-dla-ktorych-retail-potrzebuje-Big-Data-206687-150x100crop.jpg)

![G DATA Mobile Internet Security dla urządzeń z systemem iOS [© psdesign1 - Fotolia.com] G DATA Mobile Internet Security dla urządzeń z systemem iOS](https://s3.egospodarka.pl/grafika2/G-DATA-Mobile-Internet-Security/G-DATA-Mobile-Internet-Security-dla-urzadzen-z-systemem-iOS-171040-150x100crop.jpg)

![Analityka Big Data czyli dyskretna, ale udana kariera [© Jakub Jirsák - Fotolia.com ] Analityka Big Data czyli dyskretna, ale udana kariera](https://s3.egospodarka.pl/grafika2/nowe-technologie/Analityka-Big-Data-czyli-dyskretna-ale-udana-kariera-207759-150x100crop.jpg)

![G DATA SECURE CHAT – darmowy komunikator na smartfony [© dolphfyn - Fotolia.com] G DATA SECURE CHAT – darmowy komunikator na smartfony](https://s3.egospodarka.pl/grafika2/G-DATA-SECURE-CHAT/G-DATA-SECURE-CHAT-darmowy-komunikator-na-smartfony-162942-150x100crop.jpg)

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/G-Data-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Komunalny System Bezpieczeństwa [© pizuttipics - Fotolia.com] Komunalny System Bezpieczeństwa](https://s3.egospodarka.pl/grafika/komunalny-system-bezpieczenstwa/Komunalny-System-Bezpieczenstwa-QhDXHQ.jpg)

![ComArch: system lojalnościowy on-line w BP Polska [© Nmedia - Fotolia.com] ComArch: system lojalnościowy on-line w BP Polska](https://s3.egospodarka.pl/grafika/bp-partnerclub/ComArch-system-lojalnosciowy-on-line-w-BP-Polska-Qq30bx.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/wymiar-podatku-od-nieruchomosci/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-mieszkancy-najwiekszych-miast-269875-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)

![Rejestr Cen Nieruchomości bez opłat. Jak sprawdzić cenę mieszkania? [© pexels] Rejestr Cen Nieruchomości bez opłat. Jak sprawdzić cenę mieszkania?](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Rejestr-Cen-Nieruchomosci-bez-oplat-Jak-sprawdzic-cene-mieszkania-271024-150x100crop.jpg)