-

![Jak zwiększyć swoją produktywność w pracy? Jak zwiększyć swoją produktywność w pracy?]()

Jak zwiększyć swoją produktywność w pracy?

... są dobre i należy z nich korzystać, jeśli nam służą. Jeśli jednak twój system pozostawia wiele do życzenia, najpierw zastanów się i zanotuj, jakie warunki ... komputera biurkowego nie mogły wziąć z sobą. Prowadziło to do powielania informacji w dwóch równoległych systemach. Wskazówka 3: Pilne niekonieczne znaczy ważne Problem Zdumiewająco łatwo mylimy ...

-

![Coaching a oszczędzanie Coaching a oszczędzanie]()

Coaching a oszczędzanie

... W technice rollingu niezwykle ważnym jest, aby przekazywać jak najwięcej informacji na każdym etapie treningu podwładnego. Istotnym jest także czas, ... > natłok obowiązków, System > Zarząd firmy > Plan budżetu > koszty wymiany(rekonfiguracji) serwera, System > System komputerowy > przestarzała wersja, System > System komputerowy > wyższy priorytet ...

-

![Zatrudnienie niepełnosprawnych 1993-2009 Zatrudnienie niepełnosprawnych 1993-2009]()

Zatrudnienie niepełnosprawnych 1993-2009

... do dalszej marginalizacji tych osób. Dzieje się tak, ponieważ obecny system wsparcia zatrudnienia nie rekompensuje w pełni kosztów zatrudnienia najciężej ograniczonych zawodowo ... osób niepełnosprawnych ma miejsce w regionach, gdzie dostęp do informacji o możliwościach fizycznych, psychicznych i zawodowych osób niepełnosprawnych oraz dostępnych ...

-

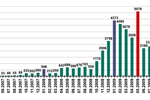

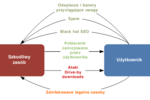

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... których użytkownicy zostaną poproszeni o wprowadzanie informacji osobowych i prywatnych. Załóżmy, że strona Twojego banku nagle prosi Cię o podanie informacji innych niż nazwa użytkownika i hasło ... " Twoja przeglądarka, może "zobaczyć" szkodliwy program. Niestety, im bardziej system jest przyjazny dla użytkownika, tym łatwiej może zostać wykorzystany ...

-

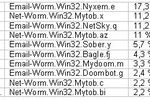

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012]()

Szkodliwe programy mobilne 2012

... na rozwijaniu i rozprzestrzenianiu szkodliwych programów, których celem jest system operacyjny Android. Kaspersky Lab przewidywał, że cyberprzestępcy rozszerzą, poza ... z odsyłaczem proponującym odbiorcy pobranie aplikacji Find and Call. Po opublikowaniu informacji o tym incydencie Kaspersky Lab zaczął otrzymywać pytania o to, dlaczego aplikacja ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

... ofiarami pojedynczo – lokalizując i kopiując tylko konkretne, poszukiwane informacje. Po uzyskaniu pożądanych informacji, porzucają swój cel. Osoby atakujące przechwytują poufne dokumenty i plany firmowe ... dla rozwiązań bezpieczeństwa. Polecenia otrzymywane z GCM są obsługiwane przez system, co oznacza, że nie mogą zostać po prostu zablokowane na ...

-

![Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK? [© pixabay.com] Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK?]()

Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK?

... Jednym z takich narzędzi jest UNI-PASS – pierwszy na świecie elektroniczny system odpraw celnych działający w 100 proc. online. Platforma, która od 2004 roku działa w Korei Południowej w modelu „jednego okienka” integruje i automatyzuje wymianę informacji celnych nie tylko pomiędzy 27 agencjami rządowymi bezpośrednio związanymi z handlem ...

-

![HONOR Magic8 Pro debiutuje w Polsce. Co potrafi nowy smartfon z AI? HONOR Magic8 Pro debiutuje w Polsce. Co potrafi nowy smartfon z AI?]()

HONOR Magic8 Pro debiutuje w Polsce. Co potrafi nowy smartfon z AI?

... lub wybranych funkcji systemowych. Sztuczna inteligencja i system MagicOS 10 Smartfon działa pod kontrolą systemu MagicOS 10, w którym funkcje AI realizowane są lokalnie na urządzeniu. System analizuje kontekst wyświetlanych treści i polecenia użytkownika, umożliwiając m.in. podsumowywanie informacji, sugerowanie działań czy szybką zmianę ustawień ...

-

![Era czyta e-maile [© pizuttipics - Fotolia.com] Era czyta e-maile]()

Era czyta e-maile

... wiadomości system odczyta jej tytuł oraz nadawcę. Po usłyszeniu tych informacji użytkownik konta Eranet będzie mógł wysłuchać pełnej treści wiadomości, skasować lub odpowiedzieć na nią. System odczytuje wiadomości zarówno w języku polskim, jak i angielskim. W przypadku odpowiedzi na wiadomość system prosi o nagranie informacji i wysyła ...

Tematy: era, e-mail przez telefon -

![Przyszłość polskiego e-Urzędu [© Scanrail - Fotolia.com] Przyszłość polskiego e-Urzędu]()

Przyszłość polskiego e-Urzędu

... Przyspieszenie prac widoczne jest jedynie w obszarze elektronicznej wymiany informacji wymuszonej ustawą o dostępie do informacji publicznej. Analizy i badania przeprowadzane na potrzeby ... systemu obiegu spraw i dokumentów wymaga wspólnej woli i obustronnej współpracy. O ile system NIL można szybko dostosować do specyfiki urzędu i relatywnie skrócić ...

-

![Czas na integrację [© Minerva Studio - Fotolia.com] Czas na integrację]()

Czas na integrację

... bazę. I tu przychodzi nam z pomocą system, gdzie integracja kanałów komunikacji wykorzystywana jest chyba w najpełniejszym stopniu – Customer Relationship Management, ogólnie znany jako CRM. WSZYSTKIE DROGI PROWADZĄ DO BAZY W systemach CRM-owych każda droga kontaktu z konsumentem oraz wszelkie źródła informacji o nim prowadzą do centralnej bazy ...

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

... . Potwierdzono kilka przypadków, w których przyjaciele przesłali pieniądze oszustom. Szwindel nigeryjski nie jest obecnie jedynym sposobem wyłudzania informacji i danych od użytkowników Facebooka. Error Check System używający interfejsu API, miał za cel nakłonić użytkowników do zainstalowania aplikacji. W konsekwencji do znajomych ofiary rozsyłana ...

-

![Konkurencyjność branży w wymiarze lokalnym Konkurencyjność branży w wymiarze lokalnym]()

Konkurencyjność branży w wymiarze lokalnym

... fragmentami lub jednostkami gospodarki danego kraju. W Polsce obowiązuje trójstopniowy system organizacji terytorialnej kraju, obejmujący gminy, powiaty i województwa. I to ... , poza tym stanowią oni źródło informacji, wiedzy o nowych pomysłach i innowacjach. Przepływ tych strumieni informacji jest łatwiejszy, gdy wspomniani nowocześni i uznani w skali ...

-

![Kalkulacja cen w lokalu gastronomicznym Kalkulacja cen w lokalu gastronomicznym]()

Kalkulacja cen w lokalu gastronomicznym

... cenach ewidencyjnych w porównaniu z jej obciążeniem w cenach gastronomicznych. Trzeci system kalkulacji cen – zmodyfikowany system kalkulacji tradycyjnej – polega na odstępstwie od stosowania ... szerzej – hotelowej, biur podróży, agroturystycznej), więcej informacji przydatnych w prowadzeniu, zarządzaniu i rozliczaniu finansowym takich ...

-

![Działalność gospodarcza - bariery Działalność gospodarcza - bariery]()

Działalność gospodarcza - bariery

... odsetek głosów przypadających na pojedynczą barierę w żadnym przypadku nie przekroczył 10%. Zaliczają się do nich: nieefektywny system ściągania należności od kontrahentów, ograniczony dostęp do informacji przydatnych w prowadzeniu firmy, uciążliwe kontrole podatkowe, a także uciążliwa procedura rejestracyjna firmy. Problem numer jeden: skąd wziąć ...

-

![Eskalacja zagrożeń na urządzenia mobilne Eskalacja zagrożeń na urządzenia mobilne]()

Eskalacja zagrożeń na urządzenia mobilne

... , także w Polsce. Jego działanie było kilkuetapowe. W pierwszej kolejności infekowany był system operacyjny ofiary. Kiedy użytkownik łączył się ze stroną internetową banku ... ważnych informacji czy zdjęć w zaszyfrowanych folderach. Dzięki temu nawet jeżeli osoby trzecie wejdą w posiadanie naszego urządzenia, nie będą w stanie odczytach informacji ...

-

![Samorządy lokalne a komunikacja z obywatelami 2012 Samorządy lokalne a komunikacja z obywatelami 2012]()

Samorządy lokalne a komunikacja z obywatelami 2012

... , który może przyczynić się do zminimalizowania ewentualnych strat. Od precyzyjnego dostarczenia informacji często zależy bezpieczeństwo, zdrowie i życie ludzi oraz ich dobytku. Dodatkowo, jak twierdzą eksperci, sytuacje w których potrzebny jest sprawny system powiadamiania wcale nie są rzadkością. - Żyjemy dziś na szczęście w czasach pokoju ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... tego, czy użytkownik wyrazi zgodę na automatyczne gromadzenie informacji o zagrożeniach przez usługę KSN, jego komputer będzie korzystać z błyskawicznie szybkiej reakcji usługi KSN na nowe szkodliwe oprogramowanie. Zapobieganie wykorzystywaniu luk w zabezpieczeniach oprogramowania Jeśli system operacyjny komputera lub uruchomione na nim aplikacje ...

-

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013]()

Ewolucja złośliwego oprogramowania 2013

... świecie. Użytkownicy wyrazili zgodę na pozyskiwanie z ich komputerów informacji statystycznych na temat szkodliwej aktywności. 2013 w liczbach W nawiązaniu do danych ... taki sposób wykrywane są najnowsze zagrożenia. Dzięki systemowi Urgent Detection System (UDS) zaimplementowanemu w Kaspersky Security Network, ponad 11 milionów komputerów otrzymuje ...

-

![Inteligentne domy: wygodne, nowoczesne i...niebezpieczne Inteligentne domy: wygodne, nowoczesne i...niebezpieczne]()

Inteligentne domy: wygodne, nowoczesne i...niebezpieczne

... informacji” – mówi Michał Jarski, Regional Director CEE w firmie Trend Micro. Poniżej w skrócie opisujemy zalety i wady kilku wybranych przykładów: 1) Kamery monitoringu, czujniki ruchu, automatyczne zamki, gadżety związane z bezpieczeństwem IT. System ... osoby niepożądane mogą wykorzystać system do uzyskania informacji o nieobecności właścicieli, ...

-

![CRM - jak uniknąć typowych błędów przy wdrożeniu? [© pixabay.com] CRM - jak uniknąć typowych błędów przy wdrożeniu?]()

CRM - jak uniknąć typowych błędów przy wdrożeniu?

... procedury i jest ona ignorowana. Problem leży jednak nie w charakterze programu, ale w złej organizacji procesu pracy. Posiadanie kompletnych informacji o klientach to podstawa. Dzięki temu system wylicza opcje i rekomenduje najlepsze rozwiązania, biorąc pod uwagę historię kontaktów z każdym z nich. Jeśli menedżerowie będą wprowadzać do bazy ...

-

![Zagrożenia w Internecie [© Scanrail - Fotolia.com] Zagrożenia w Internecie]()

Zagrożenia w Internecie

... znaczeniu krytycznym. Jeszcze bardziej niepokojący jest fakt, że od ogłoszenia informacji o wykryciu luki w zabezpieczeniach do pojawienia się związanego z nią specjalnego ... , napastnicy mogą zainstalować własne programy typu backdoor lub wykorzystać zainfekowany system do udziału w rozproszonym ataku typu odmowa usługi (distributed denial of ...

-

![Zagrożenia z sieci: I-VI 2006 Zagrożenia z sieci: I-VI 2006]()

Zagrożenia z sieci: I-VI 2006

... komputera w bota wykorzystywanego do rozsyłania spamu lub phishingu, bądź wykradania informacji prywatnych i danych finansowych. W marcu 2005 roku F-Secure wprowadziła na ... umożliwia ukrywanie własnej obecności za pomocą techniki zbliżonej do rootkit. System Sony DRM jednocześnie zapewniał niewidzialność wszystkim programom o nazwie zaczynającej się ...

-

![Preselling zyskuje na znaczeniu [© Minerva Studio - Fotolia.com] Preselling zyskuje na znaczeniu]()

Preselling zyskuje na znaczeniu

... . SFA zarządza w SKDP około 15 tysiącami wizyt każdego miesiąca, dostarcza informacji o automatycznym routingu w stosunku do 2 tys. klientów w formie zautomatyzowanej, generuje ... , o jakich należy pamiętać wdrażając ten system sprzedaży. Są to jednak podstawy, którymi należy bezwzględnie się kierować wdrażając system. Autor: Tomasz Piec, dyrektor ...

-

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena]()

Telefonia internetowa VoIP: usługi ważniejsze niż cena

... , infoliniach, liniach wsparcia technicznego). Rozmówca prawie inteligentny czyli IVR IVR to system umożliwiający interaktywną obsługę osoby dzwoniącej. Systemy tego typu używane są w biurach obsługi klienta, bankach, telemarketingu, informacji, systemach teległosowania. Osoba dzwoniąca po wysłuchaniu nagranych wcześniej komunikatów za pomocą ...

-

![Fundusze unijne remedium na kryzys finansowy [© Minerva Studio - Fotolia.com] Fundusze unijne remedium na kryzys finansowy]()

Fundusze unijne remedium na kryzys finansowy

... po uzyskaniu przez przedsiębiorcę potwierdzenia o uzyskaniu wsparcia lub po uzyskaniu z IW informacji o kwalifikowaniu się projektu - co do zasady - do działania, do ... do kredytowania inwestycji mających potencjał na pozyskanie dodatkowych środków z Brukseli. Rządowy system poręczeń i gwarancji spełnia w tym niewątpliwie swoją rolę. Unijne fundusze ...

-

![Crimeware a sektor finansowy Crimeware a sektor finansowy]()

Crimeware a sektor finansowy

... kwestia zaufania: instytucje finansowe surowo zabraniają wysyłania zewnętrznym firmom jakichkolwiek informacji dotyczących klientów ze względu na duże ryzyko utraty ... świadczą o infekcji. Kaspersky Security Network (KSN) - System gromadzenia danych o istniejących zagrożeniach w czasie rzeczywistym. Ponadto, system ten efektywnie identyfikuje nieznane ...

-

![Zarządzanie jakością: rozwój i znaczenie Zarządzanie jakością: rozwój i znaczenie]()

Zarządzanie jakością: rozwój i znaczenie

... postać informacyjną. Występują zwykle w następujących rodzajach: decyzji zarządczych, informacji o jakości systemu zarządzanego, informacji dotyczących wymagań rynku, zmian w sytuacji gospodarczej, społecznej lub innej. Decyzje zarządcze są generowane przez system zarządzający jakością w organizacji i są nakierowane na jakość systemu zarządzanego ...

-

![Niebezpieczeństwa w Internecie Niebezpieczeństwa w Internecie]()

Niebezpieczeństwa w Internecie

... frazy zapytania. Obecnie wyszukiwarki stanowią kluczowe narzędzie podczas poszukiwania informacji; im łatwiej znaleźć stronę internetową, tym większe będzie zapotrzebowanie na ... ładowane wraz z uruchomieniem pierwotnego skryptu. W lipcu 2010 roku Crimepack Exploit System doczekał się już trzeciej wersji. Tym razem pakiet zawierał 14 exploitów ...

-

![Panasonic LUMIX DMC-TZ20 Panasonic LUMIX DMC-TZ20]()

Panasonic LUMIX DMC-TZ20

... sytuacje. Wbudowana funkcja GPS została w modelu DMC-TZ20 ulepszona. Liczba informacji o obiektach wzrosła do ponad miliona, zwiększono też szybkość wyszukiwania. ... Została zastosowana technologia szybkiego wyjścia sygnału cyfrowego wykorzystywana w aparatach LUMIX G Micro System, co pozwala wykonywać szybkie zdjęcia seryjne i nagrywać filmy ...

-

![4 lata przygotowań do Euro 2012 [© Scanrail - Fotolia.com] 4 lata przygotowań do Euro 2012]()

4 lata przygotowań do Euro 2012

... będzie udzielanie ponad 1 mln turystów, którzy odwiedzą Polskę w trakcie Euro 2012, informacji na temat miast i ich życia w czasie turnieju, połączeń komunikacyjnych, czy ... przygotowaniami do dużych imprez sportowych. System został wdrożony przez spółkę PL.2012 u najważniejszych interesariuszy przygotowań. System pozwala nie tylko na ciągły ...

-

![UKE a rynek telekomunikacyjny 2006-2011 UKE a rynek telekomunikacyjny 2006-2011]()

UKE a rynek telekomunikacyjny 2006-2011

... Dla wsparcia inwentaryzacji uruchomiony zostanie System Informowania o Infrastrukturze Szerokopasmowej (SIIS). System ten jest dedykowany do przekazywania danych ... skargowych. W 2007 r. zostało stworzone telefoniczne Centrum Informacji Konsumenckiej (CIK), które udziela informacji i porad w kwestiach związanych z usługami telekomunikacyjnymi (40 tys. ...

-

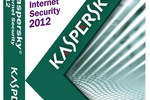

![Kaspersky Internet Security i Anti-Virus 2012 Kaspersky Internet Security i Anti-Virus 2012]()

Kaspersky Internet Security i Anti-Virus 2012

... od czasu jej powstania przed trzema laty. Oprócz informacji o bezpieczeństwie pliku użytkownicy mogą również zobaczyć rozkład geograficzny jego rozprzestrzenienia, poziom zaufania przydzielony mu przez innych użytkowników oraz inne informacje przechowywane przez system śledzenia w chmurze i system szybkiego reagowania firmy Kaspersky Lab. Kaspersky ...

-

![Notebook Acer TravelMate 6595 Notebook Acer TravelMate 6595]()

Notebook Acer TravelMate 6595

... , a szybki dostęp do informacji ma kluczowe znaczenie. Z tego powodu nowe notebooki TravelMate zostały wyposażone w system Acer InstantView pozwalający na szybkie sprawdzanie ważnych informacji. Acer InstantView jest systemem operacyjnym z rodziny Linux, który został zaprojektowany z myślą o szybkim uruchamianiu komputera. System jest gotowy do ...

-

![ZBP a rozwój gospodarczy Polski [© Scanrail - Fotolia.com] ZBP a rozwój gospodarczy Polski]()

ZBP a rozwój gospodarczy Polski

... mandaty i kary pieniężne, niezapłacone składki ZUS) w ustawie o udostępnianiu informacji gospodarczych i wymianie danych gospodarczych. Zmiany w przepisach podatkowych (podatek ... na trudność tych grup w pozyskiwaniu finansowania zewnętrznego. Nowy system powinien być komplementarny pod względem instytucjonalnym - powinien uwzględniać ogólnopolską ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Szkodliwe programy mobilne 2012 [© yuriy - Fotolia.com] Szkodliwe programy mobilne 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-programy-mobilne-2012-114464-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK? [© pixabay.com] Incheon portem lotniczym 3. generacji. Czy to scenariusz także dla CPK?](https://s3.egospodarka.pl/grafika2/Incheon/Incheon-portem-lotniczym-3-generacji-Czy-to-scenariusz-takze-dla-CPK-237825-150x100crop.jpg)

![Era czyta e-maile [© pizuttipics - Fotolia.com] Era czyta e-maile](https://s3.egospodarka.pl/grafika/era/Era-czyta-e-maile-QhDXHQ.jpg)

![Przyszłość polskiego e-Urzędu [© Scanrail - Fotolia.com] Przyszłość polskiego e-Urzędu](https://s3.egospodarka.pl/grafika/BIP/Przyszlosc-polskiego-e-Urzedu-apURW9.jpg)

![Czas na integrację [© Minerva Studio - Fotolia.com] Czas na integrację](https://s3.egospodarka.pl/grafika/integracja-systemow-informatycznych/Czas-na-integracje-iG7AEZ.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2013-130012-150x100crop.jpg)

![CRM - jak uniknąć typowych błędów przy wdrożeniu? [© pixabay.com] CRM - jak uniknąć typowych błędów przy wdrożeniu?](https://s3.egospodarka.pl/grafika2/CRM/CRM-jak-uniknac-typowych-bledow-przy-wdrozeniu-247845-150x100crop.jpg)

![Zagrożenia w Internecie [© Scanrail - Fotolia.com] Zagrożenia w Internecie](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Zagrozenia-w-Internecie-apURW9.jpg)

![Preselling zyskuje na znaczeniu [© Minerva Studio - Fotolia.com] Preselling zyskuje na znaczeniu](https://s3.egospodarka.pl/grafika/preselling/Preselling-zyskuje-na-znaczeniu-iG7AEZ.jpg)

![Telefonia internetowa VoIP: usługi ważniejsze niż cena [© Minerva Studio - Fotolia.com] Telefonia internetowa VoIP: usługi ważniejsze niż cena](https://s3.egospodarka.pl/grafika/voip/Telefonia-internetowa-VoIP-uslugi-wazniejsze-niz-cena-iG7AEZ.jpg)

![Fundusze unijne remedium na kryzys finansowy [© Minerva Studio - Fotolia.com] Fundusze unijne remedium na kryzys finansowy](https://s3.egospodarka.pl/grafika/UE/Fundusze-unijne-remedium-na-kryzys-finansowy-iG7AEZ.jpg)

![4 lata przygotowań do Euro 2012 [© Scanrail - Fotolia.com] 4 lata przygotowań do Euro 2012](https://s3.egospodarka.pl/grafika/Euro-2012/4-lata-przygotowan-do-Euro-2012-apURW9.jpg)

![ZBP a rozwój gospodarczy Polski [© Scanrail - Fotolia.com] ZBP a rozwój gospodarczy Polski](https://s3.egospodarka.pl/grafika/ZBP/ZBP-a-rozwoj-gospodarczy-Polski-apURW9.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)