-

![Bezpieczeństwo IT w polskich firmach Bezpieczeństwo IT w polskich firmach]()

Bezpieczeństwo IT w polskich firmach

... jak monitoring biura. Najczęściej stosowanym zabezpieczeniami z tej grupy są systemy alarmowe, który wskazało 30% respondentów. Inne tego typu systemy nie cieszą się znaczną popularnością. Wiąże się to również z przekonaniem, że firmowe dane najlepiej chronią systemy bezpieczeństwa bezpośrednio związane z komputerami. Tematem, który mocno kuleje ...

-

![Cyberataki w czasie alarmu: jak hakerzy wykorzystują wojenny chaos [© pexels] Cyberataki w czasie alarmu: jak hakerzy wykorzystują wojenny chaos]()

Cyberataki w czasie alarmu: jak hakerzy wykorzystują wojenny chaos

... hybrydowych. W godzinach porannych, dokładnie o 6:55, gdy w centralnym Izraelu rozbrzmiały syreny alarmowe, do obywateli zaczęły trafiać masowe wiadomości SMS. Zawierały one zarówno groźby, jak i ... kanałów jednocześnie, w tym legalną infrastrukturę komunikacyjną, taką jak systemy SMS czy mailing. Wykorzystanie AI i presja psychologiczna Istotnym ...

-

![Zarządzanie IT: jakie trendy w 2016? [© duncanandison - Fotolia.com] Zarządzanie IT: jakie trendy w 2016?]()

Zarządzanie IT: jakie trendy w 2016?

... monitorowanie Internetu Rzeczy pomoże administratorom w zarządzaniu, np. pracą systemów inteligentnego biura, takich jak wentylacja, ogrzewanie czy bezpieczeństwo bierne (systemy alarmowe). Dokąd zaprowadzi nas ewolucja oprogramowania do zarządzania IT? Czy wizja autonomicznych systemów, w których administrator pełni jedynie rolę obserwatora, jest ...

-

![Kradzież w sklepie kosztuje 1,7 mld EUR rocznie Kradzież w sklepie kosztuje 1,7 mld EUR rocznie]()

Kradzież w sklepie kosztuje 1,7 mld EUR rocznie

... .). Wśród najczęściej stosowanych środków zaradczych w skali całej Europy należy wymienić telewizję przemysłową (używaną przez 80 proc. badanych) oraz zabezpieczenia EAS i systemy alarmowe firm zewnętrznych (70 proc.), podczas gdy ponad 25 proc. respondentów łączy zabezpieczenia EAS i telewizję przemysłową w celu zwiększenia efektywności ochrony ...

-

![Igrzyska olimpijskie na celowniku cyberprzestępców Igrzyska olimpijskie na celowniku cyberprzestępców]()

Igrzyska olimpijskie na celowniku cyberprzestępców

... europejskiego lidera branży bezpieczeństwa IT. Mnogość wektorów i szerokie pole ataku wymierzonego potencjalnie w każdego uczestnika Systemy przechwytywania wideo dla telewizji lub sędziów, kamery CCTV i systemy alarmowe, czytniki identyfikatorów i biletów, smartfony… każdy inteligentny sprzęt stanowi potencjalny punkt wejścia dla cyberprzestępców ...

-

![Ochrona danych firmy: 18 zasad G DATA [© stoupa - Fotolia.com] Ochrona danych firmy: 18 zasad G DATA]()

Ochrona danych firmy: 18 zasad G DATA

... obieg dokumentów. Szyfrowanie poczty e-mail. Szyfrowanie dysków przenośnych. Szyfrowanie transmisji danych pomiędzy klientem a serwerem (IPSec). Monitoring oraz systemy alarmowe. Ochrona mienia i kontrola dostępu do pomieszczeń. Bezpieczne logowanie (certyfikaty cyfrowe – również w przypadku szyfrowania). Sejfy. Nakazy tajemnicy służbowej ...

-

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere]()

Symantec Norton Everywhere

... łączących się z Internetem, innych niż komputery PC, np. odtwarzacze Blu-ray, telewizory, urządzenia do strumieniowego przesyłania multimediów, urządzenia typu smartphone, domowe systemy alarmowe, aparaty cyfrowe, cyfrowe ramki do zdjęć i inne. Firma Symantec zawarła partnerstwo strategiczne z firmą Mocana Corporation pod nazwą Norton for Smart ...

-

![Nie zostań cyfrowym zombie. Jak uporządkować swoje cyfrowe życie na wypadek śmierci [© wygenerowane przez AI] Nie zostań cyfrowym zombie. Jak uporządkować swoje cyfrowe życie na wypadek śmierci]()

Nie zostań cyfrowym zombie. Jak uporządkować swoje cyfrowe życie na wypadek śmierci

... : Konta w mediach społecznościowych Chmury i dyski z dokumentami Subskrypcje (rozrywka, oprogramowanie, banki, ubezpieczenia) Kryptowaluty i portfele online Inteligentne urządzenia (IoT): np. odkurzacze, lodówki, systemy alarmowe 2. Zdecyduj, co ma się z nimi stać po Twojej śmierci: Czy mają zostać usunięte? Czy mają być dostępne jako forma pamięci ...

-

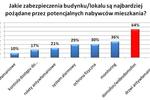

![Zakup mieszkania a bezpieczeństwo okolicy Zakup mieszkania a bezpieczeństwo okolicy]()

Zakup mieszkania a bezpieczeństwo okolicy

... o podejrzanej reputacji. Jednocześnie nieco mniejsze znaczenie ma zabezpieczenie antywłamaniowe samego lokalu i systemy zabezpieczające budynek. 58 proc. pośredników przyznaje, że jest to dla ... komunikację z użytkownikiem, funkcję automatycznej sekretarki, dedykowane przyciski alarmowe, bardzo proste programowanie za pomocą klawiatur bezprzewodowych. ...

-

![Nowe technologie: 6 najważniejszych trendów 2017 [© Marek - Fotolia.com] Nowe technologie: 6 najważniejszych trendów 2017]()

Nowe technologie: 6 najważniejszych trendów 2017

... do współpracy badani uznali aplikacje do współdzielenia plików, również w chmurze, systemy wideo-konferencyjne oraz firmowe portale umożliwiające zarządzanie treściami. Nowa ... elementów pociągu i w przypadku zarejestrowania jakichkolwiek problemów wysyłać sygnały alarmowe do operatora składu, np. informujące o konieczności zatrzymania pociąg na ...

-

![Kopia zapasowa zawsze ważna [© Minerva Studio - Fotolia.com] Kopia zapasowa zawsze ważna]()

Kopia zapasowa zawsze ważna

... firmy. Zwalnia to klientów korzystających z takiej możliwości z konieczności posiadania własnego archiwum (zajmującego powierzchnię), jego odpowiedniego zabezpieczenia (systemy gaśnicze i alarmowe, klimatyzacja, strażnicy) i zapewnienia jego obsługi (w szczególności wyszukiwania niezbędnych w danej chwili dokumentów). Możliwe jest także korzystanie ...

-

![Ataki DDoS coraz dotkliwsze. Cierpią m.in. sieci komórkowe [© Maksim Kabakou - Fotolia.com] Ataki DDoS coraz dotkliwsze. Cierpią m.in. sieci komórkowe]()

Ataki DDoS coraz dotkliwsze. Cierpią m.in. sieci komórkowe

... jedna z najczęściej stosowanych przez cyberprzestępców metod. Ataki tego rodzaju wycelowane są w systemy komputerowe lub usługi sieciowe, a ich zasadniczym zadaniem jest zajęcie wszelkich ... ruchu sieciowego wykryty przez zespół operacyjny usługodawcy. Inne sygnały alarmowe obejmują skargi klientów, takie jak powolna usługa sieciowa lub niereagujące ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cyberataki w czasie alarmu: jak hakerzy wykorzystują wojenny chaos [© pexels] Cyberataki w czasie alarmu: jak hakerzy wykorzystują wojenny chaos](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-w-czasie-alarmu-jak-hakerzy-wykorzystuja-wojenny-chaos-271174-150x100crop.jpg)

![Zarządzanie IT: jakie trendy w 2016? [© duncanandison - Fotolia.com] Zarządzanie IT: jakie trendy w 2016?](https://s3.egospodarka.pl/grafika2/IT/Zarzadzanie-IT-jakie-trendy-w-2016-168071-150x100crop.jpg)

![Ochrona danych firmy: 18 zasad G DATA [© stoupa - Fotolia.com] Ochrona danych firmy: 18 zasad G DATA](https://s3.egospodarka.pl/grafika/bezpieczenstwo-informacji/Ochrona-danych-firmy-18-zasad-G-DATA-MBuPgy.jpg)

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Norton-Everywhere-Qq30bx.jpg)

![Nie zostań cyfrowym zombie. Jak uporządkować swoje cyfrowe życie na wypadek śmierci [© wygenerowane przez AI] Nie zostań cyfrowym zombie. Jak uporządkować swoje cyfrowe życie na wypadek śmierci](https://s3.egospodarka.pl/grafika2/smierc/Nie-zostan-cyfrowym-zombie-Jak-uporzadkowac-swoje-cyfrowe-zycie-na-wypadek-smierci-269403-150x100crop.jpg)

![Nowe technologie: 6 najważniejszych trendów 2017 [© Marek - Fotolia.com] Nowe technologie: 6 najważniejszych trendów 2017](https://s3.egospodarka.pl/grafika2/internet/Nowe-technologie-6-najwazniejszych-trendow-2017-186280-150x100crop.jpg)

![Kopia zapasowa zawsze ważna [© Minerva Studio - Fotolia.com] Kopia zapasowa zawsze ważna](https://s3.egospodarka.pl/grafika/kopia-zapasowa/Kopia-zapasowa-zawsze-wazna-iG7AEZ.jpg)

![Ataki DDoS coraz dotkliwsze. Cierpią m.in. sieci komórkowe [© Maksim Kabakou - Fotolia.com] Ataki DDoS coraz dotkliwsze. Cierpią m.in. sieci komórkowe](https://s3.egospodarka.pl/grafika2/ataki-DDos/Ataki-DDoS-coraz-dotkliwsze-Cierpia-m-in-sieci-komorkowe-227415-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)