-

![Novell zgodny z J2EE [© Nmedia - Fotolia.com] Novell zgodny z J2EE]()

Novell zgodny z J2EE

... . Dzięki temu narzędzia te umożliwiają tworzenie usług w oparciu o istniejące systemy korporacyjne, organizowanie usług w procesy biznesowe i bezpieczne dostarczanie użytkownikom usług, dopasowanych do ich potrzeb tak, jakby były przygotowane specjalnie dla nich. Więcej informacji o programie Java Verified firmy SUN można znaleźć pod adresem

-

![Łamanie haseł w Windowsie [© Nmedia - Fotolia.com] Łamanie haseł w Windowsie]()

Łamanie haseł w Windowsie

... nie pewne. Podstawową ich wadą jest to, że nie zawierają one żadnych informacji losowych". Do rozszyfrowywania haseł, naukowiec wykorzystał 1,4GB tablicę lookup, oraz komputer z ... już tylko kwestia dobrania właściwego hasła do tego, co wprowadził użytkownik. Inne systemy operacyjne, m.in. Unix, Linux i Mac OS, dodają w procesie szyfrowania ...

Tematy: windows, łamanie haseł -

![Gorące procesory Intel Prescott [© violetkaipa - Fotolia.com] Gorące procesory Intel Prescott]()

Gorące procesory Intel Prescott

... rozwiązania Intel Strained Silicon, Prescott może być niezłym rozwiązaniem na chłodne, zimowe wieczory. Z informacji wynika, że Prescott 3,60GHz w trakcie pracy będzie wydzielał około 103W ciepła, o 15% ... to 4,0GHz. W obliczu zapowiedzi tak ciepłych chipów pozostaje tylko wyobrażać sobie wielkie systemy chłodzenia, zdolne rozproszyć tak duże ...

-

![Wi-Fi w samochodach Fiata [© stoupa - Fotolia.com] Wi-Fi w samochodach Fiata]()

Wi-Fi w samochodach Fiata

... - zaprojektowanym przez firmę AWA, partnera firmy 3Com. "Ekonomiczne i proste w użytkowaniu systemy Wi-Fi firmy 3Com rozszerzają możliwości zastosowania systemów bezprzewodowych o np ... dostęp do różnych aplikacji np. bezprzewodowych systemów bezpieczeństwa video, informacji o natężeniu ruchu czy map drogowych. "Przemysł samochodowy jest jednym ...

-

![Tydzień 36/2003 (01-07.08.2003) [© Alexandr Mitiuc Fotolia.com] Tydzień 36/2003 (01-07.08.2003)]()

Tydzień 36/2003 (01-07.08.2003)

... pozycji rynkowej. W pierwszej połowie roku władze Monachium zdecydowały się wycofać swoje systemy komputerowe ze standardów oprogramowania narzuconego przez Microsoft, na rzecz systemu opartego ... oni, że taki krok może przynieść szereg korzyści. Chodzi tu o wymianę informacji i włączenie się wielu firm w ulepszanie produktów opartych na open source. ...

Tematy: -

![Nowoczesna uczelnia [© Nmedia - Fotolia.com] Nowoczesna uczelnia]()

Nowoczesna uczelnia

... GSM (SMS, MMS, WAP), wewnętrzną telewizję uczelnianą, systemy IVR. System umożliwia zarządzanie zasobami ludzkimi i niezbędnym wyposażeniem wykorzystywanym w procesie planowania zajęć, stosowanie metod budżetowania i kontrolowania przychodów oraz kosztów, dostęp do informacji z dowolnego miejsca i w dowolnym czasie realizujący koncepcję 3A ...

-

![Tydzień 47/2003 (17-23.11.2003) [© Alexandr Mitiuc Fotolia.com] Tydzień 47/2003 (17-23.11.2003)]()

Tydzień 47/2003 (17-23.11.2003)

... jak Unia zaleciła instytucjom publicznym przejście z komercyjnych systemów operacyjnych na systemy open-source, przełamanie monopoli Microsoftu zaczyna być realne. Teraz Chiny ... od 3 do 9 mld USD pochodzących z działalności przestępczej (według generalnego inspektora informacji finansowej). Mikrokomentarz do wydarzeń gospodarczych KOLEJNY ETAP BUDOWY ...

Tematy: -

![Rywal Bluetooth [© violetkaipa - Fotolia.com] Rywal Bluetooth]()

Rywal Bluetooth

... 2.0. Rozwiązanie to może stać się poważnym rywalem dla Bluetooth. Według informacji pochodzących z kilku źródeł Wireless USB będzie transmitować dane z szybkością 480Mb/s na ... również bezprzewodowego USB są wciąż we wczesnym stadium opracowywania, a pierwsze systemy oparte na Wireless USB być może pojawią się w sprzedaży w 2005r. Obecnie wiele ...

Tematy: bluetooth, wireless usb -

![Tydzień 28/2004 (05-11.07.2004) [© Alexandr Mitiuc Fotolia.com] Tydzień 28/2004 (05-11.07.2004)]()

Tydzień 28/2004 (05-11.07.2004)

... nie ma dziś w świecie liczącego się czasopisma gospodarczego, w którym nie byłoby informacji o chińskiej gospodarce. Kraj ten w pewnym stopniu idzie drogą swoich azjatyckich ... firmy uczą się i bardzo szybko opanowują tajemnice technologiczne,doskonalą systemy organizacyjne, lecz ich wyroby zawierają coraz więcej oryginalnych rozwiązań, powszechnie ...

-

![Mity polskiej telekomunikacji [© pizuttipics - Fotolia.com] Mity polskiej telekomunikacji]()

Mity polskiej telekomunikacji

... oraz polską piłkę nożną i drużynę olimpijską. * dla dziennikarzy istotnym jest zaprezentowanie informacji pokazującej kolejnego niezadowolonego klienta operatora, a nawet kilkuset klientów (na ... klientów i większego obciążenia trzeba będzie instalować nowe linie transmisyjne oraz systemy obsługi klientów. Warto też zdawać sobie sprawę, że obecnie nowe ...

-

![Dzień Bezpiecznego Komputera [© stoupa - Fotolia.com] Dzień Bezpiecznego Komputera]()

Dzień Bezpiecznego Komputera

... ataków hakerskich na on-linowe systemy zarządzania finansami (e-banki, aukcje internetowe, e-księgarnie etc.). Dlaczego powstał Dzień Bezpiecznego Komputera? Z badań przeprowadzonych na zlecenie Centrum Bezpieczeństwa Microsoft przez instytut badawczy SMG/KRC wynika, iż zdaniem aż 65% Polaków zbyt mało jest obecnie informacji nt. bezpieczeństwa ...

-

![Tańsza rezerwacja hoteli [© stoupa - Fotolia.com] Tańsza rezerwacja hoteli]()

Tańsza rezerwacja hoteli

... Aero.pl, który jest wiodący w swoim segmencie w Polsce, co potwierdzają niezależne źródła informacji." Hotele24.pl oferuje klientom możliwość rezerwacji pokoi hotelowych w Polsce 24 godziny na ... hoteli za granicą. "Jako pierwsi w Polsce zaproponujemy klientom możliwość wyszukania oferty w oparciu o zintegrowane systemy hotelowe największych ...

-

![Specyfikacja Intel AMT opublikowana [© violetkaipa - Fotolia.com] Specyfikacja Intel AMT opublikowana]()

Specyfikacja Intel AMT opublikowana

... rozwiązywać wiele problemów. Może to robić również wtedy, gdy sprzęt jest wyłączony, systemy operacyjne są zamknięte, a nawet, gdy uszkodzony jest twardy dysk. Nowa ... która zapewnia połączonym w sieć systemom wspólną drogę dostępu i wymiany informacji niezbędnych do zarządzania. Technologia Vanderpool umożliwia szefom IT wyodrębnienie części ...

-

![Meble Black Red White online [© stoupa - Fotolia.com] Meble Black Red White online]()

Meble Black Red White online

... i przeznaczenia na systemy modułowe, komplety, kolekcje klasyczne, zestawy modułowe, sypialnie, kuchnie. Dodatkowo, w ramach wybranej grupy, można porównać produkty z jednej kategorii jak krzesła, stoły. Taki podział zapewnia prostą selekcję produktów i intuicyjne dotarcie przez internautów do interesujących ich informacji. - Internetowy katalog ...

-

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie]()

Bezpieczeństwo marki w internecie

... postawionych celów przed witryną. Z kolei podawanie w wątpliwość prezentowanych informacji, niska użyteczność serwisu, poziom zabezpieczeń i „amatorszczyzna” buduje niebezpieczny obraz ... mediom. W trosce o postrzeganie naszej marki należy monitorować także systemy wyszukiwawcze. Jak podawał serwis WirtualneMedia: słynna francuska firma Louis Vuitton ...

Tematy: marka, bezpieczeństwo marki -

![Coraz większe zagrożenie wirusami Coraz większe zagrożenie wirusami]()

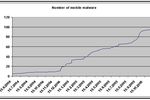

Coraz większe zagrożenie wirusami

... drugi wydarzył się pod koniec listopada – w tym przypadku robak zaatakował masowo systemy poczty elektronicznej. Jednocześnie ogólna liczba wirusów nadal rosła w zastraszającym tempie, ... doniósł, że w wyniku tzw. phishingu, tj. ataków polegających na wykradaniu poufnych informacji od klientów, niemieckie banki straciły 70 mln euro. Skala tego ...

-

![Bezpieczeństwo komputera [© stoupa - Fotolia.com] Bezpieczeństwo komputera]()

Bezpieczeństwo komputera

... jest to komputer firmowy to możemy się liczyć z utratą danych klientów, informacji o finansach naszej firmy czy danych osobowych pracowników. Każda z tych ... zakup innych produktów gwarantujący bezpieczeństwo IT. Wielu przedsiębiorcom i użytkownikom przydałyby się systemy zarządzania tożsamością i dostępem oraz wykrywające włamania (tzw. IDS- Intrusion ...

-

![DVD nowej generacji podzieliło branżę [© Nmedia - Fotolia.com] DVD nowej generacji podzieliło branżę]()

DVD nowej generacji podzieliło branżę

... Bros i Viacom poinformowali, że poprą oba formaty. Filmowe dodatki Obydwa systemy są niekompatybilne, ale mogą przechowywać duże ilości danych, co ważne dla video o dużej rozdzielczości. Technologie wykorzystują niebieski laser do zapisywania informacji. Ma krótsze częstotliwości, dzięki czemu więcej danych może być przechowywanych ...

-

![Outpost Firewall PRO 4.0 [© Nmedia - Fotolia.com] Outpost Firewall PRO 4.0]()

Outpost Firewall PRO 4.0

... wiele znanych już funkcji, a także dodano nowe. Co ważne, od wersji czwartej Outpost wspiera również 64-bitowe systemy operacyjne. Poprawiona została ochrona przed nieautoryzowanym wyciekiem informacji, poprzez wprowadzenie nowej funkcji - kontroli Anti-leak. Wykrycie próby nielegalnego wycieku danych jest stosunkowo trudne, ponieważ złośliwe ...

-

![Routery bintec: 90Mbps z 3DES [© violetkaipa - Fotolia.com] Routery bintec: 90Mbps z 3DES]()

Routery bintec: 90Mbps z 3DES

... przesyłanych informacji. Nawet przy połączeniach wykorzystujących algorytmy 3DES lub AES z kluczem o długości 128 lub 256 bitów, prędkość przesyłu danych pozostaje wysoka. Dodatkowo, routery marki bintec posiadają sprzętowe wsparcie algorytmu RC4, dzięki czemu można szyfrować połączenia oparte na protokole PPTP realizowane przez systemy ...

-

![Noworoczne życzenia hakerów [© stoupa - Fotolia.com] Noworoczne życzenia hakerów]()

Noworoczne życzenia hakerów

... jednak zamiast kartki świątecznej, wirusa komputerowego. Po uruchomieniu aplikacji system zostaje zainfekowany koniem trojańskim. Według informacji podanej przez ekspertów instytutu VegriSign’s iDefense Labs wirus jest obecnie rozsyłany do potencjalnych ofiar przez 160 serwerów, utrudniając tym samym wychwycenie go przez systemy antyspamowe.

-

![(Nie)lojalność polskich klientów (Nie)lojalność polskich klientów]()

(Nie)lojalność polskich klientów

... Migracji Klientów pokazuje, że polskie firmy po prostu nie nauczyły się inwestować w systemy aktywnego zarządzania usługami, które osłabiałyby czynniki wyzwalające migrację.” Aktywne rozwiązywanie ... przez co klienci muszą wyjaśniać sprawę wiele razy Brak informacji o problemach z usługami Brak ciągłości w rozwiązywaniu problemów Ścieżka do lojalności ...

-

![Nowe cyber-zagrożenia wg McAfee [© Scanrail - Fotolia.com] Nowe cyber-zagrożenia wg McAfee]()

Nowe cyber-zagrożenia wg McAfee

... na inne obszary technologii, jak systemy VoIP i RFID, ponieważ stają się one coraz popularniejsze. Zabezpieczenia aplikacji Bezpieczeństwo aplikacji to dziedzina, w której odbywa się bezustanny wyścig, a programiści muszą się starać, aby z niego nie odpaść. W miarę pojawiania się nowych informacji o błędach oprogramowania i możliwości ich ...

-

![Tekstylia: sprawdzaj oznakowania [© Scanrail - Fotolia.com] Tekstylia: sprawdzaj oznakowania]()

Tekstylia: sprawdzaj oznakowania

... i adresu producenta bądź importera, co piąty zakwestionowany wyrób nie zawierał informacji o jego procentowym składzie. Najgorzej wypadły pod tym względem produkty z Chin, Indonezji ... powinna zawierać informacje o rozmiarze. Niestety przedsiębiorcy często stosują różne systemy numeracji. By uniknąć problemów najlepiej przymierzyć kupowaną rzecz. ...

-

![Pirackie oprogramowanie: straty sięgają 480 mln dol. [© Nmedia - Fotolia.com] Pirackie oprogramowanie: straty sięgają 480 mln dol.]()

Pirackie oprogramowanie: straty sięgają 480 mln dol.

... Wszędzie tam można znaleźć pirackie wersje programów. Od gier komputerowych, poprzez systemy, edytory tekstów po specjalistyczne oprogramowanie projektowe. Część firm użytkuje nielegalne ... są furtką dla hackerów, którzy mogą z jej pomocą dotrzeć do wewnętrznych firmowych informacji np. baz danych klientów, strategii rozwoju czy wyników finansowych. ...

-

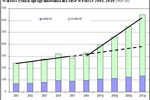

![Rynek oprogramowania dla MŚP 2006 Rynek oprogramowania dla MŚP 2006]()

Rynek oprogramowania dla MŚP 2006

... ). Nawiązywanie kontaktów z partnerami w regionie, a także z krajami należącymi do tzw. starej Unii (UE-15), wymusza potrzebę inwestowania w systemy pozwalające na wymianę danych księgowych, informacji logistycznych, ujednolicanie systemów zamówień, produkcji czy marketingu. W celu sprostania nowym zadaniom firmy informatyczne inwestują nie tylko ...

-

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008]()

Zagrożenia płynące z Internetu 2008

... w zabezpieczeniach” — powiedział Bartosz Świderski, Konsultant CA. „Chociaż systemy zabezpieczające pozwalają coraz skuteczniej wykrywać szkodliwe oprogramowanie, ... Olimpijskie w Pekinie stworzą znakomitą okazję do przeprowadzania niszczycielskich ataków i kradzieży informacji. 6. Ukierunkowane ataki na usługi i witryny Web 2.0. Wdrażanie usług ...

-

![Polityka energetyczna UE a polski rynek energii [© christian42 - Fotolia.com] Polityka energetyczna UE a polski rynek energii]()

Polityka energetyczna UE a polski rynek energii

... Zagrożenie dla e-gospodarki W krajach o rozwiniętej gospodarce, migrującej w stronę gospodarki opartej na informacji, znaczącymi odbiorcami energii nie są już huty, cementownie czy duże zakłady ... Koomeya z Berkeley National Laboratory wskazuje, że zużycie energii przez serwery i systemy ich chłodzenia w USA wyniosło w roku 2005 ok. 45 mln kWh ( ...

-

![Menedżerowie a zakładanie własnej firmy Menedżerowie a zakładanie własnej firmy]()

Menedżerowie a zakładanie własnej firmy

... placówki własnej czy partnerskiej. Okazuje się, że nie brak chętnych i systemy agencyjne w branży finansowej zaczynają się cieszyć coraz większą popularnością wśród ... sektorach. Banki preferują pracowników etatowych również z uwagi na bezpieczeństwo informacji. Prowadząc własną działalność pracownik może świadczyć usługi dla kilku pracodawców, a ...

-

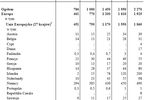

![Emigracja Polaków w latach 2004-2007 Emigracja Polaków w latach 2004-2007]()

Emigracja Polaków w latach 2004-2007

... te mogą być porównywane w czasie. Ze względu na różne systemy ewidencjonowania przepływów migracyjnych oraz dostępne dane administracyjne, rzadziej statystyczne (tak w Polsce ... do szerszych świadczeń społecznych. Informacje o badaniu Jednym z ważnych źródeł informacji o emigrujących w związku z pracą Polakach są raporty, opracowane przez b. ...

-

![System zarządzania jakością: błędy przy wdrażaniu System zarządzania jakością: błędy przy wdrażaniu]()

System zarządzania jakością: błędy przy wdrażaniu

... sugeruje, że dany wyrób ma certyfikat jakości. Zamieszczanie tego typu informacji na produktach lub ich opakowaniach jest zabronione. Producenci stosujący ... Wytyczne te dotyczą systemu zarządzania jakością, a nie produktu. Oczywiście skuteczne i efektywne systemy zarządzania jakością wpływają na poprawę jakości i powtarzalność produktów. Nie mogą ...

-

![Cyberprzestępcy atakują konta bankowe [© stoupa - Fotolia.com] Cyberprzestępcy atakują konta bankowe]()

Cyberprzestępcy atakują konta bankowe

... co powoduje, że cały proceder jest bezpieczniejszy dla przestępców. Systemy rejestracji usług bankowych wyczulone są przy jednorazowej transakcji dopiero ... pieniądze bez wysiłku czy bezwzględni oszuści biorący udział w procederze świadomie? Z informacji posiadanych przez informatyków śledczych Mediarecovery wynika, że rolę "słupów" często odgrywają ...

-

![Banki europejskie: sposób na kryzys [© Scanrail - Fotolia.com] Banki europejskie: sposób na kryzys]()

Banki europejskie: sposób na kryzys

... banków posiada przestarzałą, drogą i nieelastyczną infrastrukturę IT. Ograniczony nacisk na inwestycje w systemy Business Intelligence wskazuje, że banki nie wykorzystują w pełni dostępnych im technologii ... między przedsiębiorstwami, które udostępnią narzędzia do zbierania informacji biznesowych; Przyjęcie strategii insourcingowych i outsourcingowych; ...

-

![Urządzenia Ricoh Aficio MP C2800 i C3300 Urządzenia Ricoh Aficio MP C2800 i C3300]()

Urządzenia Ricoh Aficio MP C2800 i C3300

... wydruku 28/33 stron na minutę w trybie monochromatycznym oraz kolorowym. Systemy są gotowe do pracy w ciągu 27 sekund, a pierwszy wydruk monochromatyczny jest ... koloru, jak również, w moduł bezpiecznego nadpisywania danych, zabezpieczenie przed szpiegostwem przemysłowym i wyciekiem informacji. Aficio MP C2800/MP C3300 dostępne są na rynku polskim ...

-

![Zagrożenia internetowe VII-IX 2008 Zagrożenia internetowe VII-IX 2008]()

Zagrożenia internetowe VII-IX 2008

... ang. Non-Delivery Report) to wiadomości elektroniczne automatycznie wysyłane przez systemy pocztowe w celu poinformowania nadawcy o problemie z wysyłaniem wiadomości. Początkowo ... , zainteresowania, wiek, itd. Przestępcy mają łatwy dostęp do wszystkich tych informacji, które mogą potem zostać wykorzystane do kradzieży tożsamości, ataków wymierzonych ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Novell zgodny z J2EE [© Nmedia - Fotolia.com] Novell zgodny z J2EE](https://s3.egospodarka.pl/grafika/java-verified/Novell-zgodny-z-J2EE-Qq30bx.jpg)

![Łamanie haseł w Windowsie [© Nmedia - Fotolia.com] Łamanie haseł w Windowsie](https://s3.egospodarka.pl/grafika/windows/Lamanie-hasel-w-Windowsie-Qq30bx.jpg)

![Gorące procesory Intel Prescott [© violetkaipa - Fotolia.com] Gorące procesory Intel Prescott](https://s3.egospodarka.pl/grafika/procesory-prescott/Gorace-procesory-Intel-Prescott-SdaIr2.jpg)

![Wi-Fi w samochodach Fiata [© stoupa - Fotolia.com] Wi-Fi w samochodach Fiata](https://s3.egospodarka.pl/grafika/wi-fi/Wi-Fi-w-samochodach-Fiata-MBuPgy.jpg)

![Tydzień 36/2003 (01-07.08.2003) [© Alexandr Mitiuc Fotolia.com] Tydzień 36/2003 (01-07.08.2003)](https://s3.egospodarka.pl/grafika//Tydzien-36-2003-01-07-08-2003-12AyHS.jpg)

![Nowoczesna uczelnia [© Nmedia - Fotolia.com] Nowoczesna uczelnia](https://s3.egospodarka.pl/grafika/uczelnia-xp/Nowoczesna-uczelnia-Qq30bx.jpg)

![Tydzień 47/2003 (17-23.11.2003) [© Alexandr Mitiuc Fotolia.com] Tydzień 47/2003 (17-23.11.2003)](https://s3.egospodarka.pl/grafika//Tydzien-47-2003-17-23-11-2003-12AyHS.jpg)

![Rywal Bluetooth [© violetkaipa - Fotolia.com] Rywal Bluetooth](https://s3.egospodarka.pl/grafika/bluetooth/Rywal-Bluetooth-SdaIr2.jpg)

![Tydzień 28/2004 (05-11.07.2004) [© Alexandr Mitiuc Fotolia.com] Tydzień 28/2004 (05-11.07.2004)](https://s3.egospodarka.pl/grafika/gospodarka/Tydzien-28-2004-05-11-07-2004-12AyHS.jpg)

![Mity polskiej telekomunikacji [© pizuttipics - Fotolia.com] Mity polskiej telekomunikacji](https://s3.egospodarka.pl/grafika/PIIT/Mity-polskiej-telekomunikacji-QhDXHQ.jpg)

![Dzień Bezpiecznego Komputera [© stoupa - Fotolia.com] Dzień Bezpiecznego Komputera](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Dzien-Bezpiecznego-Komputera-MBuPgy.jpg)

![Tańsza rezerwacja hoteli [© stoupa - Fotolia.com] Tańsza rezerwacja hoteli](https://s3.egospodarka.pl/grafika/rezerwacja-hoteli/Tansza-rezerwacja-hoteli-MBuPgy.jpg)

![Specyfikacja Intel AMT opublikowana [© violetkaipa - Fotolia.com] Specyfikacja Intel AMT opublikowana](https://s3.egospodarka.pl/grafika/specyfikacja-Intel-AMT/Specyfikacja-Intel-AMT-opublikowana-SdaIr2.jpg)

![Meble Black Red White online [© stoupa - Fotolia.com] Meble Black Red White online](https://s3.egospodarka.pl/grafika/Black-Red-White/Meble-Black-Red-White-online-MBuPgy.jpg)

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie](https://s3.egospodarka.pl/grafika/marka/Bezpieczenstwo-marki-w-internecie-iG7AEZ.jpg)

![Bezpieczeństwo komputera [© stoupa - Fotolia.com] Bezpieczeństwo komputera](https://s3.egospodarka.pl/grafika/zabezpieczenia-komputerowe/Bezpieczenstwo-komputera-MBuPgy.jpg)

![DVD nowej generacji podzieliło branżę [© Nmedia - Fotolia.com] DVD nowej generacji podzieliło branżę](https://s3.egospodarka.pl/grafika/Blu-Ray/DVD-nowej-generacji-podzielilo-branze-Qq30bx.jpg)

![Outpost Firewall PRO 4.0 [© Nmedia - Fotolia.com] Outpost Firewall PRO 4.0](https://s3.egospodarka.pl/grafika/Outpost-Firewall-PRO-4-0/Outpost-Firewall-PRO-4-0-Qq30bx.jpg)

![Routery bintec: 90Mbps z 3DES [© violetkaipa - Fotolia.com] Routery bintec: 90Mbps z 3DES](https://s3.egospodarka.pl/grafika/routery/Routery-bintec-90Mbps-z-3DES-SdaIr2.jpg)

![Noworoczne życzenia hakerów [© stoupa - Fotolia.com] Noworoczne życzenia hakerów](https://s3.egospodarka.pl/grafika/hakerzy/Noworoczne-zyczenia-hakerow-MBuPgy.jpg)

![Nowe cyber-zagrożenia wg McAfee [© Scanrail - Fotolia.com] Nowe cyber-zagrożenia wg McAfee](https://s3.egospodarka.pl/grafika/bezpieczenstwo-danych/Nowe-cyber-zagrozenia-wg-McAfee-apURW9.jpg)

![Tekstylia: sprawdzaj oznakowania [© Scanrail - Fotolia.com] Tekstylia: sprawdzaj oznakowania](https://s3.egospodarka.pl/grafika/tekstylia/Tekstylia-sprawdzaj-oznakowania-apURW9.jpg)

![Pirackie oprogramowanie: straty sięgają 480 mln dol. [© Nmedia - Fotolia.com] Pirackie oprogramowanie: straty sięgają 480 mln dol.](https://s3.egospodarka.pl/grafika/piractwo-komputerowe/Pirackie-oprogramowanie-straty-siegaja-480-mln-dol-Qq30bx.jpg)

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Polityka energetyczna UE a polski rynek energii [© christian42 - Fotolia.com] Polityka energetyczna UE a polski rynek energii](https://s3.egospodarka.pl/grafika/rynek-energetyczny/Polityka-energetyczna-UE-a-polski-rynek-energii-zaGbha.jpg)

![Cyberprzestępcy atakują konta bankowe [© stoupa - Fotolia.com] Cyberprzestępcy atakują konta bankowe](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Cyberprzestepcy-atakuja-konta-bankowe-MBuPgy.jpg)

![Banki europejskie: sposób na kryzys [© Scanrail - Fotolia.com] Banki europejskie: sposób na kryzys](https://s3.egospodarka.pl/grafika/kryzys-kredytowy/Banki-europejskie-sposob-na-kryzys-apURW9.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-wlasciciele-mieszkan-i-domow-268193-150x100crop.png)

![Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI] Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/chinskie-auta/Chinskie-auta-Od-niskiej-jakosci-do-globalnego-lidera-Co-pokazuje-raport-EFL-270009-50x33crop.jpg) Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

Chińskie auta: Od niskiej jakości do globalnego lidera. Co pokazuje raport EFL?

![Opłaty i podatki lokalne w 2026 r. wzrosną o 4,5% Ile więcej za nieruchomości, posiadanie psa i opłatę uzdrowiskową? [© wygenerowane przez AI] Opłaty i podatki lokalne w 2026 r. wzrosną o 4,5% Ile więcej za nieruchomości, posiadanie psa i opłatę uzdrowiskową?](https://s3.egospodarka.pl/grafika2/opodatkowanie-budowli/Oplaty-i-podatki-lokalne-w-2026-r-wzrosna-o-4-5-Ile-wiecej-za-nieruchomosci-posiadanie-psa-i-oplate-uzdrowiskowa-270114-150x100crop.jpg)

![Restrukturyzacja czy upadłość? Kluczowe decyzje przed 2026 rokiem [© pexels] Restrukturyzacja czy upadłość? Kluczowe decyzje przed 2026 rokiem](https://s3.egospodarka.pl/grafika2/restrukturyzacja/Restrukturyzacja-czy-upadlosc-Kluczowe-decyzje-przed-2026-rokiem-270125-150x100crop.jpg)

![Świadectwa EUR.1 dla używanych samochodów - nowe podejście organów celnych [© wygenerowane przez AI] Świadectwa EUR.1 dla używanych samochodów - nowe podejście organów celnych](https://s3.egospodarka.pl/grafika2/samochody-uzywane/Swiadectwa-EUR-1-dla-uzywanych-samochodow-nowe-podejscie-organow-celnych-270119-150x100crop.jpg)

![Raport płacowy 2025: Jak kształtują się wynagrodzenia w branży energetycznej i ciepłowniczej? [© wygenerowane przez AI] Raport płacowy 2025: Jak kształtują się wynagrodzenia w branży energetycznej i ciepłowniczej?](https://s3.egospodarka.pl/grafika2/branza-energetyczna/Raport-placowy-2025-Jak-ksztaltuja-sie-wynagrodzenia-w-branzy-energetycznej-i-cieplowniczej-269992-150x100crop.jpg)

![Reforma PIP najmocniej może uderzyć w cudzoziemców. Czy stracą prawo do legalnej pracy w Polsce? [© wygenerowane przez AI] Reforma PIP najmocniej może uderzyć w cudzoziemców. Czy stracą prawo do legalnej pracy w Polsce?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Reforma-PIP-najmocniej-moze-uderzyc-w-cudzoziemcow-Czy-straca-prawo-do-legalnej-pracy-w-Polsce-270115-150x100crop.jpg)

![Rozporządzenia wykonawcze do KSeF podpisane. Co znajduje się w nowych przepisach? [© wygenerowane przez AI] Rozporządzenia wykonawcze do KSeF podpisane. Co znajduje się w nowych przepisach?](https://s3.egospodarka.pl/grafika2/KSeF/Rozporzadzenia-wykonawcze-do-KSeF-podpisane-Co-znajduje-sie-w-nowych-przepisach-270113-150x100crop.jpg)