-

![Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej]()

Kaspersky Industrial CyberSecurity dla ochrony infrastruktury krytycznej

... życie ludzkie. Kaspersky Industrial CyberSecurity oferuje ujednolicone, całościowe podejście do ochrony IT obiektów przemysłowych, łącząc w jednym pakiecie czołowe technologie, usługi oraz wiedzę ekspercką firmy Kaspersky Lab. Technologie informacyjne oraz systemy automatyzacji procesów mają istotne znaczenie dla działania wszystkich współczesnych ...

-

![Systemy e-płatności a cyberprzestępcy Systemy e-płatności a cyberprzestępcy]()

Systemy e-płatności a cyberprzestępcy

... środowiska internetowego, podobnie jak pobieranie plików i komunikacja za pośrednictwem portali społecznościowych. Oczywistym ... równym stopniu zainteresowane tym, aby wymienione wcześniej informacje pozostały poufne, dlatego stosują własne metody ochrony przed intruzami. Na przykład, podwójne uwierzytelnienie oznacza, że klient posiada dwa hasła: ...

-

![Cyfrową transformację napędzają systemy wielochmurowe [© Worawut - Fotolia.com] Cyfrową transformację napędzają systemy wielochmurowe]()

Cyfrową transformację napędzają systemy wielochmurowe

... 61 proc. ankietowanych obecnie używa tej technologii do ochrony swoich aplikacji. „Ponieważ aplikacje napędzają biznes, firmy kierują się właśnie ich potrzebami przy podejmowaniu decyzji z zakresu IT. Wiele przedsiębiorstw wybiera rozwiązania wielochmurowe” – wyjaśnia Wiśniewski. „Chociaż środowiska oparte na wielu chmurach oferują liczne korzyści ...

-

![Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają? [© ra2 studio - Fotolia.com] Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają?]()

Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają?

... dla wszystkich transakcji z tej samej infrastruktury. Powoduje to, że systemy obserwujące ruch w organizacjach nie zauważają anomalii związanych z nieudanymi logowaniami, a w ... , wynikających m.in. z gromadzenia behawioralnych danych oraz badania środowiska przeglądarki/urządzenia. Większość wdrożeń uwierzytelniania dwuskładnikowego (2FA) polega na ...

-

![Korupcja w Polsce 2008 [© Scanrail - Fotolia.com] Korupcja w Polsce 2008]()

Korupcja w Polsce 2008

... ochrony środowiska, prowadząc do zanieczyszczania wody oraz nadużywania dostępnych źródeł wody, co może stworzyć niebezpieczeństwo dla społecznej spójności, politycznej stabilności oraz regionalnego bezpieczeństwa. W Chinach, dla przykładu, korupcja udaremnia egzekwowanie przepisów dotyczących ochrony środowiska ...

-

![Katastrofy naturalne w Polsce coraz mniej naturalne. Jak działalność człowieka nasila susze, powodzie i upały? [© wygenerowane przez AI] Katastrofy naturalne w Polsce coraz mniej naturalne. Jak działalność człowieka nasila susze, powodzie i upały?]()

Katastrofy naturalne w Polsce coraz mniej naturalne. Jak działalność człowieka nasila susze, powodzie i upały?

... zagospodarowania przestrzeni czy postępującej degradacji środowiska. Analizy przeprowadzone przez Instytut Ochrony Środowiska – Państwowy Instytut Badawczy (IOŚ‑PIB) w ... , lecz także zbiorniki retencyjne, przepusty, śluzy czy systemy odprowadzania wód. Osłabia to skuteczność ochrony przeciwpowodziowej na kolejne sezony, zwiększając ryzyko przyszłych ...

-

![Środowisko pracy: podstawą elastyczność [© Scanrail - Fotolia.com] Środowisko pracy: podstawą elastyczność]()

Środowisko pracy: podstawą elastyczność

... się to z wprowadzeniem technologii bardziej przyjaznych środowisku naturalnemu, jak np.: systemy oświetlenia i chłodzenia oraz przechowywanie danych za pomocą usługi „cloud storage” ... jest tylko jednym z przykładów oszczędzania kosztów podróży i sposobów ochrony środowiska naturalnego. Zidentyfikowanie niezbędnej technologii, dostarczenie stosownych ...

-

![Komunikatory internetowe a bezpieczeństwo danych Komunikatory internetowe a bezpieczeństwo danych]()

Komunikatory internetowe a bezpieczeństwo danych

... czasu" i bardzo rozpraszać. Co ważniejsze jednak, komunikatory zwiększają podatność środowiska informatycznego na zagrożenia - i właśnie na tym problemie koncentrują się analitycy z ... , że mimo ryzyka małe firmy (do 100 stacji roboczych) instalowały systemy ochrony przed zagrożeniami związanymi z komunikatorami internetowymi rzadziej niż duże firmy ...

-

![Zrównoważony rozwój priorytetem branży technologicznej [© pixabay.com] Zrównoważony rozwój priorytetem branży technologicznej]()

Zrównoważony rozwój priorytetem branży technologicznej

... ochrony środowiska, działalności społecznej i ładu korporacyjnego to jeden z priorytetów branży technologicznej w Polsce - wynika z ... chmurowych i powiązanych z nimi ośrodków Data Center leży w 100 proc. odnawialna energia, wydajne systemy chłodzenia, najnowocześniejsze procesy zarządzania i dystrybucji energii. To wszystko powoduje, że chmurowe ...

-

![IBM dla Allegro [© stoupa - Fotolia.com] IBM dla Allegro]()

IBM dla Allegro

... posiada 4 procesory Intel Itanium 2. Maszyny posiadają możliwość rozbudowy pamięci operacyjnej RAM nawet do 56 GB. Ponadto, serwery wyposażone są w zaawansowane systemy ochrony, np.: pamięci - Active Memory, ECC, Chipkill, Memory ProteXion, sloty PCI: Active PCI-X oraz pro-aktywny system zarządzania pracujący w oparciu o Remote Supervisor ...

-

![Energetyka wiatrowa - są oferty pracy [© Scanrail - Fotolia.com] Energetyka wiatrowa - są oferty pracy]()

Energetyka wiatrowa - są oferty pracy

... operatorzy elektrowni wiatrowych, technicy serwisu i utrzymania, managerowie ds. ochrony środowiska a także eksperci ds. rozwoju biznesu związanego z energetyką wiatrową i doradcy inwestycyjni ... pracy infoPraca.pl pochodzą od przedsiębiorców wykonujących podzespoły, systemy telekomunikacyjne i informatyczne, prace transportowe i zaopatrzeniowe oraz ...

-

![Ochrona antywirusowa: ewolucja i metody Ochrona antywirusowa: ewolucja i metody]()

Ochrona antywirusowa: ewolucja i metody

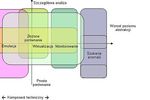

... technologii. Systemy obrony szkodliwego oprogramowania: model Poniższy model wyjaśnia, w jaki sposób działają technologie wykrywania szkodliwego oprogramowania. Każda technologia ochrony ... każde polecenie w wirtualnym środowisku, które stanowi kopię środowiska komputerowego. Umożliwia to rozwiązaniom bezpieczeństwa obserwowanie zachowania programu ...

-

![7 trendów w rozwoju inteligentnych miast [© pixabay.com] 7 trendów w rozwoju inteligentnych miast]()

7 trendów w rozwoju inteligentnych miast

... , m.in. w obszarach bezpieczeństwa publicznego, mobilności miejskiej, czy monitoringu środowiska. Wsparciem mogą okazać się innowacje technologiczne. Czy wpłyną one ... ochrony przeciwpowodziowej, itp. W 2021 roku i kolejnych latach ten trend będzie się nasilał, a podmioty zarówno publiczne, jak i prywatne będą coraz częściej stawiać na systemy ...

-

![PKPP Lewiatan: Czarna Lista Barier 2012 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2012]()

PKPP Lewiatan: Czarna Lista Barier 2012

... Jakość projektów powinny gwarantować przede wszystkim skuteczne i efektywne systemy wyboru projektów oparte o dobrze zaprojektowane kryteria, sprawnie ... BARIERY Z ZAKRESU OCHRONY ŚRODOWISKA Mimo starań PKPP Lewiatan oraz jej firm członkowskich w zakresie znoszenia barier dla przedsiębiorców wynikających z przepisów ochrony środowiska ciągle ich ...

-

![Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji [© alphaspirit - Fotolia.com] Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji]()

Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji

... jednym z ostatnich miejsc w Europie. Choć od dziesięcioleci słyszymy szczytne hasła ochrony środowiska, zaniedbania, do których przyczyniły się praktycznie wszystkie powojenne ... niekorzystnego zjawiska, oba zrzeszenia banków spółdzielczych powołały spółdzielcze systemy ochrony, które gwarantują ich płynność finansową, a wspólne mechanizmy oceny ...

-

![Co Gabinet Cieni BCC rekomenduje rządowi? [© Ivan - Fotolia.com] Co Gabinet Cieni BCC rekomenduje rządowi?]()

Co Gabinet Cieni BCC rekomenduje rządowi?

... . Kontynuacja prac nad reformą systemu ochrony środowiska. System ochrony środowiska w Polsce jest niezwykle zagmatwany i powoduje poważne ... ramach odstraszenia i w czasie agresji potencjalnego przeciwnika. Nawet najlepsze i najbardziej nowoczesne systemy walki SZ RP bez skutecznej obrony przeciwlotniczej i przeciwrakietowej średniego i krótkiego ...

-

![Ewaluacja projektu europejskiego - 3 fazy Ewaluacja projektu europejskiego - 3 fazy]()

Ewaluacja projektu europejskiego - 3 fazy

... ochrony środowiska obejmuje: ocenę aktualnej sytuacji środowiskowej w danym kraju, regionie i sektorze, opis działań w zakresie ochrony środowiska podejmowanych przez władze krajowe, regionalne lub lokalne (w tym ocenę systemu wdrażania tych działań), ocenę zgodności zaproponowanej strategii programu z aktualną sytuacją środowiska ...

-

![Bezpieczeństwo IT: trendy 2012 [© stoupa - Fotolia.com] Bezpieczeństwo IT: trendy 2012]()

Bezpieczeństwo IT: trendy 2012

... środowiska fizyczne oraz wirtualne i ułatwia odzyskiwanie informacji administratorom IT. Nadzór nad informacjami stanie się pozytywnym sloganem Sytuacja Informacje mogą być siłą napędową lub hamującą, w zależności od tego, jak się nimi zarządza. Firmy, które zdołają uzyskać kontrolę nad zagrożeniami i ograniczyć koszty ochrony ... , ich systemy IT ...

-

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej]()

Infrastruktura krytyczna: cyberprzestępcy celują w kolej

... środowiska to temat ... by powiedzieć, że są nieistotne. Zatem na spektrum zasobów wymagających ochrony w większości organizacji należy patrzeć w szerokiej perspektywie, mając świadomość rosnącego ... między innymi systemy śledzenia ruchu pociągów, system poczty elektronicznej organu, systemy mapowania ruchu drogowego. Niedostępne były systemy rezerwacyjne ...

-

![Automatyka przemysłowa na celowniku cyberprzestępców [© Andrey Popov - Fotolia.com ] Automatyka przemysłowa na celowniku cyberprzestępców]()

Automatyka przemysłowa na celowniku cyberprzestępców

... środowiska OT (technologii operacyjnych) i IT to praktyka stosowana już przez 3 na 4 firmy i sposób na skuteczne konkurowanie na cyfrowym rynku oraz efektywne wykorzystywanie danych i możliwość szybkiej reakcji na zachodzące zmiany. Są jednak i minusy - okazuje się, że takie rozwiązanie naraża systemy ... strategię dotyczącą ochrony przed zagrożeniami, ...

-

![Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo? [© Freepik] Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo?]()

Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo?

... rozwiązań bezpieczeństwa, które nas dziś chronią. Coraz więcej rozwiązań w zakresie bezpieczeństwa i ochrony danych ma wiele funkcji opartych na AI. Analiza danych, rozpoznawanie ... technologii AI systemy te mogą na bieżąco monitorować i chronić środowiska IT w czasie rzeczywistym. Eksperci przewidują, że autonomiczne systemy bezpieczeństwa ...

-

![Microsoft Windows Server 2003 niebawem bez wsparcia [© Nmedia - Fotolia.com] Microsoft Windows Server 2003 niebawem bez wsparcia]()

Microsoft Windows Server 2003 niebawem bez wsparcia

... publikowania poprawek, mających na celu zapewnienie maksymalnej ochrony przechowywanych danych firmowych oznacza, że serwery i ... wspieranych systemów mogą eksponować luki w starszych edycjach. Systemy operacyjne nie biorą się z próżni ... J. Hryciuk. Proces trwania migracji danych do nowego środowiska informatycznego jest czasochłonny i zależy przede ...

-

![Infrastruktura krytyczna na celowniku hakerów Infrastruktura krytyczna na celowniku hakerów]()

Infrastruktura krytyczna na celowniku hakerów

... pomocą wiadomości e-mail. Praktycznie we wszystkich atakach zarówno na systemy ICS, jak i środowiska informatyczne przedsiębiorstw zastosowano phishing ukierunkowany (tzw. spear-phishing). Na ... Response Team ― ICS-CERT) w Stanach Zjednoczonych oraz centrum ochrony infrastruktury krajowej (Centre for Protection of National Infrastructure ― CPNI) ...

-

![Czy dbamy o efektywność energetyczną? Czy dbamy o efektywność energetyczną?]()

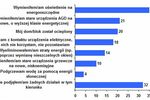

Czy dbamy o efektywność energetyczną?

... energetycznych, takich jak gazowe pompy ciepła, systemy mikrokogeneracji czy też solarne systemy hybrydowe współdziałające z LPG. Polacy dostrzegają korzyści płynące z ich wdrażania. Połowa z nich uważa, że zastosowanie niskoemisyjnych rozwiązań przynosi wymierne korzyści dla ochrony środowiska naturalnego. Natomiast zdaniem 41% z nas pozwoli ...

-

![Panda Antivirus dla Mac Panda Antivirus dla Mac]()

Panda Antivirus dla Mac

... środowiska korporacyjnego przed wszystkimi typami zagrożeń zdolnymi atakować systemy Mac OS, Mac OS X, Windows i Linux. Chroni użytkowników nie tylko przed zagrożeniami stworzonymi specjalnie pod platformę Apple, ale zapobiega również przenoszeniu zagrożeń przez użytkowników Maków na inne systemy ...

-

![Zagrożenia w sektorze publicznym - prognozy na 2022 rok Zagrożenia w sektorze publicznym - prognozy na 2022 rok]()

Zagrożenia w sektorze publicznym - prognozy na 2022 rok

... ochrony lub czujników powietrza. Oznacza to obecność w ich sieciach połączonych systemów OT oraz urządzeń z kategorii IoT, bez względu na to, czy zdają sobie z tego sprawę, czy nie. Rządy powinny więc zrozumieć, że muszą bronić się przed zagrożeniami wymierzonymi w systemy ... zrozumienia przez rząd środowiska technik operacyjnych i konsekwencji ...

-

![3 mity i 2 porady na Światowy Dzień Backupu 3 mity i 2 porady na Światowy Dzień Backupu]()

3 mity i 2 porady na Światowy Dzień Backupu

... mogą zostać ponownie wprowadzone do środowiska produkcyjnego. Mit 2: cyberprzestępcy rzadko atakują kopie ... responsibility model). Oznacza to, że chronią infrastrukturę i systemy, a także zapewniają nieograniczony dostęp do usługi, ... . Używanie starszych metod tworzenia backupu do ochrony nowoczesnych obciążeń, np. w chmurze, grozi powstawaniem ...

-

![Zagrożenia internetowe II kw. 2010 Zagrożenia internetowe II kw. 2010]()

Zagrożenia internetowe II kw. 2010

... systemy operacyjne, które są całkowicie bezpieczne. Obecnie Mac OS X wcale nie jest bezpieczniejszy niż na przykład Windows 7. Z technicznego punktu widzenia bezpieczne działanie systemu Mac OS X również wymaga ochrony ... opisano sposób rozprzestrzeniania się tych exploitów. Po włączeniu do środowiska metasploita exploity te były dodawane (niemal ...

-

![Już nie prosty backup, ale Disaster Recovery? [© momius - Fotolia.com] Już nie prosty backup, ale Disaster Recovery?]()

Już nie prosty backup, ale Disaster Recovery?

... zasilania (20 proc.). Niektóre z firm (12 proc.) wskazały, że padły ofiarą ataku na systemy poprzez ransomware lub inne złośliwe oprogramowanie, co spowodowało nieplanowane przestoje. ... jest najbardziej wydajną strategią mającą na celu zachęcenie przedsiębiorstw do ochrony środowiska w sposób najbardziej wydajny i opłacalny. Andrzej Niziołek, starszy ...

-

![UKE a rynek telekomunikacyjny 2006-2011 UKE a rynek telekomunikacyjny 2006-2011]()

UKE a rynek telekomunikacyjny 2006-2011

... (58%), 35% łącza o przepływności poniżej 144 kbit/s, zaś obsługiwane przez systemy komórkowe zaledwie 3% wszystkich dostępów do sieci Internet. Średnia wartość penetracji ... udziałem samorządowców, wojewodów, urbanistów, konserwatorów zabytków oraz regionalnych dyrekcji ochrony środowiska. Dodatkowo Prezes UKE, przy współpracy z Fundacją Wspomagania ...

-

![Sektor IT: ocena konkurencyjności 2008 Sektor IT: ocena konkurencyjności 2008]()

Sektor IT: ocena konkurencyjności 2008

... i Europie Zachodniej istnieją najskuteczniejsze systemy ochrony własności intelektualnej i walki z cyberprzestępczością, ale obserwuje się także progres w tej dziedzinie w takich krajach, jak Chiny. Badania i rozwój zostaną „uwolnione” dzięki globalizacji i Internetowi. Najlepszymi inkubatorami innowacji będą środowiska (on-line i nie tylko ...

-

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.]()

Panda Labs: rynek zabezpieczeń w 2010r.

... w Windows 7 64-bit, przestępcy będą pracowicie dostosowywać złośliwe oprogramowanie do nowego środowiska. Może to trochę potrwać, ale spodziewamy się powszechnego przejścia na ... wykorzystywanych przez cyberprzestępców. Co za tym idzie, systemy Mac nie stanowią już takiej ochrony przed złCśliwym oprogramowaniem jak wcześniej. Przestępcy mogą ...

-

![Zrównoważone rolnictwo: czy pochodzenie upraw ma znaczenie? [© M.studio - Fotolia.com] Zrównoważone rolnictwo: czy pochodzenie upraw ma znaczenie?]()

Zrównoważone rolnictwo: czy pochodzenie upraw ma znaczenie?

... Światowy Dzień Środowiska uświadamia, z jak wieloma trudnymi wyzwaniami dotyczącymi środowiska mierzy ... ochrony zasobów wodnych na świecie, zaś właściwe nawadnianie wpływa na zdrowotność i smak upraw. Dlatego rolnicy dostarczający składniki do produktów Knorr używają specjalnych urządzeń - tensjometrów - do pomiaru wody w glebie oraz stosują systemy ...

-

![PKPP Lewiatan: Czarna Lista Barier 2015 [© Sergey Nivens - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2015]()

PKPP Lewiatan: Czarna Lista Barier 2015

... technicznych i organizacyjnych, jakim powinny odpowiadać urządzenia i systemy informatyczne służące do przetwarzania danych ... ochrony środowiska wraz z aktami wykonawczym oraz Ustawy o systemie zarządzania emisjami gazów cieplarnianych i innych substancji przedsiębiorcy są zobowiązani do przygotowywania sprawozdań dotyczących wykorzystania środowiska ...

-

![Polska w czołówce krajów przyjaznych cloud computing [© BillionPhotos.com - Fotolia.com] Polska w czołówce krajów przyjaznych cloud computing]()

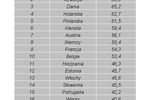

Polska w czołówce krajów przyjaznych cloud computing

... systemy ochrony danych w sposób, który najczęściej ułatwia transgraniczny przepływ danych. Kilka krajów nadal jednak nie przyjęło odpowiednich przepisów dotyczących m.in. ochrony ... badania BSA Global Cloud Computing Scorecard, poddającego analizie środowiska prawne i ramy regulacyjne 24 krajów uwzględnionych w zestawieniu, jest dostarczenie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Cyfrową transformację napędzają systemy wielochmurowe [© Worawut - Fotolia.com] Cyfrową transformację napędzają systemy wielochmurowe](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/Cyfrowa-transformacje-napedzaja-systemy-wielochmurowe-201750-150x100crop.jpg)

![Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają? [© ra2 studio - Fotolia.com] Fintech na celowniku hakerów. Dlaczego tradycyjne metody ochrony nie działają?](https://s3.egospodarka.pl/grafika2/fintech/Fintech-na-celowniku-hakerow-Dlaczego-tradycyjne-metody-ochrony-nie-dzialaja-239266-150x100crop.jpg)

![Korupcja w Polsce 2008 [© Scanrail - Fotolia.com] Korupcja w Polsce 2008](https://s3.egospodarka.pl/grafika/Transparency-Internantional/Korupcja-w-Polsce-2008-apURW9.jpg)

![Katastrofy naturalne w Polsce coraz mniej naturalne. Jak działalność człowieka nasila susze, powodzie i upały? [© wygenerowane przez AI] Katastrofy naturalne w Polsce coraz mniej naturalne. Jak działalność człowieka nasila susze, powodzie i upały?](https://s3.egospodarka.pl/grafika2/susza/Katastrofy-naturalne-w-Polsce-coraz-mniej-naturalne-Jak-dzialalnosc-czlowieka-nasila-susze-powodzie-i-upaly-269808-150x100crop.jpg)

![Środowisko pracy: podstawą elastyczność [© Scanrail - Fotolia.com] Środowisko pracy: podstawą elastyczność](https://s3.egospodarka.pl/grafika/srodowisko-pracy/Srodowisko-pracy-podstawa-elastycznosc-apURW9.jpg)

![Zrównoważony rozwój priorytetem branży technologicznej [© pixabay.com] Zrównoważony rozwój priorytetem branży technologicznej](https://s3.egospodarka.pl/grafika2/odpowiedzialny-biznes/Zrownowazony-rozwoj-priorytetem-branzy-technologicznej-238217-150x100crop.jpg)

![IBM dla Allegro [© stoupa - Fotolia.com] IBM dla Allegro](https://s3.egospodarka.pl/grafika/IBM/IBM-dla-Allegro-MBuPgy.jpg)

![Energetyka wiatrowa - są oferty pracy [© Scanrail - Fotolia.com] Energetyka wiatrowa - są oferty pracy](https://s3.egospodarka.pl/grafika/rynek-pracy/Energetyka-wiatrowa-sa-oferty-pracy-apURW9.jpg)

![7 trendów w rozwoju inteligentnych miast [© pixabay.com] 7 trendów w rozwoju inteligentnych miast](https://s3.egospodarka.pl/grafika2/inteligentne-miasta/7-trendow-w-rozwoju-inteligentnych-miast-236359-150x100crop.jpg)

![PKPP Lewiatan: Czarna Lista Barier 2012 [© Scanrail - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2012](https://s3.egospodarka.pl/grafika/Czarna-Lista-Barier/PKPP-Lewiatan-Czarna-Lista-Barier-2012-apURW9.jpg)

![Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji [© alphaspirit - Fotolia.com] Gabinet Cieni BCC publikuje rekomendacje dla rządu nowej kadencji](https://s3.egospodarka.pl/grafika2/BCC/Gabinet-Cieni-BCC-publikuje-rekomendacje-dla-rzadu-nowej-kadencji-223555-150x100crop.jpg)

![Co Gabinet Cieni BCC rekomenduje rządowi? [© Ivan - Fotolia.com] Co Gabinet Cieni BCC rekomenduje rządowi?](https://s3.egospodarka.pl/grafika2/BCC/Co-Gabinet-Cieni-BCC-rekomenduje-rzadowi-187137-150x100crop.jpg)

![Bezpieczeństwo IT: trendy 2012 [© stoupa - Fotolia.com] Bezpieczeństwo IT: trendy 2012](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-trendy-2012-MBuPgy.jpg)

![Infrastruktura krytyczna: cyberprzestępcy celują w kolej [© pixabay.com] Infrastruktura krytyczna: cyberprzestępcy celują w kolej](https://s3.egospodarka.pl/grafika2/infrastruktura-krytyczna/Infrastruktura-krytyczna-cyberprzestepcy-celuja-w-kolej-241862-150x100crop.jpg)

![Automatyka przemysłowa na celowniku cyberprzestępców [© Andrey Popov - Fotolia.com ] Automatyka przemysłowa na celowniku cyberprzestępców](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Automatyka-przemyslowa-na-celowniku-cyberprzestepcow-207254-150x100crop.jpg)

![Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo? [© Freepik] Jak sztuczna inteligencja wspomaga cyberbezpieczeństwo?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Jak-sztuczna-inteligencja-wspomaga-cyberbezpieczenstwo-262102-150x100crop.jpg)

![Microsoft Windows Server 2003 niebawem bez wsparcia [© Nmedia - Fotolia.com] Microsoft Windows Server 2003 niebawem bez wsparcia](https://s3.egospodarka.pl/grafika2/Windows-Server-2003/Microsoft-Windows-Server-2003-niebawem-bez-wsparcia-152807-150x100crop.jpg)

![Już nie prosty backup, ale Disaster Recovery? [© momius - Fotolia.com] Już nie prosty backup, ale Disaster Recovery?](https://s3.egospodarka.pl/grafika2/ransomware/Juz-nie-prosty-backup-ale-Disaster-Recovery-204143-150x100crop.jpg)

![Panda Labs: rynek zabezpieczeń w 2010r. [© stoupa - Fotolia.com] Panda Labs: rynek zabezpieczeń w 2010r.](https://s3.egospodarka.pl/grafika/Panda-Security/Panda-Labs-rynek-zabezpieczen-w-2010r-MBuPgy.jpg)

![Zrównoważone rolnictwo: czy pochodzenie upraw ma znaczenie? [© M.studio - Fotolia.com] Zrównoważone rolnictwo: czy pochodzenie upraw ma znaczenie?](https://s3.egospodarka.pl/grafika2/zrownowazony-rozwoj/Zrownowazone-rolnictwo-czy-pochodzenie-upraw-ma-znaczenie-176718-150x100crop.jpg)

![PKPP Lewiatan: Czarna Lista Barier 2015 [© Sergey Nivens - Fotolia.com] PKPP Lewiatan: Czarna Lista Barier 2015](https://s3.egospodarka.pl/grafika2/Czarna-Lista-Barier/PKPP-Lewiatan-Czarna-Lista-Barier-2015-167652-150x100crop.jpg)

![Polska w czołówce krajów przyjaznych cloud computing [© BillionPhotos.com - Fotolia.com] Polska w czołówce krajów przyjaznych cloud computing](https://s3.egospodarka.pl/grafika2/cloud-computing/Polska-w-czolowce-krajow-przyjaznych-cloud-computing-203427-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Najwyższe zarobki w Polsce: kto zarabia powyżej 20 tys. zł i jak dołączyć do elity? [© pexels] Najwyższe zarobki w Polsce: kto zarabia powyżej 20 tys. zł i jak dołączyć do elity?](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Najwyzsze-zarobki-w-Polsce-kto-zarabia-powyzej-20-tys-zl-i-jak-dolaczyc-do-elity-270843-150x100crop.jpg)

![Ceny mieszkań rosną wolniej niż zarobki Polaków. Stać nas na większe mieszkania [© pexels] Ceny mieszkań rosną wolniej niż zarobki Polaków. Stać nas na większe mieszkania](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-rosna-wolniej-niz-zarobki-Polakow-Stac-nas-na-wieksze-mieszkania-270848-150x100crop.jpg)

![Etat z decyzji urzędnika. Nowelizacja ustawy o PIP zagraża rynkowi B2B [© wygenerowane przez AI] Etat z decyzji urzędnika. Nowelizacja ustawy o PIP zagraża rynkowi B2B](https://s3.egospodarka.pl/grafika2/ustawa-o-PIP/Etat-z-decyzji-urzednika-Nowelizacja-ustawy-o-PIP-zagraza-rynkowi-B2B-270840-150x100crop.jpg)

![Ile zarabia specjalista ds. administracji? Nowy raport z rynku pracy [© pexels] Ile zarabia specjalista ds. administracji? Nowy raport z rynku pracy](https://s3.egospodarka.pl/grafika2/rynek-pracy/Ile-zarabia-specjalista-ds-administracji-Nowy-raport-z-rynku-pracy-270838-150x100crop.jpg)

![Zadaniowy czas pracy: zalety, wady i przepisy 2026 [© pexels] Zadaniowy czas pracy: zalety, wady i przepisy 2026](https://s3.egospodarka.pl/grafika2/zadaniowy-system-czasu-pracy/Zadaniowy-czas-pracy-zalety-wady-i-przepisy-2026-270837-150x100crop.jpg)

![Przełomowy wyrok SUE w sprawie VAT. Firmy nie muszą czekać na fakturę, aby odliczyć podatek [© wygenerowane przez AI] Przełomowy wyrok SUE w sprawie VAT. Firmy nie muszą czekać na fakturę, aby odliczyć podatek](https://s3.egospodarka.pl/grafika2/odliczenie-podatku-VAT/Przelomowy-wyrok-SUE-w-sprawie-VAT-Firmy-nie-musza-czekac-na-fakture-aby-odliczyc-podatek-270839-150x100crop.jpg)

![Nowe zasady zwolnień lekarskich - praktyczne skutki dla pracowników i firm [© wygenerowane przez AI] Nowe zasady zwolnień lekarskich - praktyczne skutki dla pracowników i firm](https://s3.egospodarka.pl/grafika2/prawo-do-zasilku-chorobowego/Nowe-zasady-zwolnien-lekarskich-praktyczne-skutki-dla-pracownikow-i-firm-270823-150x100crop.jpg)