-

![Co 4. firma doświadczyła kradzieży danych z chmury publicznej [© johndwilliams - Fotolia.com] Co 4. firma doświadczyła kradzieży danych z chmury publicznej]()

Co 4. firma doświadczyła kradzieży danych z chmury publicznej

... publicznej, a tylko 16% twierdzi, że tego nie robi. Najczęściej, w przypadku 61% organizacji, są to dane osobowe klientów. Około 40% respondentów przechowuje w chmurze również dokumentację wewnętrzną, dane kart płatniczych, dane osobowe personelu lub nadane przez rząd identyfikatory. Wreszcie około 30% gromadzi w chmurze własność intelektualną ...

-

![Car sharing i cyberprzestępcy Car sharing i cyberprzestępcy]()

Car sharing i cyberprzestępcy

... że szkodliwi użytkownicy już teraz czerpią korzyści finansowe ze skradzionych kont do aplikacji umożliwiających współdzielenie przejazdów. Lista wykrytych luk w ... wszelkich danych osobowych wprowadzanych przez ofiarę (login, hasło, PIN, adres, dane karty płatniczej itd.). Brak ochrony przed inżynierią wsteczną aplikacji. W efekcie przestępca może ...

-

![Trendy w e-commerce na 2019 rok Trendy w e-commerce na 2019 rok]()

Trendy w e-commerce na 2019 rok

... także poznać zachowania klientów wchodzących na konkretną stronę i wykorzystać te dane, aby zoptymalizować zarówno jej treść, jak i wygodę obsługi. Ta technologia ... . Skanery i kamery rozmieszczone w sklepie rozliczą wszystkie zakupione produkty za pomocą kont użytkowników. Firma Alibaba otworzyła sklep stacjonarny FashionAl, w którym użytkownicy ...

-

![Lato, czyli czas na phishing [© pictoores - Fotolia.com] Lato, czyli czas na phishing]()

Lato, czyli czas na phishing

... użytkownicy się łączą, atakujący może podsłuchiwać ruch sieciowy i kraść nazwy kont, hasła oraz wyświetlać wszelkie załączniki, do których użytkownik uzyskuje dostęp, ... weryfikowany jest podmiot, dla którego certyfikat został wydany. Certyfikaty SSL/TLS chronią dane przesyłane między witryną a przeglądarkami użytkowników końcowych. Można także ...

-

![Co nowego w Gadu-Gadu? Co nowego w Gadu-Gadu?]()

Co nowego w Gadu-Gadu?

... teraz możliwość zarejestrowania konta firmowego, gdzie mogą zamieścić swoje dane teleadresowe i opis działalności. Dotychczas musiały zakładać konta takie same, ... z komunikatora. Weryfikacja numerem telefonu pozwoli pozbyć się skuteczniej fałszywych kont i wyeliminować działania naruszające zasady społeczności GG. Weryfikacja SMS dotyczy wyłącznie ...

-

![Silne hasło i co jeszcze? Cyberhigiena w czasie pracy hybrydowej Silne hasło i co jeszcze? Cyberhigiena w czasie pracy hybrydowej]()

Silne hasło i co jeszcze? Cyberhigiena w czasie pracy hybrydowej

... osób używa jednego hasła lub jego nieznacznie zróżnicowanych wariantów do różnych kont. Gdy np. na końcu zamiast „1” wstawimy „2” ze względu na wymóg aktualizacji, ... operacyjnych telefonów komórkowych pojawiają się okienka z pytaniem „Czy chcesz udostępnić tej aplikacji dane przesyłane w wiadomościach SMS” lub „Czy są to uprawnienia, które chcesz ...

-

![5 zasad cyberbezpieczeństwa [© pixabay.com] 5 zasad cyberbezpieczeństwa]()

5 zasad cyberbezpieczeństwa

... kont i systemów. W minionym roku w Polsce zostało zgłoszonych niemal 35 tys. tego typu ataków, o jedną trzecią więcej niż w 2021 roku – informuje CERT. Chroń swoje dane Dla przestępców cenne są dane ... nie dokonają przelewu. Mogą wyłudzić od nas niezbędne dane, albo zainstalować nam złośliwe oprogramowanie, które pozwoli na śledzenie naszych poczynań ...

-

![BrutePrint, nowe zagrożenie dla telefonów z Androidem [© pixabay.com] BrutePrint, nowe zagrożenie dla telefonów z Androidem]()

BrutePrint, nowe zagrożenie dla telefonów z Androidem

... są wprowadzane do skutku, jakim jest uzyskanie nieautoryzowanego dostępu do kont, systemów lub sieci. Chińskim naukowcom z Tencent Labs i Uniwersytetu Zhejiang udało ... przesyłanych pomiędzy dwoma stronami). Możliwe jest to dzięki temu, że dane biometryczne w szeregowym interfejsie peryferyjnym (SPI) czytników linii papilarnych były nieodpowiednio ...

-

![Social media: słupy z ogłoszeniami o pracę? [© pixabay.com] Social media: słupy z ogłoszeniami o pracę?]()

Social media: słupy z ogłoszeniami o pracę?

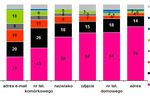

... wykorzystują najczęściej LinkedIna (57 proc). NAJWAŻNIEJSZE JEST DOPASOWANIE STRATEGII DO ODBIORCÓW Powyższe dane wskazują na to, że w przypadku każdej z grup, najpopularniejszym medium pozostaje ... z pracą (35%) Nie ma tam ciekawych ofert pracy (38%) Nie mam kont w social media (22%) Trzy najczęściej wskazywane odpowiedzi. Źródło: badanie Hays ...

-

![Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR? [© pixabay.com] Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?]()

Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?

... prowadziło do fałszywej strony, na której ofiary miały pozostawić swoje dane. Ataków z wykorzystaniem kodów QR jest znacznie więcej. Wiadomości od cyberprzestępców możemy ... z mechanizmami płatności, obserwowania kont na portalach społecznościowych, a nawet wysyłania wcześniej napisanych wiadomości e-mail z kont ofiar. Oznacza to, że cyberprzestępcy ...

-

![Jak reklamy wpływają na dzieci i czy możemy je chronić? [© Photographee.eu- Fotolia.com] Jak reklamy wpływają na dzieci i czy możemy je chronić?]()

Jak reklamy wpływają na dzieci i czy możemy je chronić?

... złośliwe oprogramowanie lub prowadziły do oszustw phishingowych. Co więcej, nawet renomowane firmy mogą nadmiernie wykorzystywać elementy śledzące w reklamach i gromadzić dane wrażliwe dzieci bez zgody ich rodziców. Ochrona przed tymi zagrożeniami wymaga zaawansowanych środków cyberbezpieczeństwa oraz ścisłego nadzoru rodzicielskiego. Narzędzia ...

-

![Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto [© Freepik] Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto]()

Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto

... przestrzeni internetu i telekomunikacji nietrudno napotkać na próby wyłudzenia danych czy pieniędzy z kont bankowych. Kradzieże tożsamości, danych z kart płatniczych, fałszywe linki ... zdarzeń, przypominający domino. Gdy ofiara wprowadzi w złośliwej aplikacji bankowej swoje dane uwierzytelniające, atakujący uzyskuje dostęp do jej konta. Następnie ...

-

![Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców [© Depositphotos_com] Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców]()

Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców

... regularne monitorowanie wszelkich zmian w danych dostawców i klientów – może to pomóc w szybszym wykryciu oszustw. W przypadku wszelkich podejrzeń, należy dokładnie sprawdzić wszystkie dane kontaktowe, by wykluczyć, że są fałszywe. Co zrobić w razie podejrzenia wyłudzenia? Jeśli firma transportowa odkryje, że padła ofiarą wyłudzenia, kluczowe ...

-

![Znajomy padł ofiarą cyberataku? Uważaj, możesz być następny [© Prodeep Ahmeed z Pixabay] Znajomy padł ofiarą cyberataku? Uważaj, możesz być następny]()

Znajomy padł ofiarą cyberataku? Uważaj, możesz być następny

... udawać właściciela i kontaktować się z jego znajomymi, rozsyłać linki do fałszywych stron, wyłudzać dane, a nawet instalować złośliwe oprogramowanie. A wszystko to pod pozorem zwykłej rozmowy ... – zapisanych rozmów, wspólnych wspomnień, prywatnych żartów i ustaleń. Te dane stają się fundamentem dla wysoce spersonalizowanych ataków, które bazują na ...

-

![Sklepy convenience na fali, dyskonty w odwrocie? Nowe trendy zakupowe [© Freepik] Sklepy convenience na fali, dyskonty w odwrocie? Nowe trendy zakupowe]()

Sklepy convenience na fali, dyskonty w odwrocie? Nowe trendy zakupowe

... czy inflacji. Analiza została przeprowadzona przez firmę technologiczną Proxi.cloud i Grupę BLIX, we współpracy z platformą analityczno-badawczą UCE RESEAECH w oparciu o dane z II kwartału br. i analogicznego okresu 2024 roku, z wykluczeniem świąt oraz niedziel niehandlowych. Analiza obejmuje zachowania konsumentów odwiedzających dyskonty spożywcze ...

-

![Nowa rzeczywistość rynku pracy: bez home office i juniorów? [© pexels] Nowa rzeczywistość rynku pracy: bez home office i juniorów?]()

Nowa rzeczywistość rynku pracy: bez home office i juniorów?

... zdalne stanowią dziś jednocyfrowy odsetek wszystkich ogłoszeń. Coraz więcej firm wraca do pracy stacjonarnej i obecności w biurze przynajmniej w wybrane dni tygodnia. Dane rynkowe wskazują, że praca w pełni zdalna była rozwiązaniem dostosowanym do sytuacji nadzwyczajnej, a nie trwałym modelem funkcjonowania organizacji. Firmy ponownie porządkują ...

-

![Anonimowe randki w sieci Anonimowe randki w sieci]()

Anonimowe randki w sieci

... . Badani korzystający z czatów i/lub komunikatorów, kontaktujący się z ludźmi poznanymi on-line, N=510 Internauci nie tylko ukrywają swoje dane personalne, ale korzystając z anonimowości tego medium często podają dane fałszywe. Najczęściej podając swój wiek - co drugi badany przynajmniej raz w tej sprawie skłamał. Wielu użytkownikom zdarzyło ...

-

![Kaspersky Lab: pułapki w Internecie Kaspersky Lab: pułapki w Internecie]()

Kaspersky Lab: pułapki w Internecie

... jeżeli klikniesz odsyłacz i wprowadzisz wymagane informacje, cyberprzestępcy będą mogli przechwycić Twoje dane i wykorzystać je do własnych celów. Aby zapobiegać próbom ataków ... spora liczba wiadomości phishingowych jest wysyłana po to, aby przechwycić dane dotyczące kont w systemach płatności online, takich jak PayPal, lub na portalach aukcyjnych ...

-

![Budżetowanie projektów - rodzaje i cechy Budżetowanie projektów - rodzaje i cechy]()

Budżetowanie projektów - rodzaje i cechy

... pozytywnie oddziałuje na zaangażowanie (szczególnie osób odpowiedzialnych za projekt), tj. zachęca do lepszej i bardziej efektywnej pracy; ułatwia kontrolę realizacji planów – dane zawarte w budżecie projektu stanowią odpowiednią bazę informacyjną do jego monitoringu, pozwalają wskazać na ew. nieprawidłowości (odchylenia od budżetu), a tym samym ...

-

![Ochrona sprzętu elektronicznego [© stoupa - Fotolia.com] Ochrona sprzętu elektronicznego]()

Ochrona sprzętu elektronicznego

... prostych środków ostrożności, aby zapewnić ochronę im samym i ich urządzeniom nie tylko w okresie świątecznym, ale także w całym 2012 r. 1. Chroń swoje dane. W przeprowadzonym niedawno globalnym badaniu użytkownicy, którzy korzystają z Internetu w domu, oszacowali wartość swoich zasobów cyfrowych (takich, jak zdjęcia, informacje kontaktowe i pliki ...

-

![Europejczycy a urządzenia mobilne [© Kurhan - Fotolia.com] Europejczycy a urządzenia mobilne]()

Europejczycy a urządzenia mobilne

... innych poufnych danych, takich jak korespondencja zawodowa lub dokumenty), hasła do kont online bądź wyciągi bankowe. Wyniki badania pokazują również, że utrata urządzenia — dość ... zarobku lub okazji do kradzieży osobistych informacji. W przypadku utraty urządzenia dane mogą dostać się w niepowołane ręce. Aby uchronić swoją cyfrową prywatność ...

-

![Facebook przytłacza informacjami [© Arpad Nagy-Bagoly - Fotolia.com] Facebook przytłacza informacjami]()

Facebook przytłacza informacjami

... najważniejsze obszary: demografia, intencje i zainteresowania. Wcześniej Facebook mógł kupować dane o intencjach od zewnętrznych dostawców, z pominięciem Google. Jednak, gdy Google ... handlowych w Polsce. W czasach reklamy audience najbardziej istotne będą same dane z iBeacons - reklamodawca będzie wiedział, że w sklepie oglądam konkretny produkt, a ...

-

![Bezpieczne surfowanie w Internecie [© goodluz - Fotolia.com] Bezpieczne surfowanie w Internecie]()

Bezpieczne surfowanie w Internecie

... adresu e-mail należy zwrócić uwagę na rzetelność firmy, której udostępniamy swoje dane. W przeciwnym razie możemy narazić się na otrzymywanie niechcianego spamu. Wskazówka 2 – Kupuj tylko ... . Co jakiś czas powinniśmy również zmieniać hasła. Dodatkowo do różnych kont powinniśmy używać różnych haseł – stosowanie jednego hasła do wszystkich serwisów ...

-

![Przetargi - raport VI 2014 [© blas - Fotolia.com] Przetargi - raport VI 2014]()

Przetargi - raport VI 2014

... zaczyna spowalniać? Jak podał Główny Urząd Statystyczny, produkcja przemysłowa wzrosła w czerwcu 2014 roku o 1,7 proc. w relacji rocznej (względem czerwca 2013 roku). Dane te świadczą o zadyszce przemysłu, bowiem jeszcze miesiąc wcześniej, w maju, dynamika wynosiła 4,4 procent. Przemysł zaczyna więc spowalniać. Spowalnia nawet budownictwo, które ...

-

![Świat: wydarzenia tygodnia 41/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 41/2014]()

Świat: wydarzenia tygodnia 41/2014

... lub ataków złośliwego oprogramowania na komputery poszczególnych użytkowników. Kradzież danych do kont poczty elektronicznej nie jest specjalnie niebezpieczna w kontekście samego dostępu do poczty, a ... po zainfekowaniu użytkownika niewiele stoi na przeszkodzie, by pozyskać np. dane jego systemu bankowego. Czarna seria Warto zaznaczyć przy tym, że ...

-

![Branża turystyczna: upadłości już nie przerażają [© S.H.exclusiv - Fotolia.com] Branża turystyczna: upadłości już nie przerażają]()

Branża turystyczna: upadłości już nie przerażają

... turystycznej są coraz lepsze, na co wskazują ostatnie dane z Raportu BIG, warto mimo wszystko upewnić się czy dane biuro nie zostało wpisane do Rejestru Dłużników ... co zachęca do skorzystania z nich kolejną grupę turystów. Stąd, aby dowiedzieć się czy dane biuro nie boryka się z problemami finansowymi, wystarczy pobrać w BIG InfoMonitor Raport o ...

-

![Promocja w internecie: lepszy Twitter czy Facebook? [© zakokor - Fotolia.com] Promocja w internecie: lepszy Twitter czy Facebook?]()

Promocja w internecie: lepszy Twitter czy Facebook?

... , to nie ma się co spierać - Facebook zdecydowanie przegania konkurencję. Dane Gemiusa dowodzą, że obecnie rzesza polskich użytkowników portalu Marka Zuckerberga ... skupić się na zaletach oferowanych przez oba serwisy. O badaniu Megapanel PBI/Gemius Dane pochodzą z ogólnopolskiego badania internetu Megapanel PBI/Gemius, realizowanego w sposób ciągły ...

-

![Skuteczny marketing SMS. 5 porad dla biznesu Skuteczny marketing SMS. 5 porad dla biznesu]()

Skuteczny marketing SMS. 5 porad dla biznesu

... prosty sposób zaimplementować na stronie www. Następnie w panelu należy określić, jakie dane chcesz zebrać od odwiedzających twój serwis. Oczywiście najważniejszy jest numer telefonu ... osiągać większą efektywność niż wysyłanie wszystkim tego samego komunikatu. Zbierając dane od użytkowników, warto zapytać ich o imię. Dzięki temu będzie można ...

-

![Pracownicy a ochrona danych osobowych [© gangiskhan - Fotolia.com] Pracownicy a ochrona danych osobowych]()

Pracownicy a ochrona danych osobowych

... m.in. pracownicy oraz podmioty, które współpracują z firmą, przetwarzając w jej imieniu dane osobowe. Jak wygląda bezpieczeństwo danych? Z badania zrealizowanego przez Fundację ... do stosowania zasad bezpieczeństwa: Hasła do komputerów, kont czy poczty, na których przechowywane są dane osobowe powinny być szczególnie chronione. Nie chodzi tu tylko ...

-

![Świat: wydarzenia tygodnia 1/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 1/2018]()

Świat: wydarzenia tygodnia 1/2018

... inflacji w USA. Dolar słaby, złoty na kilkuletnich maksimach. W centrum uwagi dziś dane z amerykańskiego rynku pracy. Pod lupą szczególnie dynamika wynagrodzeń. Ostatnie świetne odczyty z ... pkt, a 1 tys. pkt przebył najszybciej w historii. Rynek nadal interpretuje dobre dane jako potwierdzenie trwania silnego boomu gospodarczego, a nie jako przestrogę ...

-

![Zmiany w emeryturach dotykają nie tylko emerytów [© Robert Kneschke - Fotolia.com] Zmiany w emeryturach dotykają nie tylko emerytów]()

Zmiany w emeryturach dotykają nie tylko emerytów

... i podejmowaną przez nich decyzją o kontynuacji zatrudnienia. Kłopoty mogą jednak dopiero nadejść - dane ZUS potwierdzają, że w tym roku na przejście na emeryturę częściej ... Maciej Witucki Prezes Zarządu Work Service S.A. Problemy dopiero nadejdą? Pierwsze dane za 2018 rok mogą sugerować zmianę dotychczasowych trendów. W rozmowie z Polską Agencją ...

-

![Czy RODO nadąży za sztuczną inteligencją? [© trahko - Fotolia.com ] Czy RODO nadąży za sztuczną inteligencją?]()

Czy RODO nadąży za sztuczną inteligencją?

... , zarówno technologia jak i lokalizacja nie mają większego znaczenia. Jeżeli organizacja przetwarza dane obywateli Unii Europejskiej musi stosować zapisy RODO. Ochrona danych Na ... AI uzna żądanie użytkownika za sprzeczne ze zdrowym rozsądkiem i zdecyduje zachować dane, bądź będzie chciał je wykorzystywać w celu dalszego rozwoju możliwości systemu ...

-

![Przez cyfrowy bałagan firmowe pliki mają nawet ekspracownicy [© trekandphoto - Fotolia.com] Przez cyfrowy bałagan firmowe pliki mają nawet ekspracownicy]()

Przez cyfrowy bałagan firmowe pliki mają nawet ekspracownicy

... dokumentów przechowywanych online. Sytuacja ta jest niepokojąca, ponieważ tego rodzaju zasoby obejmują własność intelektualną, tajemnice handlowe i inne chronione lub poufne dane, które pozostawione bez kontroli mogą zostać wykorzystane do własnych celów przez cyberprzestępców lub konkurencję. Spośród respondentów zbadanych przez Kaspersky Lab ...

-

![Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym? [© pixabay.com] Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym?]()

Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym?

... nie zawsze spowodowało to wprowadzenie dodatkowych zabezpieczeń (jak np. wieloetapowe uwierzytelnianie czy szyfrowanie dysków w laptopach) – mówi Adam Kuich z Aon Polska. Dane CyQu pokazują, że organizacje o różnych poziomach przychodów, z różnych branż i regionów osiągają wyniki poniżej normy, jeśli chodzi o zarządzanie ryzykiem cyber. Jak ...

-

![Ile kryzysów potrzeba do skrócenia łańcuchów dostaw? [© pixabay.com] Ile kryzysów potrzeba do skrócenia łańcuchów dostaw?]()

Ile kryzysów potrzeba do skrócenia łańcuchów dostaw?

... europejskie firmy chciały się przenosić, to gdzie? Polska ma jedne z najniższych godzinowych kosztów pracy w sektorze transportu i gospodarki magazynowej w Unii Europejskiej. Dane Eurostatu opublikowane pod koniec marca br. wskazują, że w 2021 r. średni koszt pracy w sektorze transportowym i magazynowym w Polsce wyniósł 9,4 euro, podczas gdy ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Co 4. firma doświadczyła kradzieży danych z chmury publicznej [© johndwilliams - Fotolia.com] Co 4. firma doświadczyła kradzieży danych z chmury publicznej](https://s3.egospodarka.pl/grafika2/cloud-computing/Co-4-firma-doswiadczyla-kradziezy-danych-z-chmury-publicznej-205174-150x100crop.jpg)

![Lato, czyli czas na phishing [© pictoores - Fotolia.com] Lato, czyli czas na phishing](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Lato-czyli-czas-na-phishing-221516-150x100crop.jpg)

![5 zasad cyberbezpieczeństwa [© pixabay.com] 5 zasad cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/5-zasad-cyberbezpieczenstwa-251318-150x100crop.jpg)

![BrutePrint, nowe zagrożenie dla telefonów z Androidem [© pixabay.com] BrutePrint, nowe zagrożenie dla telefonów z Androidem](https://s3.egospodarka.pl/grafika2/BrutePrint/BrutePrint-nowe-zagrozenie-dla-telefonow-z-Androidem-252691-150x100crop.jpg)

![Social media: słupy z ogłoszeniami o pracę? [© pixabay.com] Social media: słupy z ogłoszeniami o pracę?](https://s3.egospodarka.pl/grafika2/media-spolecznosciowe/Social-media-slupy-z-ogloszeniami-o-prace-254487-150x100crop.jpg)

![Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR? [© pixabay.com] Quishing. Co trzeba wiedzieć o atakach phishingowych przy użyciu kodów QR?](https://s3.egospodarka.pl/grafika2/quishing/Quishing-Co-trzeba-wiedziec-o-atakach-phishingowych-przy-uzyciu-kodow-QR-255781-150x100crop.jpg)

![Jak reklamy wpływają na dzieci i czy możemy je chronić? [© Photographee.eu- Fotolia.com] Jak reklamy wpływają na dzieci i czy możemy je chronić?](https://s3.egospodarka.pl/grafika2/reklama/Jak-reklamy-wplywaja-na-dzieci-i-czy-mozemy-je-chronic-259970-150x100crop.jpg)

![Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto [© Freepik] Niespodziewany SMS? Oszuści mogą wyczyścić Twoje konto](https://s3.egospodarka.pl/grafika2/SMS/Niespodziewany-SMS-Oszusci-moga-wyczyscic-Twoje-konto-262073-150x100crop.jpg)

![Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców [© Depositphotos_com] Uwaga na fraud email. Branża transportowa na celowniku cyberprzestępców](https://s3.egospodarka.pl/grafika2/falszywe-e-maile/Uwaga-na-fraud-email-Branza-transportowa-na-celowniku-cyberprzestepcow-263294-150x100crop.jpg)

![Znajomy padł ofiarą cyberataku? Uważaj, możesz być następny [© Prodeep Ahmeed z Pixabay] Znajomy padł ofiarą cyberataku? Uważaj, możesz być następny](https://s3.egospodarka.pl/grafika2/cyberataki/Znajomy-padl-ofiara-cyberataku-Uwazaj-mozesz-byc-nastepny-266143-150x100crop.jpg)

![Sklepy convenience na fali, dyskonty w odwrocie? Nowe trendy zakupowe [© Freepik] Sklepy convenience na fali, dyskonty w odwrocie? Nowe trendy zakupowe](https://s3.egospodarka.pl/grafika2/handel-detaliczny/Sklepy-convenience-na-fali-dyskonty-w-odwrocie-Nowe-trendy-zakupowe-267878-150x100crop.jpg)

![Nowa rzeczywistość rynku pracy: bez home office i juniorów? [© pexels] Nowa rzeczywistość rynku pracy: bez home office i juniorów?](https://s3.egospodarka.pl/grafika2/praca-zdalna/Nowa-rzeczywistosc-rynku-pracy-bez-home-office-i-juniorow-270631-150x100crop.jpg)

![Ochrona sprzętu elektronicznego [© stoupa - Fotolia.com] Ochrona sprzętu elektronicznego](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Ochrona-sprzetu-elektronicznego-MBuPgy.jpg)

![Europejczycy a urządzenia mobilne [© Kurhan - Fotolia.com] Europejczycy a urządzenia mobilne](https://s3.egospodarka.pl/grafika2/Symantec/Europejczycy-a-urzadzenia-mobilne-115770-150x100crop.jpg)

![Facebook przytłacza informacjami [© Arpad Nagy-Bagoly - Fotolia.com] Facebook przytłacza informacjami](https://s3.egospodarka.pl/grafika2/Facebook/Facebook-przytlacza-informacjami-130801-150x100crop.jpg)

![Bezpieczne surfowanie w Internecie [© goodluz - Fotolia.com] Bezpieczne surfowanie w Internecie](https://s3.egospodarka.pl/grafika2/Dzien-Bezpiecznego-Internetu/Bezpieczne-surfowanie-w-Internecie-131907-150x100crop.jpg)

![Przetargi - raport VI 2014 [© blas - Fotolia.com] Przetargi - raport VI 2014](https://s3.egospodarka.pl/grafika2/przetargi/Przetargi-raport-VI-2014-141012-150x100crop.jpg)

![Świat: wydarzenia tygodnia 41/2014 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 41/2014](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-41-2014-12AyHS.jpg)

![Branża turystyczna: upadłości już nie przerażają [© S.H.exclusiv - Fotolia.com] Branża turystyczna: upadłości już nie przerażają](https://s3.egospodarka.pl/grafika2/branza-turystyczna/Branza-turystyczna-upadlosci-juz-nie-przerazaja-145072-150x100crop.jpg)

![Promocja w internecie: lepszy Twitter czy Facebook? [© zakokor - Fotolia.com] Promocja w internecie: lepszy Twitter czy Facebook?](https://s3.egospodarka.pl/grafika2/Twitter/Promocja-w-internecie-lepszy-Twitter-czy-Facebook-165554-150x100crop.jpg)

![Pracownicy a ochrona danych osobowych [© gangiskhan - Fotolia.com] Pracownicy a ochrona danych osobowych](https://s3.egospodarka.pl/grafika2/ochrona-danych-osobowych/Pracownicy-a-ochrona-danych-osobowych-199775-150x100crop.jpg)

![Świat: wydarzenia tygodnia 1/2018 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 1/2018](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-1-2018-12AyHS.jpg)

![Zmiany w emeryturach dotykają nie tylko emerytów [© Robert Kneschke - Fotolia.com] Zmiany w emeryturach dotykają nie tylko emerytów](https://s3.egospodarka.pl/grafika2/system-emerytalny/Zmiany-w-emeryturach-dotykaja-nie-tylko-emerytow-204696-150x100crop.jpg)

![Czy RODO nadąży za sztuczną inteligencją? [© trahko - Fotolia.com ] Czy RODO nadąży za sztuczną inteligencją?](https://s3.egospodarka.pl/grafika2/RODO/Czy-RODO-nadazy-za-sztuczna-inteligencja-207435-150x100crop.jpg)

![Przez cyfrowy bałagan firmowe pliki mają nawet ekspracownicy [© trekandphoto - Fotolia.com] Przez cyfrowy bałagan firmowe pliki mają nawet ekspracownicy](https://s3.egospodarka.pl/grafika2/ochrona-danych/Przez-cyfrowy-balagan-firmowe-pliki-maja-nawet-ekspracownicy-218656-150x100crop.jpg)

![Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym? [© pixabay.com] Aon: dlaczego kuleje zarządzanie ryzykiem cybernetycznym?](https://s3.egospodarka.pl/grafika2/zarzadzanie-ryzykiem-w-przedsiebiorstwie/Aon-dlaczego-kuleje-zarzadzanie-ryzykiem-cybernetycznym-237906-150x100crop.jpg)

![Ile kryzysów potrzeba do skrócenia łańcuchów dostaw? [© pixabay.com] Ile kryzysów potrzeba do skrócenia łańcuchów dostaw?](https://s3.egospodarka.pl/grafika2/lancuch-dostaw/Ile-kryzysow-potrzeba-do-skrocenia-lancuchow-dostaw-244830-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Leasing w 2025 roku: stabilny wzrost i boom na auta elektryczne [© pexels] Leasing w 2025 roku: stabilny wzrost i boom na auta elektryczne](https://s3.egospodarka.pl/grafika2/leasing/Leasing-w-2025-roku-stabilny-wzrost-i-boom-na-auta-elektryczne-270728-150x100crop.jpg)

![AI zabierze Ci pracę? Sprawdź, jak się przygotować na zawodową rewolucję [© wygenerowane przez AI] AI zabierze Ci pracę? Sprawdź, jak się przygotować na zawodową rewolucję](https://s3.egospodarka.pl/grafika2/przekwalifikowanie-zawodowe/AI-zabierze-Ci-prace-Sprawdz-jak-sie-przygotowac-na-zawodowa-rewolucje-270668-150x100crop.jpg)

![Kupno auta to dopiero początek. Przewodnik po formalnościach, terminach i karach za ich niedopełnienie [© wygenerowane przez AI] Kupno auta to dopiero początek. Przewodnik po formalnościach, terminach i karach za ich niedopełnienie](https://s3.egospodarka.pl/grafika2/kupno-samochodu/Kupno-auta-to-dopiero-poczatek-Przewodnik-po-formalnosciach-terminach-i-karach-za-ich-niedopelnienie-270667-150x100crop.jpg)

![Pęknięta rura: zagrożenie dla nieruchomości, zdrowia i budżetu [© pixabay] Pęknięta rura: zagrożenie dla nieruchomości, zdrowia i budżetu](https://s3.egospodarka.pl/grafika2/awaria-rur/Peknieta-rura-zagrozenie-dla-nieruchomosci-zdrowia-i-budzetu-270708-150x100crop.jpg)

![Praca w IT: gdzie spada popyt, a gdzie rosną wynagrodzenia [© pexels] Praca w IT: gdzie spada popyt, a gdzie rosną wynagrodzenia](https://s3.egospodarka.pl/grafika2/rynek-pracy/Praca-w-IT-gdzie-spada-popyt-a-gdzie-rosna-wynagrodzenia-270707-150x100crop.jpg)