-

![Ewolucja złośliwego oprogramowania 2007 Ewolucja złośliwego oprogramowania 2007]()

Ewolucja złośliwego oprogramowania 2007

... wątpienia za wieloma atakami DoS przeprowadzonymi w 2007 roku stała konkurencja ich ofiar. Zaledwie cztery lata temu ataki DoS wykorzystywane były wyłącznie przez ... lat firma Kaspersky Lab oferowała opcję wykrywania potencjalnie niechcianych programów. Jednak dane takie nie były uwzględniane w raportach firmy. Częściowo było to spowodowane niewielką ...

-

![Botnet Flashfake infekuje Mac OS X Botnet Flashfake infekuje Mac OS X]()

Botnet Flashfake infekuje Mac OS X

... narzędzie usuwające szkodliwy program FlashFake z zarażonych Maków. W celu zainfekowania komputerów ofiar stojący za botnetem cyberprzestępcy instalowali trojana Flashfake, który przeniknął ... oprogramowanie – potrafiące kraść poufne informacje, takie jak hasła czy dane dotyczące kart kredytowych – i zainstalować je na zainfekowanych maszynach. ...

-

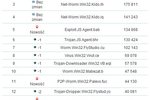

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

... wielofunkcyjne trojany, które kradną dane z telefonów (kontakty, adresy e-mail, numery telefonu itd.) i potrafią pobierać dodatkowe moduły z serwerów utrzymywanych przez szkodliwych użytkowników. Jedną czwartą szkodliwego oprogramowania dla Androida stanowiły trojany SMS. Szkodniki te kradną pieniądze z kont ofiar i – niepostrzeżenie dla nich ...

-

![Miniduke atakuje w zmienionej formie Miniduke atakuje w zmienionej formie]()

Miniduke atakuje w zmienionej formie

... interesującą cechą nowego zagrożenia jest sposób, w jaki przechowywane są skradzione dane. Każdy plik przesyłany do serwera kontrolowanego przez cyberprzestępców jest dzielony na ... w internecie w celu gromadzenia wszelkich informacji, które mogłyby doprowadzić do kolejnych ofiar. W tym celu serwer C&C został wyposażony w szereg ogólnie dostępnych ...

-

![Kaspersky Lab zdemaskował ugrupowanie Poseidon Kaspersky Lab zdemaskował ugrupowanie Poseidon]()

Kaspersky Lab zdemaskował ugrupowanie Poseidon

... Zjednoczone, Francja, Kazachstan, Zjednoczone Emiraty Arabskie, Indie, Rosja. Jednak w rozkładzie ofiar dominuje Brazylia, gdzie wiele spośród nich posiada spółki typu joint venture ... które automatycznie i agresywnie gromadzi szeroką gamę informacji, w tym dane uwierzytelniające, grupowe polityki zarządzania, a nawet dzienniki systemu w celu ...

-

![Zagrożenia internetowe w 2017 roku wg Kaspersky Lab [© DREIDREIEINS Foto - Fotolia.com] Zagrożenia internetowe w 2017 roku wg Kaspersky Lab]()

Zagrożenia internetowe w 2017 roku wg Kaspersky Lab

... ofiary. Łatwo się domyślić, że zastosowanie takiego rozwiązania uniemożliwiło wykrycie innych ofiar w oparciu o oznaki infekcji bez zastosowania dodatkowych metod, np. reguł ... hakerów pełniących rolę samozwańczych stróżów prawa, którzy wykradają i udostępniają dane rzekomo w imię dobra ogółu. Wzrastająca podatność na cybersabotaż. Ponieważ systemy ...

-

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

... plików, została rozszerzona o kilka nowych funkcji: wirusy potrafią teraz kraść dane i, co ważniejsze, mogą rozprzestrzeniać się za pośrednictwem nośników wymiennych, dzięki ... względu na łatwość tworzenia szkodliwych programów atakujących gry, liczba potencjalnych ofiar jest ogromna, a rynek szkodliwego oprogramowania atakującego gry jest nasycony. ...

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... liczby różnych adresów (często zwanych "centrami kontroli"), pod którymi przechowywane są dane szkodliwych użytkowników i z których wysyłane są polecenia maszynom zombie, ZeuS jest z ... wykorzystać ten dodatkowy czas, jaki uzyskał, aby wyciągnąć środki z kont ofiar przy użyciu skradzionych danych, w czasie gdy ofiary próbowałyby przywrócić swoje ...

-

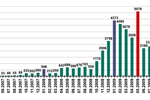

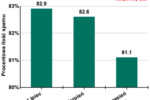

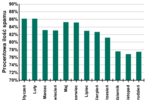

![Crimeware a sektor finansowy Crimeware a sektor finansowy]()

Crimeware a sektor finansowy

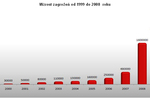

... klientów banków i innych organizacji finansowych w ciągu minionych kilku lat. Zaprezentowane dane pokazują wykładniczy wzrost liczby finansowych szkodliwych programów - od momentu, gdy ... o której godzinie i gdzie miał miejsce atak, kto go przeprowadzili, ile było ofiar, jak wielu użytkowników miało ochronę itd. Jakie korzyści zyskują organizacje ...

-

![Kaspersky Lab: szkodliwe programy VI 2010 Kaspersky Lab: szkodliwe programy VI 2010]()

Kaspersky Lab: szkodliwe programy VI 2010

... plików oraz nadaje im chwytliwe nazwy, przyciągając w ten sposób uwagę potencjalnych ofiar. Do innych sposobów powielania Worm.Win32.Palevo.fuc można zaliczyć ... szkodliwe narzędzie pakujące. Szkodliwe programy w Internecie Drugie zestawienie Top20 przedstawia dane wygenerowane przez moduł ochrona WWW, odzwierciedlające krajobraz zagrożeń online. ...

-

![Ewolucja spamu VII-IX 2010 Ewolucja spamu VII-IX 2010]()

Ewolucja spamu VII-IX 2010

... celu kradzieży poufnych danych użytkownika i pobierania innych szkodliwych programów na komputery ofiar. Uzyskiwane w ten sposób informacje są następnie sprzedawane na czarnym rynku. ... na której jest proszony o podanie swoich danych logowania. Wprowadzane dane są następnie przesyłane cyberprzestępcom. Technologię tę odróżnia od tradycyjnych technik ...

-

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012]()

Ewolucja złośliwego oprogramowania 2012

... programu użytkownicy byli proszeni o podanie swojego adresu e-mail i numeru telefonu w celu zarejestrowania aplikacji. Następnie szkodnik wysyłał dane i kontakty z książki telefonicznej do zdalnego serwera bez wiedzy ofiar. Na każdy numer ze skradzionej książki telefonicznej przychodził następnie spam SMS nakłaniający odbiorcę do pobrania aplikacji ...

-

![Seniorzy na celowniku hakerów. Jak dbać o cyberbezpieczeństwo? [© pixabay.com] Seniorzy na celowniku hakerów. Jak dbać o cyberbezpieczeństwo?]()

Seniorzy na celowniku hakerów. Jak dbać o cyberbezpieczeństwo?

... chce wzbudzić u ofiar poczucie pilności, prosząc o jak najszybszą reakcję zanim „nagroda przepadnie”. Aby ją otrzymać nieświadomy użytkownik musi przekazać swoje dane osobowe lub ... zdjęcia z mediów społecznościowych, aby odpowiednim wyglądem wzbudzić zainteresowanie swoich ofiar. Z czasem, gdy oszuści poczują się pewnie, zaczynają prosić o pieniądze ...

-

![Ewolucja spamu 2010 Ewolucja spamu 2010]()

Ewolucja spamu 2010

... , ponieważ również wymagają informacji dotyczących karty kredytowej. Dzięki temu cyberprzestępcy mogą upiec dwie pieczenie na jednym ogniu: zdobyć dane dotyczące kont oraz dane finansowe swoich ofiar. Popularnym celem ataków phishingowych była również gra online World of Warcraft. Oszustów interesowały zarówno postacie z zaawansowanego poziomu ...

-

![ZeuS-in-the-Mobile coraz groźniejszy ZeuS-in-the-Mobile coraz groźniejszy]()

ZeuS-in-the-Mobile coraz groźniejszy

... instytucji finansowej i modyfikuje tę stronę w przeglądarce w ten sposób, że wprowadzone dane osobiste służące do autoryzacji nie są wysyłane do banku, ale ... bankowością online, a także wykorzystują trojana ZitMo do infekowania telefonów swoich ofiar, w końcu pokonali także ostatnią barierę systemów zabezpieczających transakcje internetowe - kody ...

-

![Trend Micro Custom Defense chroni przed atakami APT [© Andrea Danti - Fotolia.com] Trend Micro Custom Defense chroni przed atakami APT]()

Trend Micro Custom Defense chroni przed atakami APT

... lub instytucji. Dane o namierzonej komunikacji command and control zebrane przez zespół TrendLabs™ podają liczbę ponad 1500 aktywnych stron C&C przy liczbie ofiar wahającej się od 1 do ... Warto zauważyć, że dwie trzecie z tych stron miało trzy lub mniej aktywnych ofiar. Ponad 25 procent stron istniało jeden dzień lub krócej, ponad 50 procent cztery ...

-

![Kaspersky Internet Security multi-device i Anti-Virus 2014 Kaspersky Internet Security multi-device i Anti-Virus 2014]()

Kaspersky Internet Security multi-device i Anti-Virus 2014

... dane uwierzytelniające transakcje bankowości online oraz inne krytyczne dane finansowe. Jednak Kaspersky Security Network monitoruje tylko część klientów firmy Kaspersky Lab (gromadzi dane ... czy usługami płatności. Niestety, nawet po zidentyfikowaniu oszustwa 41% ofiar nie zdołało odzyskać swoich pieniędzy. Aby przełożyć ten odsetek na konkretne ...

-

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013]()

Ewolucja złośliwego oprogramowania 2013

... , które były wysyłane w załącznikach e-mail, w celu przeprowadzenia ataku. Teraz do tego arsenału zostały dodane pliki z rozszerzeniem APK, szpiegując dane osobowe na urządzeniach mobilnych ofiar i umożliwiając ich namierzenie. Słabości w Androidzie. Mówiąc krótko, widzieliśmy exploity biorące sobie za cel Androida z trzech powodów. By obejść ...

-

![Jakie pułapki zastawiają cyberprzestępcy? [© JumalaSika ltd - Fotolia.com] Jakie pułapki zastawiają cyberprzestępcy?]()

Jakie pułapki zastawiają cyberprzestępcy?

... a nawet YouTube. Spam Spam jest jednym z najpopularniejszych sposobów zwabiania ofiar do szkodliwych zasobów. Obejmuje on wiadomości wysyłane za pośrednictwem ... popularną metodą nielegalnego zarabiania pieniędzy jest zbieranie i sprzedaż poufnych danych użytkowników. Dane kontaktowe i osobiste stanowią towary zbywalne, które mogą zostać sprzedane na ...

-

![Uwaga na hotelowe tablety Uwaga na hotelowe tablety]()

Uwaga na hotelowe tablety

... . Co więcej, mógłby zrobić to z ogromną łatwością, ponieważ posiadałby wszelkiego rodzaju dane dotyczące ofiar, w tym tytuły filmów pornograficznych oglądanych w określonym dniu i o określonej godzinie. A biorąc pod uwagę to, że niektóre z potencjalnych ofiar to osoby publiczne pracujące dla rządu, taki szantaż miałby spore szanse powodzenia ...

-

![Aplikacje randkowe poważnie zagrożone Aplikacje randkowe poważnie zagrożone]()

Aplikacje randkowe poważnie zagrożone

... dane umożliwiające uwierzytelnienie użytkownika na swoich serwerach. Jednak z badania wynika, że tokeny są często przechowywane lub wykorzystywane w niezabezpieczony sposób, a tym samym można je łatwo ukraść. W efekcie intruzi mogą uzyskać tymczasowy dostęp do kont ofiar ... z łatwością odnaleźć prawdziwe konta ofiar na takich portalach jak Facebook czy ...

-

![Najpopularniejsze cyberzagrożenia 2017 roku [© arrow - Fotolia.com] Najpopularniejsze cyberzagrożenia 2017 roku]()

Najpopularniejsze cyberzagrożenia 2017 roku

... analizą zagrożeń. Dzięki interwencji ekspertów z ESET w tym roku udało się unieszkodliwić m.in. 13 aplikacji kradnących dane logowania do Instagrama, szyfrujące dane na urządzeniach swoich ofiar (DoubleLocker), czy kradnące dane logowania do bankowości mobilnej. Phishing/spoofing Ciekawość to pierwszy stopień do piekła. To powiedzenie sprawdza się ...

-

![Scam telefoniczny - jak go powstrzymać? Scam telefoniczny - jak go powstrzymać?]()

Scam telefoniczny - jak go powstrzymać?

... to zrobić. W praktyce prawdopodobnie instalowane jest złośliwe oprogramowanie, ponieważ później z konta ofiar znika kwota ponad 1000 euro. Nasz kolega, Maciej, miał to szczęście, ... zignoruj wiadomości! Jeśli wydaje Ci się, że jesteś ofiarą oszustwa, a Twoje dane bankowe lub dane karty kredytowej trafiły w ręce przestępców (lub np. uzyskali oni zdalny ...

-

![Narzędzia do współpracy i współdzielenia plików coraz częściej wykorzystywane w cyberatakach [© adrian_ilie825 - Fotolia.com] Narzędzia do współpracy i współdzielenia plików coraz częściej wykorzystywane w cyberatakach]()

Narzędzia do współpracy i współdzielenia plików coraz częściej wykorzystywane w cyberatakach

... , które mają na celu kradzież wrażliwych informacji, takich jak dane logowania czy dane osobowe. Wykorzystując cieszące się zaufaniem platformy, atakujący zwiększają szanse ... które były hostowane na stronie i zawarte w e-mailach, mających na celu przekierowanie ofiar na fałszywą stronę. Zarówno osoby prywatne, jak i organizacje, w tym instytucje ...

-

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006]()

Ewolucja złośliwego oprogramowania IV-VI 2006

... . To oznacza, że procedury deszyfrowania zostały dostarczone użytkownikom, których dane zostały zaszyfrowane. Wydaje się, że szybkość, z jaką problem ten został rozwiązany ... jak darmowe strony emailowe i blogowe. Robaki te nie muszą przenikać do komputerów ofiar, aby je zainfekować. Wystarczy tylko, aby użytkownik uaktywnił złośliwy kod, w ten czy ...

-

![Wirusy, trojany, phishing 2007 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing 2007]()

Wirusy, trojany, phishing 2007

... . Pod koniec października gang Zloba powiększył potencjalne grono ofiar, wprowadzając wersje programu DNSChanger działające w systemie Mac OS X. Storm - sieć ... produkowane profesjonalnie, a zakupione pakiety masowo generują szkodliwe oprogramowanie. Wykradzione dane są sprzedawane za pośrednictwem podziemnych serwisów aukcyjnych. To pieniądze ...

-

![Bezpieczne zakupy przez Internet Bezpieczne zakupy przez Internet]()

Bezpieczne zakupy przez Internet

... z aplikacji internetowych i programów online. Nic więc dziwnego, że ulubioną kategorią ofiar hakerów są niewątpliwie mali i średni przedsiębiorcy oraz osoby, które często ... z informacjami wysyłanymi przez witryny, które odwiedza użytkownik. Zapisane w ten sposób dane, pozwalają na szybkie rozpoznanie użytkownika i włamanie na jego komputer w ...

-

![Portale społecznościowe - zagrożenia Portale społecznościowe - zagrożenia]()

Portale społecznościowe - zagrożenia

... żenujących zdjęć lub kompromitujących komentarzy. W zamian za oszczędzenie wirtualnej reputacji swoich ofiar szantażyści żądają okupu. Uważaj na niedoskonałości ochrony danych ... milionów profili Facebooka i zapisał zawarte w tych profilach publicznie dostępne dane użytkowników. Następnie udostępnił do pobrania kolekcję danych wielkości około 2,8 GB. ...

-

![Ferie zimowe 2016: bilety Ryanair znacznie droższe [© whitelook - Fotolia.com] Ferie zimowe 2016: bilety Ryanair znacznie droższe]()

Ferie zimowe 2016: bilety Ryanair znacznie droższe

... ) w Stambule, a drugi w nieturystycznej miejscowości w południowo - wschodniej Turcji. Pierwszy przyniósł 10 ofiar śmiertelnych i 15 rannych (w większości niemieccy turyści), a drugi 6 zabitych ... sezonie zimowym, które najszybciej odzwierciedliły obiektywne trendy rynkowe – dane dla tygodniowego wyjazdu 2 os. z wyżywieniem all inclusive w hotelach ...

-

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018]()

Ewolucja złośliwego oprogramowania III kw. 2018

... się ataki, to siła rażenia szkodnika i tak okazała się imponująca. Podobnie jak inne programy kryptograficzne, WannaCry modyfikował pliki swych ofiar w zaszyfrowane dane, żądając zapłacenia okupu w zamian za otrzymanie klucza deszyfrującego, uniemożliwiając tym samym korzystanie z zainfekowanego urządzenia. Skutki epidemii WannaCry okazały się ...

-

![Świat: wydarzenia tygodnia 35/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 35/2019]()

Świat: wydarzenia tygodnia 35/2019

... do trzymania w ryzach społeczeństwa. Stosował spektakularne formy tortur, a czaszki ofiar bielały na poboczach dróg, aby zastraszyć przechodniów. Reżim Marcosa upadł ... nasza samoekspresja podlega nieustannej analizie, a następnie zostaje przekształcana w konkretne dane. Język, którego używamy, nasze upodobania i opinie, są przekazywane do brokerów ...

-

![5 typowych cyberoszustw wymierzonych w nastolatki [© pixabay.com] 5 typowych cyberoszustw wymierzonych w nastolatki]()

5 typowych cyberoszustw wymierzonych w nastolatki

... wyłudzić od niego pieniądze. Nierzadko stosują bardzo krzywdzące taktyki, takie jak wmanipulowanie ofiar w udostępnianie intymnych zdjęć, które w dalszych etapach posłużą do szantażu. Grożąc opublikowaniem zdjęć, oszuści wyłudzają pieniądze i wszelkie dane, również do kont bankowych. Jak się chronić W wielu przypadkach możemy zapobiec negatywnym ...

-

![Cyberprzestępczość 2000-2010 [© stoupa - Fotolia.com] Cyberprzestępczość 2000-2010]()

Cyberprzestępczość 2000-2010

... stron internetowych. Fałszywe strony banków, serwisów aukcyjnych i sklepów internetowych są pułapkami mającymi wyłudzać numery kart płatniczych i dane osobowe nieostrożnych ofiar. Badając najnowsze trendy w obszarze cyberprzestępczości laboratoria firmy McAfee przewidują dalszy rozwój socjotechnicznych sztuczek stosowanych przez oszustów, takich ...

-

![PandaLabs: zagrożenia internetowe I kw. 2011 PandaLabs: zagrożenia internetowe I kw. 2011]()

PandaLabs: zagrożenia internetowe I kw. 2011

... informacje udostępniane na Facebooku, przestępca zdobywał dostęp do kont e-mail swoich ofiar. Po przejęciu konta szukał danych osobistych, które mógł potem wykorzystywać ... amerykańskiej firmy z branży zabezpieczeń HBGary Federal, Aaron Barr, oświadczył, że posiada dane przywódców Anonymous. Grupa poczuła się urażona i postanowiła przepowadzić ataki ...

-

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

... Roku. Tym razem większość zaatakowanych stron oferowała świąteczny wypoczynek. Wśród ofiar nie znalazł się żaden duży touroperator. Celem wszystkich tych ataków DDoS ... tematy, jak również strony, na których sprzedawane są dane osobowe posiadaczy kart. Kolejną popularną grupą ofiar ataków DDoS stanowią strony oferujące tzw. hosting typu „bullet-proof ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Zagrożenia internetowe w 2017 roku wg Kaspersky Lab [© DREIDREIEINS Foto - Fotolia.com] Zagrożenia internetowe w 2017 roku wg Kaspersky Lab](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Zagrozenia-internetowe-w-2017-roku-wg-Kaspersky-Lab-184421-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania 2012 [© lina0486 - Fotolia.com] Ewolucja złośliwego oprogramowania 2012](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2012-110629-150x100crop.jpg)

![Seniorzy na celowniku hakerów. Jak dbać o cyberbezpieczeństwo? [© pixabay.com] Seniorzy na celowniku hakerów. Jak dbać o cyberbezpieczeństwo?](https://s3.egospodarka.pl/grafika2/seniorzy/Seniorzy-na-celowniku-hakerow-Jak-dbac-o-cyberbezpieczenstwo-242952-150x100crop.jpg)

![Trend Micro Custom Defense chroni przed atakami APT [© Andrea Danti - Fotolia.com] Trend Micro Custom Defense chroni przed atakami APT](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Trend-Micro-Custom-Defense-chroni-przed-atakami-APT-115332-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania 2013 [© lolloj - Fotolia.com] Ewolucja złośliwego oprogramowania 2013](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-2013-130012-150x100crop.jpg)

![Jakie pułapki zastawiają cyberprzestępcy? [© JumalaSika ltd - Fotolia.com] Jakie pułapki zastawiają cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Jakie-pulapki-zastawiaja-cyberprzestepcy-145232-150x100crop.jpg)

![Najpopularniejsze cyberzagrożenia 2017 roku [© arrow - Fotolia.com] Najpopularniejsze cyberzagrożenia 2017 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-w-internecie/Najpopularniejsze-cyberzagrozenia-2017-roku-200213-150x100crop.jpg)

![Narzędzia do współpracy i współdzielenia plików coraz częściej wykorzystywane w cyberatakach [© adrian_ilie825 - Fotolia.com] Narzędzia do współpracy i współdzielenia plików coraz częściej wykorzystywane w cyberatakach](https://s3.egospodarka.pl/grafika2/cyberataki/Narzedzia-do-wspolpracy-i-wspoldzielenia-plikow-coraz-czesciej-wykorzystywane-w-cyberatakach-263115-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania IV-VI 2006 [© Scanrail - Fotolia.com] Ewolucja złośliwego oprogramowania IV-VI 2006](https://s3.egospodarka.pl/grafika/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-IV-VI-2006-apURW9.jpg)

![Wirusy, trojany, phishing 2007 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing 2007](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-2007-apURW9.jpg)

![Ferie zimowe 2016: bilety Ryanair znacznie droższe [© whitelook - Fotolia.com] Ferie zimowe 2016: bilety Ryanair znacznie droższe](https://s3.egospodarka.pl/grafika2/ferie-zimowe-2016/Ferie-zimowe-2016-bilety-Ryanair-znacznie-drozsze-169578-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2018-212143-150x100crop.jpg)

![Świat: wydarzenia tygodnia 35/2019 [© Alexandr Mitiuc Fotolia.com] Świat: wydarzenia tygodnia 35/2019](https://s3.egospodarka.pl/grafika/gospodarka/Swiat-wydarzenia-tygodnia-35-2019-12AyHS.jpg)

![5 typowych cyberoszustw wymierzonych w nastolatki [© pixabay.com] 5 typowych cyberoszustw wymierzonych w nastolatki](https://s3.egospodarka.pl/grafika2/dzieci-w-sieci/5-typowych-cyberoszustw-wymierzonych-w-nastolatki-238289-150x100crop.jpg)

![Cyberprzestępczość 2000-2010 [© stoupa - Fotolia.com] Cyberprzestępczość 2000-2010](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Cyberprzestepczosc-2000-2010-MBuPgy.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)

![Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną? [© pexels] Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną?](https://s3.egospodarka.pl/grafika2/paliwo/Ceny-paliw-rosna-Ile-kosztuje-przejechanie-100-km-i-jak-radzimy-sobie-z-drozyzna-271321-150x100crop.jpg)

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)