-

![Domowa drukarka do płytek Domowa drukarka do płytek]()

Domowa drukarka do płytek

... do komputera i załadować dodatkowe znaki. Nadruk składający się maksymalnie z 16 linii, podzielony jest na dwie części ...

-

![Bez komputera ani rusz [© Scanrail - Fotolia.com] Bez komputera ani rusz]()

Bez komputera ani rusz

... części z nich nie wyłącza komputera przy wyjściu z domu. Komputery bardzo szybko stały się kluczową technologią komunikacji. Wśród osób, które uznały "peceta" za ważnego "członka" rodziny, aż 93% korzysta z niego regularnie, m.in. do wymiany poczty elektronicznej ze znajomymi. Prawie połowa respondentów przyznała się do ...

-

![Polscy internauci na tle innych. Do czego służy nam internet? [© goodluz - Fotolia.com] Polscy internauci na tle innych. Do czego służy nam internet?]()

Polscy internauci na tle innych. Do czego służy nam internet?

... mobilnych, polscy internauci najczęściej korzystają z komputera 84% (średnia w Europie to 79%). Za jego pomocą najchętniej kupują onlinę, korzystają z bankowości elektronicznej i surfują po internecie. Przez smartfona z siecią łączy się 36% Polaków (średnia w Europie to 41%) i najczęściej używają go do korzystania z social media, surfowania ...

-

![5 kroków do bezpieczeństwa dzieci w sieci [© Freepik] 5 kroków do bezpieczeństwa dzieci w sieci]()

5 kroków do bezpieczeństwa dzieci w sieci

... w cyfrowym życiu swoich dzieci i jednocześnie zapewnić im bezpieczne warunki do nauki i zabawy, wiele współczesnych rozwiązań dostarcza kompleksowych narzędzi wsparcia. Oto niektóre ... , co dzieje się na urządzeniu dziecka – z poziomu swojego telefonu lub komputera. Niektóre programy umożliwiają też zdalne zablokowanie urządzenia w razie potrzeby ( ...

-

![Czy powszechność pracy zdalnej utrudnia nam powrót do biur? Czy powszechność pracy zdalnej utrudnia nam powrót do biur?]()

Czy powszechność pracy zdalnej utrudnia nam powrót do biur?

... części obostrzeń związanych z pandemią sprawiło, że wielu pracodawców podjęło decyzję o powrocie pracowników do biur. ... do firmy w czasie pandemii i nigdy nawet nie odwiedzili biura, a swoich najbliższych współpracowników znają wyłącznie z ekranu komputera. Stąd też pomimo obowiązujących ograniczeń, organizacje starają się stopniowo powracać do ...

-

![Czy wybory do Sejmu i Senatu mogą zostać zhakowane? Czy wybory do Sejmu i Senatu mogą zostać zhakowane?]()

Czy wybory do Sejmu i Senatu mogą zostać zhakowane?

... pomocą zainstalowanego na komputerach ofiar złośliwego oprogramowania. Gdy dojdzie do takiego ataku na serwery systemu wyborczego, nie będą mogły połączyć się z nim komputery z obwodowych komisji wyborczych. Natomiast atak ransomware, polegający na zaszyfrowaniu dysku komputera ofiary w celu uzyskania okupu lub innego negatywnego skutku ...

-

![Xbox zamiast komputera? [© violetkaipa - Fotolia.com] Xbox zamiast komputera?]()

Xbox zamiast komputera?

... zdjęć z komputera. Oprócz programu w zestawie znajdzie się mikrofon, pozwalajacy m.in. na prowadzenie z udziałem Xboxa sesji karaoke. Xbox Music Maker do sprzedaży trafi ... skazane na sukces "Doom III" i "Halo 2". Pojawią się także skierowane do młodszej części graczy tytuły brytyjskiej firmy Rare, którą Microsoft wykupił w ubiegłym roku. Równocześnie ...

Tematy: xbox -

![Uwaga na dialery - klikaj rozważnie [© Minerva Studio - Fotolia.com] Uwaga na dialery - klikaj rozważnie]()

Uwaga na dialery - klikaj rozważnie

... do komputera podłączony jest zarówno stały dostęp do Internetu, jak i karta fax/modem podłączona do sieci telefonicznej. Wówczas ściągnięty dialer może swobodnie wdzwonić się do ... podniesioną słuchawkę użytkownik ma dostęp do płatnej części stron internetowych. W momencie rozłączenia się telefonicznego, dostęp do stron www jest blokowany. Numery ...

-

![iMac G5 - naprawisz go sam [© violetkaipa - Fotolia.com] iMac G5 - naprawisz go sam]()

iMac G5 - naprawisz go sam

... posiadacz komputera otrzymuje pocztą części do wymiany, niezbędne narzędzia oraz instrukcję. W efekcie nie tylko obniżony zostaje koszt obsługi serwisowej, ale wzrasta też satysfakcja użytkownika – zamiast szukać odpowiedniego kartonu i pozbywać się komputera na co najmniej kilka dni, cała operacja przebiega znacznie szybciej. A do tego użytkownik ...

-

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

... do kodu strony. Z raportu wynika jednak, że mimo wyrafinowanych technologii wykorzystanych przez autorów bootkita współczesne produkty antywirusowe powinny potrafić zapobiec przeniknięciu szkodliwego kodu do komputera. Podejście zastosowane przez cyberprzestępców (tzn. nakłonienie użytkowników do ...

-

![Komputer Packard Bell ixtreme Komputer Packard Bell ixtreme]()

Komputer Packard Bell ixtreme

... dobrze komponują się z podświetlanym logo PB, które znajduje się na frontowej części obudowy komputera. Warto przy tym zaznaczyć, że efekty wewnętrznej iluminacji możemy w każdej chwili ... GT400 lub AMD z serii Radeon HD 6000. Konfiguracja taka, po podłączeniu komputera do odpowiedniego monitora lub projektora ze złączem HDMI, zapewnia pełne wsparcie ...

-

![ESET: zagrożenia internetowe X 2011 ESET: zagrożenia internetowe X 2011]()

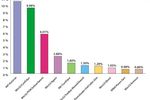

ESET: zagrożenia internetowe X 2011

... ESET. Dorkbot przenika do komputera użytkownika po podłączeniu do niego zainfekowanego nośnika USB. Następnie robak dodaje do rejestru wpis, dzięki któremu uruchamia się przy każdorazowym starcie systemu operacyjnego. Zagrożenie próbuje bronić się przed ewentualnym wykryciem, dlatego blokuje dostęp do serwisów internetowych większości producentów ...

-

![Internet i bezpieczne komputery [© Minerva Studio - Fotolia.com] Internet i bezpieczne komputery]()

Internet i bezpieczne komputery

... do biura: nie należy go zostawiać na wierzchu ani udostępniać innym osobom. Warto również skonfigurować wygaszacz ekranu, tak aby po powrocie do komputera system żądał hasła. Takie postępowanie uniemożliwia pozostawienie zalogowanego komputera ... oraz "10 kroków do zwiększenia bezpieczeństwa" przedstawionych we wcześniejszej części przewodnika, należy ...

-

![Internet i komputery w Polsce - raport 2007 Internet i komputery w Polsce - raport 2007]()

Internet i komputery w Polsce - raport 2007

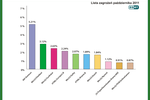

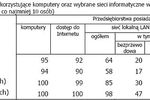

... i wklejania do edycji zawartości jakiegoś pliku np. dokumentu w edytorze tekstu lub arkuszu kalkulacyjnym. Do dość rozpowszechnionych umiejętności, deklarowanych przez co najmniej ¼ respondentów, należą: wysyłanie e-maili z załączonymi plikami, korzystanie z arkusza kalkulacyjnego do dokonywania prostych obliczeń oraz podłączanie do komputera ...

-

![Komunikator ICQ a ataki internetowe Komunikator ICQ a ataki internetowe]()

Komunikator ICQ a ataki internetowe

... do ICQ. Skype, oprócz standardowych funkcji komunikatora internetowego, oferuje również komunikację głosową. Aby móc skorzystać z tej funkcji, użytkownik musi posiadać słuchawki z mikrofonem (lub zewnętrzny mikrofon podłączony do komputera ...

-

![ESET: zagrożenia internetowe VIII 2011 ESET: zagrożenia internetowe VIII 2011]()

ESET: zagrożenia internetowe VIII 2011

... informacji laboratorium antywirusowego ESET, zagrożenie to wykorzystuje do rozprzestrzeniania się przenośne nośniki danych, np. pendrive’y. Dorkbot modyfikuje na takich nośnikach plik automatycznego startu, dzięki czemu każdorazowe podłączenie zainfekowanego pendrive’a do komputera skutkuje uruchomieniem i przeniesieniem zagrożenia na dysk nowej ...

-

![ESET: zagrożenia internetowe II 2013 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2013]()

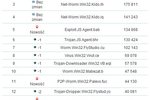

ESET: zagrożenia internetowe II 2013

... Polsce, zidentyfikowana przez laboratorium ESET, była spowodowana właśnie przez tego konia trojańskiego. rozprzestrzenia się w sieci za pośrednictwem załączników do poczty elektronicznej. Po przeniknięciu do komputera użytkownika Win32/PSW.Fareit tworzy w rejestrze kilka wpisów i jeden plik, który chwilę potem uruchamia. Od tego momentu zagrożenie ...

-

![Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu [© Tumisu z Pixabay] Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu]()

Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu

... do roku jest ogromy. Mówimy tutaj o dynamice rzędu 420% dla niektórych typów zagrożeń, które dają przestępcom zdalny dostęp do komputera, czy 380% dla innych, które mogą m.in. prowadzić do cryptojackingu. Widać również, że przestępcy działają coraz sprytniej i nie ograniczają się do ...

-

![ESET: zagrożenia internetowe IX 2011 ESET: zagrożenia internetowe IX 2011]()

ESET: zagrożenia internetowe IX 2011

... powoduje przekierowanie do innego serwisu internetowego i zainfekowanie komputera nowym zagrożeniem. 6. Win32/Autoit Pozycja w poprzednim rankingu: 7 Odsetek wykrytych infekcji: 1.65% Robak internetowy, który rozprzestrzenia się za pośrednictwem nośników danych lub przez MSN. Win32/Autoit przedostaje się do komputera z zainfekowanej strony ...

-

![ESET: zagrożenia internetowe XII 2011 ESET: zagrożenia internetowe XII 2011]()

ESET: zagrożenia internetowe XII 2011

... i hasła, a następnie wysyła zgromadzone informacje do zdalnej maszyny. 6. Win32/Autoit Pozycja w poprzednim rankingu: 6 Odsetek wykrytych infekcji: 1.08% Robak internetowy, który rozprzestrzenia się za pośrednictwem nośników danych lub przez MSN. Win32/Autoit przedostaje się do komputera z zainfekowanej strony internetowej lub jako jeden ...

-

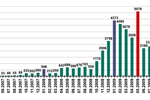

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]()

Wirusy i ataki sieciowe X-XII 2005

... do rozprzestrzeniania się lukę LSASS. Podobna sytuacja miała miejsce w związku z luką Plug'n'Play, opisaną szczegółowo w Biuletynie firmy Microsoft MS05-039. Jednak luki, o których mowa, znajdowały się na poziomie systemu, co oznacza, że szkodliwy użytkownik mógł przeniknąć do komputera ... geograficznej do pozostałej części świata. Konsole do gier - ...

-

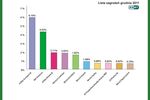

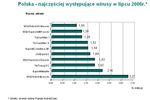

![Najpopularniejsze wirusy VII 2006 Najpopularniejsze wirusy VII 2006]()

Najpopularniejsze wirusy VII 2006

... rodziny Bagle. Do grupy tej zaliczamy m.in. Bagle.F, Bagle.G, Bagle.H, Bagle.I, Bagle.N i Bagle.O. Robaki te docierają do komputera ofiary pod postacią ... do komputera ofiary. Z kolei w Polsce oprócz Sdbot niezwykle złośliwe okazały się Exploit/Metafile oraz trojan Trj/Torpig.DC, który m.in. wykrada poufne dane użytkownika zainfekowanego komputera ...

-

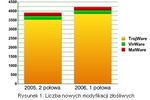

![Ewolucja złośliwego oprogramowania I-VI 2006 Ewolucja złośliwego oprogramowania I-VI 2006]()

Ewolucja złośliwego oprogramowania I-VI 2006

... do komputera ofiary. Istnieją również programy typu Trojan-Spy i Trojan-PSW. Jak wskazują ich nazwy, trojany te zajmują się szpiegowaniem i kradzieżą poufnych informacji. Za ich pomocą można "wyciągnąć" niemal każdy rodzaj danych osobowych: od haseł do ...

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... się w dymku wyświetlanym po najechaniu kursorem myszki na odsyłacz lub w dolnej części okna przeglądarki. Jeżeli adres nie zostanie od razu wyświetlony w żadnym z tych ... ) klucz sprzętowy (urządzenie USB), który jest podpinany do komputera i stosowany do potwierdzania, że osobą, która próbuje uzyskać dostęp do konta bankowego jest sam klient. Trzeba ...

-

![Kaspersky Internet Security i Anti-Virus 2013 Kaspersky Internet Security i Anti-Virus 2013]()

Kaspersky Internet Security i Anti-Virus 2013

... szkodliwego kodu w podstawowych procesach systemowych. Jednocześnie, dzięki przeniesieniu części baz danych do chmury Kaspersky Security Network, nowe produkty uaktualniają się ... informacji”, która wykorzystuje specjalny sterownik dla klawiatury podłączonej do komputera, uniemożliwiający szkodliwemu oprogramowaniu rejestrowanie wprowadzanych znaków. ...

-

![ESET: lista wirusów V 2009 ESET: lista wirusów V 2009]()

ESET: lista wirusów V 2009

... czy Second Life. Jak zatem postępować, aby nie dołączyć do grona użytkowników przedstawianych w kolejnych statystykach nt. ilości zainfekowanych komputerów? ESET radzi, aby przede wszystkim pamiętać, że niewinnie wyglądający pendrive, może po podłączeniu do komputera spowodować jego awarię. Warto zatem wyłączyć opcję autostartu nośników ...

-

![Laptop Razer Blade Pro 17 Laptop Razer Blade Pro 17]()

Laptop Razer Blade Pro 17

... za pomocą ładowarki 20 V USB-C. W górnej części ramki wyświetlacza umieszczono zintegrowaną kamerę internetową HD, która pozwala streamerom z łatwością panować nad swoim otoczeniem. Kamera została również wyposażona w czujnik podczerwieni, który zapewnia szybki i łatwy dostęp do komputera za pośrednictwem funkcji Windows Hello. Oprócz różnorodnych ...

-

![Halloweenowe ataki hakerów Halloweenowe ataki hakerów]()

Halloweenowe ataki hakerów

... ani trojanów. Zwykle docierają do komputera ofiary od któregoś z jej kontaktów, w formie halloweenowego pliku wideo lub internetowej kartki z życzeniami przesłanej w e-mailu lub przez sieć społecznościową. Po pobraniu i zainstalowaniu wyświetlają serię komunikatów i ekranów informujących użytkownika o zarażeniu komputera trojanem. Przykładowo jest ...

-

![Spam w VIII 2013 r. [© eugenesergeev - Fotolia.com] Spam w VIII 2013 r.]()

Spam w VIII 2013 r.

... tym tematem masowe wysyłki zarówno w rosyjskiej (RuNet) jak i angielskojęzycznej części internetu. Angielskojęzyczne masowe wysyłki reklamujące tabletki na odchudzanie ... należący do rodziny Backdoor.Win32.Androm został wykryty w masowej wysyłce rozprzestrzenianej w imieniu DHL. Oszuści wykorzystywali go w celu uzyskania pełnego dostępu do komputera ...

-

![Kaspersky Lab: szkodliwe programy VI 2010 Kaspersky Lab: szkodliwe programy VI 2010]()

Kaspersky Lab: szkodliwe programy VI 2010

... robaka na zainfekowanym urządzeniu natychmiast po tym jak urządzenie zostanie podłączone do komputera. Trzynasta pozycja przypada równie ważnemu robakowi - Worm.Win32.VBNA.b, który ... miejscu. Jego jedyną funkcją jest pobieranie głównej części szkodliwego kodu ze stałego adresu URL. Drugim co do częstotliwości powodowanych infekcji jest Exploit.JS. ...

-

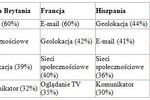

![Europejczycy a mobilny Internet Europejczycy a mobilny Internet]()

Europejczycy a mobilny Internet

... dostępu do mediów z komputera PC. 40% Europejczyków szybko sprawdza informacje na swoich urządzeniach mobilnych, a następnie czyta je dokładniej po powrocie do komputera PC. „Marki i firmy medialne mają dużą szansę wykorzystania technologii mobilnej do lepszej komunikacji z klientami. Mogą to być nadawcy poszukujący rozmówców do udziału ...

-

![Monitor EIZO FORIS FG2421-PL Monitor EIZO FORIS FG2421-PL]()

Monitor EIZO FORIS FG2421-PL

... do komputera, konsoli, odtwarzacza Blu-ray czy aparatu cyfrowego. Koncentrator USB z 1 portem upstream i 2 portami downstream umożliwia podłączenie urządzeń peryferyjnych, takich jak mysz czy klawiaturę bezpośrednio do ... części mierzy poziom oświetlenia w pomieszczeniu i dostosowuje jasność ekranu do idealnego poziomu, co prowadzi do oszczędności ...

-

![ESET: lista zagrożeń X 2009 ESET: lista zagrożeń X 2009]()

ESET: lista zagrożeń X 2009

... wykrytych infekcji. Październikową listę zagrożeń przygotowaną przez laboratoria antywirusowe ESET otwiera rozpoznawany już niemal przez każdego internautę robak Conficker, przenikający do komputera m.in. poprzez luki w systemie Windows (załatane przez Microsoft ponad rok temu). Nowe mutacje Confickera mogą infekować również poprzez pliki ...

-

![ESET: zagrożenia internetowe IV 2010 ESET: zagrożenia internetowe IV 2010]()

ESET: zagrożenia internetowe IV 2010

... rozwiązania firmy ESET, które chronią przed tym zagrożeniem. Win32/Sality po przedostaniu się do komputera użytkownika przeszukuje lokalne i sieciowe dyski w poszukiwaniu plików z rozszerzeniami EXE oraz SCR. Gdy takowe znajdzie, infekuje je dodając do nich swój złośliwy kod. Win32/Sality dodaje w rejestrze wpis, dzięki któremu uruchamia ...

-

![Oferty turystyczne same znajdą klientów [© Ralf Kalytta - Fotolia.com] Oferty turystyczne same znajdą klientów]()

Oferty turystyczne same znajdą klientów

... na wyjazdy i urlopy. W tym sezonie po raz pierwszy, częściej od komputera, wykorzystają do tego celu smartfony i tablety. Wg prognoz, sprzedaż wycieczek oraz usług turystycznych ... Sociomantic Labs. Co istotne, reklama osobista trafia do użytkownika bez względu na to z jakiego urządzenia korzysta: komputera osobistego, tabletu czy urządzenia mobilnego. ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Bez komputera ani rusz [© Scanrail - Fotolia.com] Bez komputera ani rusz](https://s3.egospodarka.pl/grafika/komputery/Bez-komputera-ani-rusz-apURW9.jpg)

![Polscy internauci na tle innych. Do czego służy nam internet? [© goodluz - Fotolia.com] Polscy internauci na tle innych. Do czego służy nam internet?](https://s3.egospodarka.pl/grafika2/internauci/Polscy-internauci-na-tle-innych-Do-czego-sluzy-nam-internet-194739-150x100crop.jpg)

![5 kroków do bezpieczeństwa dzieci w sieci [© Freepik] 5 kroków do bezpieczeństwa dzieci w sieci](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-sieci/5-krokow-do-bezpieczenstwa-dzieci-w-sieci-267236-150x100crop.jpg)

![Xbox zamiast komputera? [© violetkaipa - Fotolia.com] Xbox zamiast komputera?](https://s3.egospodarka.pl/grafika/xbox/Xbox-zamiast-komputera-SdaIr2.jpg)

![Uwaga na dialery - klikaj rozważnie [© Minerva Studio - Fotolia.com] Uwaga na dialery - klikaj rozważnie](https://s3.egospodarka.pl/grafika/dialery/Uwaga-na-dialery-klikaj-rozwaznie-iG7AEZ.jpg)

![iMac G5 - naprawisz go sam [© violetkaipa - Fotolia.com] iMac G5 - naprawisz go sam](https://s3.egospodarka.pl/grafika/iMac-G5/iMac-G5-naprawisz-go-sam-SdaIr2.jpg)

![Internet i bezpieczne komputery [© Minerva Studio - Fotolia.com] Internet i bezpieczne komputery](https://s3.egospodarka.pl/grafika/bezpieczenstwo/Internet-i-bezpieczne-komputery-iG7AEZ.jpg)

![ESET: zagrożenia internetowe II 2013 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2013](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2013-114650-150x100crop.jpg)

![Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu [© Tumisu z Pixabay] Złośliwe oprogramowanie atakuje polskie firmy 5 razy częściej niż rok temu](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-atakuje-polskie-firmy-5-razy-czesciej-niz-rok-temu-260365-150x100crop.jpg)

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg)

![Spam w VIII 2013 r. [© eugenesergeev - Fotolia.com] Spam w VIII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VIII-2013-r-124877-150x100crop.jpg)

![Oferty turystyczne same znajdą klientów [© Ralf Kalytta - Fotolia.com] Oferty turystyczne same znajdą klientów](https://s3.egospodarka.pl/grafika2/turystyka/Oferty-turystyczne-same-znajda-klientow-139587-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia [© wygenerowane przez AI] Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Skladka-zdrowotna-2026-i-podatek-liniowy-ile-wynosi-jaki-limit-odliczenia-270127-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)

![Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych [© pexels] Więcej kontroli, mniej kar? Nowe podejście do samowoli budowlanych](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Wiecej-kontroli-mniej-kar-Nowe-podejscie-do-samowoli-budowlanych-271296-150x100crop.jpg)

![Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój [© pexels] Kto naprawdę korzysta z ulgi B+R? Nowe dane budzą niepokój](https://s3.egospodarka.pl/grafika2/ulga-B-R/Kto-naprawde-korzysta-z-ulgi-B-R-Nowe-dane-budza-niepokoj-271272-150x100crop.jpg)