-

![Kaspersky Lab: szkodliwe programy VIII 2011 Kaspersky Lab: szkodliwe programy VIII 2011]()

Kaspersky Lab: szkodliwe programy VIII 2011

... klonów stał się dość szeroko rozpowszechniony i przyciągnął uwagę ekspertów z dziedziny bezpieczeństwa IT. Warto zaznaczyć, że pojawił się znacznie wcześniej, wiosną 2011 r., ... jeszcze większej liczby ataków na użytkowników serwisów bankowości online. Szkodliwe oprogramowanie i Bitcoin Tego lata system pieniędzy elektronicznych Bitcoin znalazł się w ...

-

![F-Secure Software Updater [© alphaspirit - Fotolia.com] F-Secure Software Updater]()

F-Secure Software Updater

... o aktualizacji, ignoruje je, lub odkłada ich instalację w czasie. Nieaktualne oprogramowanie jest z kolei bardziej podatne na zagrożenia" – mówi Michał Iwan, Dyrektor ... ponoszą żadnych kosztów związanych z inwestycjami w sprzęt czy zatrudnienie specjalistów IT. Dodatkowo istnieje możliwość rozliczania miesięcznego. Taka forma umożliwia umieszczenie ...

-

![Pamięć masowa: trendy 2013 [© Fernando Madeira - Fotolia.com] Pamięć masowa: trendy 2013]()

Pamięć masowa: trendy 2013

... infrastruktury oraz bardziej ukierunkowane rozwiązania typu „zrób to sam” wykorzystujące oprogramowanie Hadoop wzbudzą spore zainteresowanie. Niestety ich wykorzystanie nie będzie znaczące. Ponadto duże zasoby danych staną się obciążeniem dla infrastruktury IT, jeśli będą nieefektywnie przechowywane i zarządzane. Ład informacyjny pomoże ograniczyć ...

-

![Kaspersky Endpoint Security for Business Kaspersky Endpoint Security for Business]()

Kaspersky Endpoint Security for Business

... problem: brak wiedzy i zasobów niezbędnych do zarządzania tymi nowymi wymaganiami. Oprócz zaawansowanego szkodliwego oprogramowania, które atakuje firmy każdego dnia, administratorzy IT muszą dzisiaj brać pod uwagę nowe komplikacje, które obejmują: Smartfony i tablety wykorzystywane w celu uzyskania dostępu do sieci firmowej z dowolnego miejsca ...

-

![Botnety coraz groźniejsze [© mindscanner - Fotolia.com] Botnety coraz groźniejsze]()

Botnety coraz groźniejsze

... IT security. Jedna firma antywirusowa przekierowała część botnetu ZeroAcces z 500 tysiącami klientów do serwera laboratoryjnego – nazywamy to sinkholing. W odpowiedzi właściciele botnetu radykalnie zwiększyli liczbę zainfekowanych urządzeń jednocześnie wprowadzając nowe wersje odporne na działania producenta antywirusów. Złośliwe oprogramowanie ...

-

![G DATA w wersji v13.2 dla klientów biznesowych G DATA w wersji v13.2 dla klientów biznesowych]()

G DATA w wersji v13.2 dla klientów biznesowych

... DATA zaktualizowała swoje oprogramowanie antywirusowe dla klientów biznesowych do wersji v13.2. Jest to narzędzie zapewniające kompleksową ochronę sieci i możliwość centralnego zarządzania, a dzięki unowocześnionemu modułowi MDM (Mobile Device Management) również urządzenia z systemem iOS są zintegrowane z infrastrukturą IT firmy. Urządzenia z ...

-

![Ataki DDoS, czyli jak stracić 100 000 USD w godzinę [© Maksim Kabakou - Fotolia.com] Ataki DDoS, czyli jak stracić 100 000 USD w godzinę]()

Ataki DDoS, czyli jak stracić 100 000 USD w godzinę

... , chyba że otrzymają odpowiedni okup. Mogą być one także powszechnie stosowane do odwrócenia uwagi osób odpowiedzialnych za bezpieczeństwo IT. W tym czasie cyberprzestępcy instalują złośliwe oprogramowanie, które pomaga w kradzieży danych. Zabezpieczanie przed atakami DDoS W ostatnich latach instytucje finansowe doświadczają wzmożonej aktywności ...

-

![5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy [© Sinisa Botas - Fotolia.com] 5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy]()

5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy

... to właśnie ludzie niezmiennie stanowią najsłabsze ogniwo wszystkich systemów IT i powiązanych z nimi procedur. Okazuje się bowiem, że pracownicy nadal popełniają te ... skorzystać z istniejących możliwości bezpiecznego zarządzania hasłami. Umożliwia to specjalne oprogramowanie, które gromadzi wszystkie nazwy użytkownika i powiązane z nimi hasła. To, ...

-

![Nawet 50 dni potrzeba firmom na wykrycie cyberataku [© pixabay.com] Nawet 50 dni potrzeba firmom na wykrycie cyberataku]()

Nawet 50 dni potrzeba firmom na wykrycie cyberataku

... wykryto obecność cyberprzestępców w firmowej infrastrukturze IT, wydłużył się o 36% – z 11 dni w 2020 r. do 15 dni w 2021 r. Wskazuje to, że techniki wykorzystywane przez intruzów są coraz bardziej wyrafinowane. Co więcej, zazwyczaj zostają oni zauważeni dopiero w momencie, gdy oprogramowanie ransomware, którym zainfekowany jest system ...

-

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?]()

Jak działa trojan bankowy i jak się przed nim chronić?

... szybko takie oprogramowanie jest usuwane ze sklepu, jednak jeśli wcześniej zainstalujemy je i udzielimy mu wszystkich żądanych uprawnień, mamy na smartfonie aplikację, która kradnie nasze wrażliwe dane – tłumaczy Michał Zalewski, inżynier w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Jak działa ...

-

![Cyberbezpieczeństwo kuleje. Brakuje szkoleń, nie ma antywirusa [© rawpixel.com na Freepik] Cyberbezpieczeństwo kuleje. Brakuje szkoleń, nie ma antywirusa]()

Cyberbezpieczeństwo kuleje. Brakuje szkoleń, nie ma antywirusa

... mogą wydawać się wyniki badania zrealizowanego przez ESET i DAGMA Bezpieczeństwo IT. Opracowanie "Cyberportret polskiego biznesu" dowodzi bowiem, że 4 na 10 rodzimych ... zaniedbuje pierwszą, podstawową linię ochrony przed cyberzagrożeniami, jaką jest oprogramowanie antywirusowe. Tymczasem eksperci alarmują, że przekłada się to na poważne zagrożenie ...

-

![Kaspersky Lab: szkodliwe programy III 2012 Kaspersky Lab: szkodliwe programy III 2012]()

Kaspersky Lab: szkodliwe programy III 2012

... zainstalowano oprogramowanie firmy Kaspersky Lab. Duqu Dochodzenie dotyczące trojana Duqu trwa już od sześciu miesięcy. W marcu odnotowaliśmy kolejny postęp w tej sprawie, ponieważ udało nam się ustalić, jaki język został wykorzystany w kodzie szkieletu tego szkodnika. Odkrycie to zostało dokonane z pomocą międzynarodowej społeczności IT ...

-

![Poznaj fakty o programistach [© dekdoyjaidee - Fotolia.com] Poznaj fakty o programistach]()

Poznaj fakty o programistach

... IT w Polsce. Z tego może wynikać, że przygniatająca większość programistów (85 proc.) na własną rękę uczy lub uczyło się nowych języków czy środowisk programowania. Sześciu na dziesięciu ankietowanych brało udział w oficjalnych kursach online, a czterech na dziesięciu ma swój wkład w tzw. open-source’owe oprogramowanie ... w IT (przynajmniej w Stanach ...

-

![Programiści na awans nie czekają latami [© apops - Fotolia.com] Programiści na awans nie czekają latami]()

Programiści na awans nie czekają latami

... osiągnięcia awansu w branży IT. Drugi powód związany jest z coraz większą aktywnością tzw. software house’ów na polskim rynku. To firmy, w których powstaje oprogramowanie dla klientów ... , że rekordziście awans na stanowisko seniora zajął 15 miesięcy (rozpoczęcie kariery w IT - 01.12.2017, awans na seniora - 01.03.2019). - Zgodnie z oczekiwaniami, ...

-

![Nowe technologie 2020. 5 prognoz Cisco [© Nmedia - Fotolia.com] Nowe technologie 2020. 5 prognoz Cisco]()

Nowe technologie 2020. 5 prognoz Cisco

... a także zakrojony na coraz większą skalę niedobór umiejętności biznesowych w IT. Jak pisze Cisco, w nadchodzących miesiącach będziemy obserwować kontynuację trendów, o których eksperci ... " opiera się na inwestycjach rozwojowych w krzem, optykę i oprogramowanie, które pozwolą sprostać przyszłym wyzwaniom. Aktywne wyszukiwanie zagrożeń i Zero-Trust ...

-

![Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes? [© pixabay.com] Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes?]()

Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes?

... stale rosła będzie aktywność początkujących hakerów, którzy wykorzystują głównie oprogramowanie umożliwiające atakowanie dużej liczby mniejszych celów - twierdzi Łukasz Formas, Kierownik zespołu ... Grzegorz Bąk, Product Development Manager w Xopero Software S.A. - Świat IT, gdzie w ułamkach sekund wykonywana jest niewyobrażalna liczba operacji, ...

-

![Kradzież telefonu służbowego zgłoś jak najszybciej Kradzież telefonu służbowego zgłoś jak najszybciej]()

Kradzież telefonu służbowego zgłoś jak najszybciej

... o utracie sprzętu - z badania firmy Kaspersky Lab obejmującego ekspertów ds. bezpieczeństwa IT na całym świecie wynika, że tylko połowa z nich niezwłocznie powiadamia ... biznesowe na urządzeniach mobilnych pozostają zaszyfrowane i oddzielone od prywatnych. W pełni wyposażone oprogramowanie MDM oferuje również szereg mechanizmów antykradzieżowych, ...

-

![Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom [© Melpomene - Fotolia.com] Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom]()

Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom

... potrzeby zebrano opinie kadry zarządzającej i ekspertów ds. bezpieczeństwa IT reprezentujących 650 największych przedsiębiorstw Starego Kontynentu, w tym Polski, Niemiec, Francji ... sprzęt, oprogramowanie i usługi związane z bezpieczeństwem sięgną 103,1 mld dolarów jeszcze w 2019 r. Choć inwestycje rosną, jedna trzecia firmowych ekspertów ds. IT ...

-

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku]()

Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku

... w firmie Barracuda Networks, która jest producentem rozwiązań z obszaru bezpieczeństwa IT. Poczta elektroniczna pod ostrzałem. Jak działają cyberprzestępcy? Zagrożenia związane z pocztą ... oraz w atakach phishingowych na dużą skalę. 2. Złośliwe oprogramowanie (malware) Jest to oprogramowanie specjalnie zaprojektowane do tego, by uszkodzić sprzęt, ...

-

![O krok przed atakiem ransomware, czyli cyber deception O krok przed atakiem ransomware, czyli cyber deception]()

O krok przed atakiem ransomware, czyli cyber deception

... danych z powodu luk w zabezpieczeniach pracy zdalnej. Pliki nieodzyskane Stosujący oprogramowanie ransomware do zablokowania danych użytkownika cyberprzestępcy zakładają, że ofiara zapłaci ... od reszty sieci. Każdy element infrastruktury umożliwiającej zabezpieczanie środowiska IT za pomocą metody cyber deception powinien być zintegrowany z narzędziami ...

-

![Co drugi komputer w MSP zainfekowany [© Scanrail - Fotolia.com] Co drugi komputer w MSP zainfekowany]()

Co drugi komputer w MSP zainfekowany

... przez Panda Security pomiędzy grudniem 2008 r. a majem 2009 r. w firmach, które nie używają jej rozwiązań. Ankieta została przeprowadzona w przedsiębiorstwach, których zaplecze IT obejmuje od 1 do 400 komputerów. Przebadanych zostało 5.760 firm na świecie. Badania zostały przeprowadzone w następujących krajach i regionach świata: Hiszpania, USA ...

-

![Odzyskiwanie danych: nowe trendy wg Kroll Ontrack Odzyskiwanie danych: nowe trendy wg Kroll Ontrack]()

Odzyskiwanie danych: nowe trendy wg Kroll Ontrack

... świecie, specjaliści Kroll Ontrack wyróżnili: Odzyskiwanie danych ze środowisk wirtualnych Oprogramowanie do wirtualizacji pozwala firmom na konsolidację systemów operacyjnych i zwiększenie ... na czas przywracania plików. Odzyskiwanie danych z chmury W 2009 r. chmura IT stała się bardzo opłacalną opcją magazynowania krytycznych dla biznesu ...

-

![Europa: wydarzenia tygodnia 49/2019 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 49/2019]()

Europa: wydarzenia tygodnia 49/2019

... produktów – mówi Jan Zborowski, wiceprezes SoDA – Organizacji Pracodawców Sektora IT. Klientami polskich software house’ów w początkowej fazie działalności są głównie start-upy – zarówno polskie, jak i zagraniczne. Natomiast na dalszym etapie rozwoju firmy tworzą oprogramowanie dla większym podmiotów i wielu branż, wśród których dominuje jednak ...

-

![Ataki ransomware są coraz silniejsze [© santiago silver - Fotolia.com] Ataki ransomware są coraz silniejsze]()

Ataki ransomware są coraz silniejsze

... . 43% ataków wykorzystywało niestaranność administratorów (wyciek danych uwierzytelniających, zainfekowane oprogramowanie, niezałatane luki). Przestoje i utrata nawet 1/3 danych Badanie Veeam wykazało ... i dane archiwalne, które nie są odpowiednio chronione przez działy IT. Pracownicy IT w firmach powinni zadawać sobie pytanie nie „czy”, ale „kiedy” ...

-

![Spyware w firmach 2005 [© Scanrail - Fotolia.com] Spyware w firmach 2005]()

Spyware w firmach 2005

... oprogramowanie szpiegowskie - wynika z badań ... IT na temat sposobów obrony przed spyware. Co ciekawe, tylko 45 procent ze wszystkich respondentów którzy deklarowali świadomość istnienia problemu jakim jest spyware przyznało, że ich komputer został kiedykolwiek zainfekowany. Świadczy to o tym, jak trudno jest zidentyfikować oprogramowanie ...

-

![Kroll Ontrack PowerControls 7.1 [© Sergey Nivens - Fotolia.com] Kroll Ontrack PowerControls 7.1]()

Kroll Ontrack PowerControls 7.1

... dla administratorów IT – Ontrack PowerControls 7.1 została wzbogacona o kolejne funkcje, wspomagające m.in. przeszukiwanie danych pod kątem dowodów elektronicznych. Użytkownicy otrzymają za jego pośrednictwem nowe możliwości dokładniejszego zbierania i analizowania danych m.in. na potrzeby postępowań prawnych. Oprogramowanie Ontrack PowerControls ...

-

![Smartfony ASUS ZenFone 4, ASUS ZenFone 5 i ASUS ZenFone 6 Smartfony ASUS ZenFone 4, ASUS ZenFone 5 i ASUS ZenFone 6]()

Smartfony ASUS ZenFone 4, ASUS ZenFone 5 i ASUS ZenFone 6

... zaledwie 145 g. ZenFone 5 posiada 8-megapikselową kamerkę tylną i 2-megapikselową przednią oraz oprogramowanie ASUS Pixel Master do retuszowania i modelowania zdjęć. Za model ASUS ZenFone ... . ZEN UI oferuje szereg przydatnych funkcji, m.in.: What’s Next i Do It Later. Pierwsza pełni rolę organizera, wyświetlając na ekranie blokady nowe wiadomości ...

-

![Cyberprzestępczość niedoceniana Cyberprzestępczość niedoceniana]()

Cyberprzestępczość niedoceniana

... mogą również prowadzić do nieprzewidzianych wydatków, łącznie z kosztami związanymi z usługami specjalisty IT, przeinstalowaniem oprogramowania czy tymczasową niedostępnością urządzenia. Łącznie 21% respondentów, którzy mieli szkodliwe oprogramowanie na swoich urządzeniach, poniosło straty na skutek takiego incydentu. Wyniki badania pokazują także ...

-

![Cyberbezpieczeństwo w firmach: brakuje spójności [© momius - Fotolia.com] Cyberbezpieczeństwo w firmach: brakuje spójności]()

Cyberbezpieczeństwo w firmach: brakuje spójności

... nakłady na bezpieczeństwo. Najbardziej istotne zagrożenia to szkodliwe oprogramowanie oraz phishing - wskazują respondenci 19. już edycji Światowego Badania ... inwestycje w mechanizmy zapobiegające cyberatakom oraz monitorujące zagrożenia zespoły operacji bezpieczeństwa IT (SOC – Security Operations Center). Okazuje się jednak, że wdrożenie ...

-

![Za kulisami ataków ransomware [© zephyr_p - Fotolia.com] Za kulisami ataków ransomware]()

Za kulisami ataków ransomware

... ich ewolucję w okresie kwiecień 2016 – kwiecień 2017. Wykryto, że złośliwe oprogramowanie tego typu wykorzystuje różne luki w zabezpieczeniach i chętnie wykorzystuje m.in. ... na implementowaniu najnowszych rozwiązań ochrony sieciowej. Dobre praktyki w zakresie bezpieczeństwa IT, w tym regularne szkolenia dla pracowników, są istotnymi elementami każdej ...

-

![AI i machine learning w służbie bezpieczeństwa [© alphaspirit - Fotolia.com] AI i machine learning w służbie bezpieczeństwa]()

AI i machine learning w służbie bezpieczeństwa

... że coraz częściej wykorzystuje się je przy projektowaniu systemów bezpieczeństwa IT. Służy ono m.in. monitorowaniu zachowań użytkowników w sieci, analizie parametrów ... by nie były – wciąż będą potrzebować nadzoru. Na dodatek, przestępcze oprogramowanie stale ewoluuje - inteligentne oprogramowanie nie zawsze jest w stanie przewidzieć nowatorskie ...

-

![Czym jest Edge Computing i jak to wdrożyć? [© Dreaming Andy - Fotolia.com] Czym jest Edge Computing i jak to wdrożyć?]()

Czym jest Edge Computing i jak to wdrożyć?

... że coraz więcej firm będzie wdrażać te możliwości do swojej infrastruktury IT. Wpłynie to na dostosowanie wymagań biznesowych i technicznych, które znacznie odbiegają ... musi zarządzać całym zestawem sprzętu i oprogramowania - od firmware'u, przez sprzęt, oprogramowanie, aż po usługi - w sposób spójny i powtarzalny. Przy planowaniu wdrożenia EC ...

-

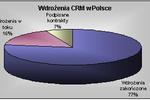

![Raport - Wdrożenia CRM w Polsce Raport - Wdrożenia CRM w Polsce]()

Raport - Wdrożenia CRM w Polsce

... oraz MRPII/ERP (back-office), platformy bazo-danowe na których instalowano oprogramowanie, wielkość zawieranych kontraktów oraz producentów ww. oprogramowania. Próbę dobrano ... złotych) . Mimo wielu optymistycznych prognoz rynek CRM w Polsce wciąż stanowi ułamek całego rynku IT i wciąż nie jest on znaczącą siłą dla dostawców oprogramowania i ...

Tematy: -

![Model SaaS oferuje już 100 firm w Polsce Model SaaS oferuje już 100 firm w Polsce]()

Model SaaS oferuje już 100 firm w Polsce

... IT przeznaczonych na nowe aplikacje i systemy. Trend ten nie ominie Polski. Według właśnie opublikowanych analiz DiS już dziś na naszym rynku działa około 100 firm produkujących oprogramowanie ... prostych gotowych aplikacji dla klienta (CRM, CMS, portale korporacyjne, oprogramowanie zarządzania projektami), może go przekonać do pozostania, a nawet ...

-

![Nowe notebooki, komputery i projektor HP Nowe notebooki, komputery i projektor HP]()

Nowe notebooki, komputery i projektor HP

... użytkownikach biznesowych potrzebujących szybkich i niezawodnych rozwiązań IT. Nowe produkty pomagają zwiększyć wydajność i obniżyć wpływ jaki wywiera działalność ... notebook HP EliteBook 8540w zawiera fabrycznie zainstalowane oprogramowanie HP SkyRoom, jak również oprogramowanie do obsługi wideokonferencji w wysokiej rozdzielczości, które umożliwia ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![F-Secure Software Updater [© alphaspirit - Fotolia.com] F-Secure Software Updater](https://s3.egospodarka.pl/grafika2/F-Secure/F-Secure-Software-Updater-108167-150x100crop.jpg)

![Pamięć masowa: trendy 2013 [© Fernando Madeira - Fotolia.com] Pamięć masowa: trendy 2013](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Pamiec-masowa-trendy-2013-109889-150x100crop.jpg)

![Botnety coraz groźniejsze [© mindscanner - Fotolia.com] Botnety coraz groźniejsze](https://s3.egospodarka.pl/grafika2/botnet/Botnety-coraz-grozniejsze-130112-150x100crop.jpg)

![Ataki DDoS, czyli jak stracić 100 000 USD w godzinę [© Maksim Kabakou - Fotolia.com] Ataki DDoS, czyli jak stracić 100 000 USD w godzinę](https://s3.egospodarka.pl/grafika2/ataki-DDos/Ataki-DDoS-czyli-jak-stracic-100-000-USD-w-godzine-202470-150x100crop.jpg)

![5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy [© Sinisa Botas - Fotolia.com] 5 obszarów cyberbezpieczeństwa, które powinni znać pracownicy](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/5-obszarow-cyberbezpieczenstwa-ktore-powinni-znac-pracownicy-223874-150x100crop.jpg)

![Nawet 50 dni potrzeba firmom na wykrycie cyberataku [© pixabay.com] Nawet 50 dni potrzeba firmom na wykrycie cyberataku](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Nawet-50-dni-potrzeba-firmom-na-wykrycie-cyberataku-245749-150x100crop.jpg)

![Jak działa trojan bankowy i jak się przed nim chronić? [© vchalup - Fotolia.com] Jak działa trojan bankowy i jak się przed nim chronić?](https://s3.egospodarka.pl/grafika2/trojany-bankowe/Jak-dziala-trojan-bankowy-i-jak-sie-przed-nim-chronic-254455-150x100crop.jpg)

![Cyberbezpieczeństwo kuleje. Brakuje szkoleń, nie ma antywirusa [© rawpixel.com na Freepik] Cyberbezpieczeństwo kuleje. Brakuje szkoleń, nie ma antywirusa](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberbezpieczenstwo-kuleje-Brakuje-szkolen-nie-ma-antywirusa-262199-150x100crop.jpg)

![Poznaj fakty o programistach [© dekdoyjaidee - Fotolia.com] Poznaj fakty o programistach](https://s3.egospodarka.pl/grafika2/programisci/Poznaj-fakty-o-programistach-217607-150x100crop.jpg)

![Programiści na awans nie czekają latami [© apops - Fotolia.com] Programiści na awans nie czekają latami](https://s3.egospodarka.pl/grafika2/programisci/Programisci-na-awans-nie-czekaja-latami-220657-150x100crop.jpg)

![Nowe technologie 2020. 5 prognoz Cisco [© Nmedia - Fotolia.com] Nowe technologie 2020. 5 prognoz Cisco](https://s3.egospodarka.pl/grafika2/nowe-technologie/Nowe-technologie-2020-5-prognoz-Cisco-225991-150x100crop.jpg)

![Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes? [© pixabay.com] Cyberbezpieczeństwo 2021. Przed jakimi wyzwaniami stanie biznes?](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-2021-Przed-jakimi-wyzwaniami-stanie-biznes-235315-150x100crop.jpg)

![Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom [© Melpomene - Fotolia.com] Cyberbezpieczeństwo zawodzi, Tylko 1/4 firm ufa zabezpieczeniom](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-zawodzi-Tylko-1-4-firm-ufa-zabezpieczeniom-220811-150x100crop.jpg)

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku](https://s3.egospodarka.pl/grafika2/cyberataki/Poczta-elektroniczna-pod-ostrzalem-5-najczestszych-form-ataku-252598-150x100crop.jpg)

![Co drugi komputer w MSP zainfekowany [© Scanrail - Fotolia.com] Co drugi komputer w MSP zainfekowany](https://s3.egospodarka.pl/grafika/zainfekowany-komputer/Co-drugi-komputer-w-MSP-zainfekowany-apURW9.jpg)

![Europa: wydarzenia tygodnia 49/2019 [© RVNW - Fotolia.com] Europa: wydarzenia tygodnia 49/2019](https://s3.egospodarka.pl/grafika/gospodarka/Europa-wydarzenia-tygodnia-49-2019-sNRO59.jpg)

![Ataki ransomware są coraz silniejsze [© santiago silver - Fotolia.com] Ataki ransomware są coraz silniejsze](https://s3.egospodarka.pl/grafika2/ataki-ransomware/Ataki-ransomware-sa-coraz-silniejsze-246222-150x100crop.jpg)

![Spyware w firmach 2005 [© Scanrail - Fotolia.com] Spyware w firmach 2005](https://s3.egospodarka.pl/grafika/spyware/Spyware-w-firmach-2005-apURW9.jpg)

![Kroll Ontrack PowerControls 7.1 [© Sergey Nivens - Fotolia.com] Kroll Ontrack PowerControls 7.1](https://s3.egospodarka.pl/grafika2/Kroll-Ontrack-PowerControls-7-1/Kroll-Ontrack-PowerControls-7-1-130913-150x100crop.jpg)

![Cyberbezpieczeństwo w firmach: brakuje spójności [© momius - Fotolia.com] Cyberbezpieczeństwo w firmach: brakuje spójności](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberbezpieczenstwo-w-firmach-brakuje-spojnosci-187127-150x100crop.jpg)

![Za kulisami ataków ransomware [© zephyr_p - Fotolia.com] Za kulisami ataków ransomware](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Za-kulisami-atakow-ransomware-193738-150x100crop.jpg)

![AI i machine learning w służbie bezpieczeństwa [© alphaspirit - Fotolia.com] AI i machine learning w służbie bezpieczeństwa](https://s3.egospodarka.pl/grafika2/nowe-technologie/AI-i-machine-learning-w-sluzbie-bezpieczenstwa-222136-150x100crop.jpg)

![Czym jest Edge Computing i jak to wdrożyć? [© Dreaming Andy - Fotolia.com] Czym jest Edge Computing i jak to wdrożyć?](https://s3.egospodarka.pl/grafika2/przetwarzanie-danych/Czym-jest-Edge-Computing-i-jak-to-wdrozyc-231711-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Ile można dorobić do emerytury i renty? Nowe limity od 1 grudnia 2025 [© wygenerowane przez AI] Ile można dorobić do emerytury i renty? Nowe limity od 1 grudnia 2025](https://s3.egospodarka.pl/grafika2/ile-mozna-dorobic-do-emerytury/Ile-mozna-dorobic-do-emerytury-i-renty-Nowe-limity-od-1-grudnia-2025-269896-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić? [© wygenerowane przez AI] Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-rekrutuje-120-pracownikow-w-Krakowie-i-Katowicach-Jak-aplikowac-i-ile-mozna-zarobic-270803-150x100crop.jpg)

![Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać? [© wygenerowane przez AI] Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać?](https://s3.egospodarka.pl/grafika2/freelancer/Przewodnik-PIT-freelancera-Jak-rozliczyc-PIT-ktory-formularz-wybrac-i-jakie-ulgi-wykorzystac-270802-150x100crop.jpg)

![Ruszyły rozliczenia PIT za 2025 r. Kto musi złożyć deklarację i jakie kary grożą za spóźnienie? [© wygenerowane przez AI] Ruszyły rozliczenia PIT za 2025 r. Kto musi złożyć deklarację i jakie kary grożą za spóźnienie?](https://s3.egospodarka.pl/grafika2/PIT/Ruszyly-rozliczenia-PIT-za-2025-r-Kto-musi-zlozyc-deklaracje-i-jakie-kary-groza-za-spoznienie-270801-150x100crop.jpg)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-150x100crop.jpg)

![Wynagrodzenia w obsłudze klienta, czyli nawet 12% podwyżki dla doradców [© pexels] Wynagrodzenia w obsłudze klienta, czyli nawet 12% podwyżki dla doradców](https://s3.egospodarka.pl/grafika2/rynek-pracy/Wynagrodzenia-w-obsludze-klienta-czyli-nawet-12-podwyzki-dla-doradcow-270797-150x100crop.jpg)

![Ceny mieszkań 2026: ile metrów więcej w obwarzanku niż w centrum? [© pexels] Ceny mieszkań 2026: ile metrów więcej w obwarzanku niż w centrum?](https://s3.egospodarka.pl/grafika2/oferta-mieszkan/Ceny-mieszkan-2026-ile-metrow-wiecej-w-obwarzanku-niz-w-centrum-270791-150x100crop.jpg)